Pytanie 1

Do zrealizowania macierzy RAID 1 wymagane jest co najmniej

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Do zrealizowania macierzy RAID 1 wymagane jest co najmniej

Jaką usługę obsługuje port 3389?

Wykonując polecenie ipconfig /flushdns, można przeprowadzić konserwację urządzenia sieciowego, która polega na

Jaką konfigurację sieciową powinien mieć komputer, który jest częścią tej samej sieci LAN co komputer z adresem 10.8.1.10/24?

W systemie Windows można przeprowadzić analizę wpływu uruchomionych aplikacji na wydajność komputera, korzystając z polecenia

Jaki protokół jest stosowany wyłącznie w sieciach lokalnych, gdzie działają komputery z systemami operacyjnymi firmy Microsoft?

Jakie polecenie powinien wydać root w systemie Ubuntu Linux, aby przeprowadzić aktualizację wszystkich pakietów (całego systemu) do najnowszej wersji z zainstalowaniem nowego jądra?

Jakie narzędzie w systemie Linux pozwala na wyświetlenie danych o sprzęcie zapisanych w BIOS?

Użytkownik systemu Windows może korzystając z programu Cipher

Do przeprowadzenia aktualizacji systemu Windows służy polecenie

Podczas analizy ruchu sieciowego przy użyciu sniffera zauważono, że urządzenia przesyłają dane na portach 20 oraz 21. Przyjmując standardową konfigurację, oznacza to, że analizowanym protokołem jest protokół

Standard WIFI 802.11 b/g używa pasma

Jaki protokół wykorzystuje usługa VPN do hermetyzacji pakietów IP w publicznej sieci?

Aby sprawdzić statystyki użycia pamięci wirtualnej w systemie Linux, należy sprawdzić zawartość pliku

Jakie urządzenie w warstwie łącza danych modelu OSI analizuje adresy MAC zawarte w ramkach Ethernet i na tej podstawie decyduje o przesyłaniu sygnału między segmentami sieci lub jego blokowaniu?

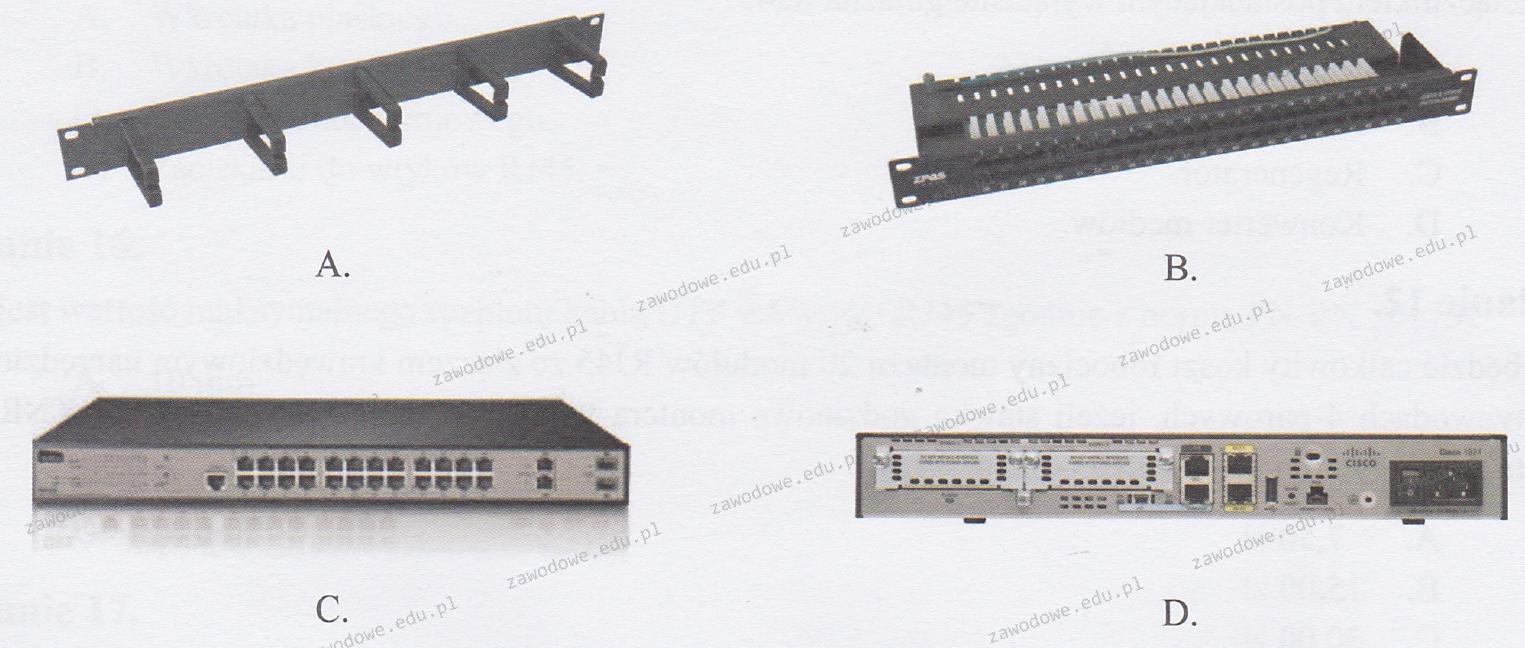

Na którym obrazku przedstawiono panel krosowniczy?

Urządzeniem peryferyjnym wykorzystywanym w fabrykach odzieżowych do wycinania elementów ubrań jest ploter

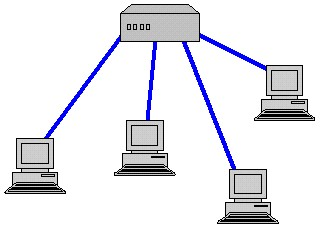

Jaką topologię fizyczną sieci ukazuje przedstawiony rysunek?

Który adres IP jest powiązany z nazwą mnemoniczna localhost?

Przedstawiony symbol znajdujący się na obudowie komputera stacjonarnego oznacza ostrzeżenie przed

Ile podsieci tworzą komputery z adresami: 192.168.5.12/25, 192.168.5.50/25, 192.168.5.200/25, 192.158.5.250/25?

W lokalnej sieci uruchomiono serwer odpowiedzialny za przydzielanie dynamicznych adresów IP. Jaką usługę należy aktywować na tym serwerze?

Płyta główna wyposażona w gniazdo G2 będzie współpracowała z procesorem

Aby chronić urządzenia w sieci LAN przed przepięciami oraz różnicami potencjałów, które mogą się pojawić w trakcie burzy lub innych wyładowań atmosferycznych, należy zastosować

Który z początkowych znaków w nazwie pliku w systemie Windows wskazuje na plik tymczasowy?

Kondygnacyjny punkt dystrybucyjny jest połączony za pomocą poziomego okablowania z

Które urządzenie poprawi zasięg sieci bezprzewodowej?

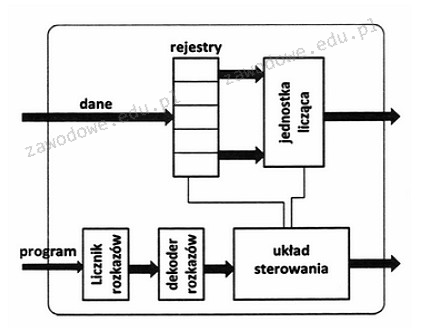

Na schemacie procesora rejestry mają za zadanie przechowywać adres do

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Aby aktywować lub dezaktywować usługi w zainstalowanej wersji systemu operacyjnego Windows, należy wykorzystać narzędzie

Jakie pole znajduje się w nagłówku protokołu UDP?

Jaki sprzęt powinno się wybrać do pomiarów schematu okablowania strukturalnego sieci lokalnej?

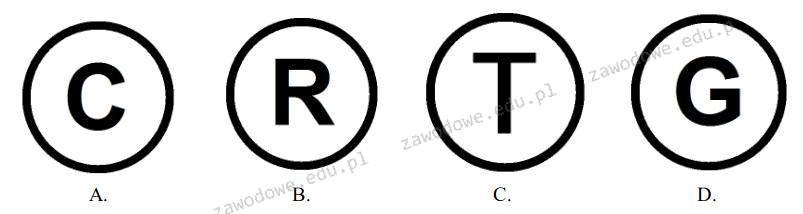

Który symbol wskazuje na zastrzeżenie praw autorskich?

Najwyższą prędkość transmisji danych w sieci bezprzewodowej zapewnia standard

Do weryfikacji funkcjonowania serwera DNS na systemach Windows Server można zastosować narzędzie nslookup. Jeżeli w poleceniu jako argument zostanie podana nazwa komputera, np. nslookup host.domena.com, to system sprawdzi

Protokół transportowy bezpołączeniowy to

Jak nazywa się standard podstawki procesora bez nóżek?

Który kolor żyły znajduje się w kablu skrętkowym?

Jaki protokół aplikacyjny w modelu TCP/IP pozwala klientowi na nawiązanie bezpiecznego połączenia z firmowym serwerem przez Internet, aby zyskać dostęp do zasobów przedsiębiorstwa?

Które narzędzie jest przeznaczone do lekkiego odgięcia blachy obudowy komputera oraz zamocowania śruby montażowej w trudno dostępnym miejscu?