Pytanie 1

Cena wydrukowania jednej strony tekstu to 95 gr, a koszt przygotowania jednej płyty CD wynosi 1,54 zł. Jakie wydatki poniesie firma, tworząca płytę z prezentacjami oraz 120-stronicowy poradnik?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Cena wydrukowania jednej strony tekstu to 95 gr, a koszt przygotowania jednej płyty CD wynosi 1,54 zł. Jakie wydatki poniesie firma, tworząca płytę z prezentacjami oraz 120-stronicowy poradnik?

W standardzie Ethernet 100BaseTX konieczne jest użycie kabli skręconych

Na ilustracji przedstawiony jest tylny panel jednostki komputerowej. Jakie jest nazewnictwo dla złącza oznaczonego strzałką?

Na początku procesu uruchamiania sprzętowego komputera, wykonywany jest test

Pierwszą usługą, która jest instalowana na serwerze, to usługa domenowa w Active Directory. W trakcie instalacji kreator automatycznie poprosi o zainstalowanie usługi serwera.

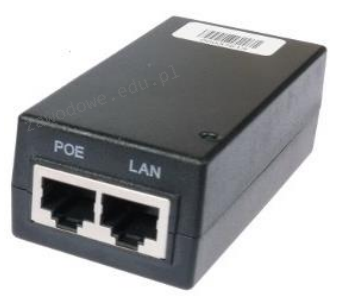

Urządzenie pokazane na ilustracji służy do

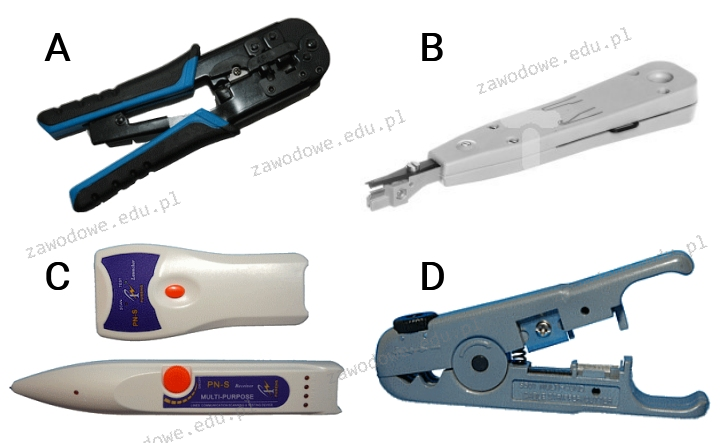

Jakie urządzenie jest używane do mocowania pojedynczych żył kabla miedzianego w złączach?

Program Mozilla Firefox jest udostępniany na zasadach licencji

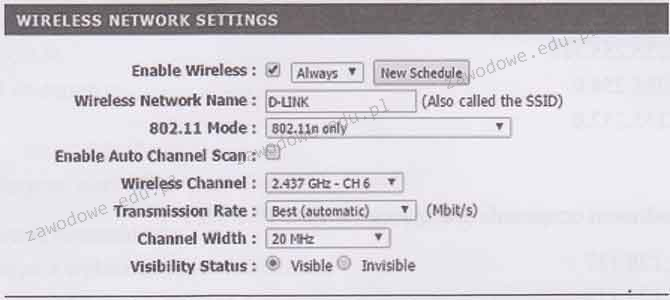

Który z parametrów w ustawieniach punktu dostępowego działa jako login używany podczas próby połączenia z punktem dostępowym w sieci bezprzewodowej?

Jakie jest tempo transferu danych dla napędu DVD przy prędkości x48?

int a;

Podaną zmienną wyświetl na 2 sposoby.

Który z wymienionych adresów IP nie zalicza się do prywatnych?

Aby mieć możliwość tworzenia kont użytkowników, komputerów oraz innych obiektów, a także centralnego przechowywania informacji o nich, konieczne jest zainstalowanie na serwerze Windows roli

Aby przeprowadzić instalację bez nadzoru w systemie Windows, konieczne jest przygotowanie pliku odpowiedzi o nazwie

Aby zapewnić bezpieczną komunikację terminalową z serwerem, powinno się skorzystać z połączenia z użyciem protokołu

Podczas próby zapisania danych na karcie SD wyświetla się komunikat „usuń ochronę przed zapisem lub skorzystaj z innego nośnika”. Najczęstszą przyczyną takiego komunikatu jest

Złośliwe oprogramowanie, które może umożliwić atak na zainfekowany komputer, np. poprzez otwarcie jednego z portów, to

Jak określamy atak na sieć komputerową, który polega na łapaniu pakietów przesyłanych w sieci?

Jakie urządzenie stosuje się do pomiaru rezystancji?

Ile bitów zawiera adres MAC karty sieciowej?

Który z wymienionych protokołów umożliwia nawiązanie szyfrowanego połączenia z witryną internetową?

Oblicz całkowity koszt kabla UTP Cat 6, który będzie użyty do połączenia 5 punktów abonenckich z punktem dystrybucji, mając na uwadze, że średnia odległość pomiędzy każdym punktem abonenckim a punktem dystrybucji wynosi 8 m oraz że cena za 1 m kabla wynosi 1 zł. W obliczeniach uwzględnij zapas 2 m kabla na każdy punkt abonencki.

Jaki interfejs umożliwia transfer danych w formie cyfrowej i analogowej między komputerem a monitorem?

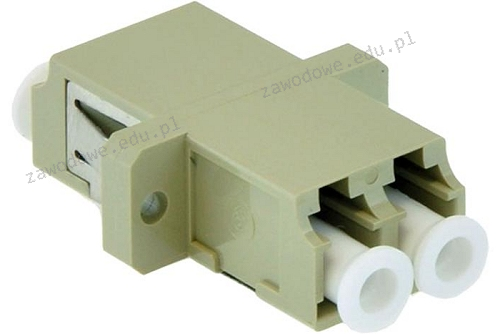

Na ilustracji widoczny jest

Z jakim medium transmisyjnym związany jest adapter przedstawiony na rysunku?

Jaki adres IPv4 wykorzystuje się do testowania protokołów TCP/IP na jednym hoście?

W systemie binarnym liczba 51(10) przyjmuje formę

Wskaż procesor współpracujący z przedstawioną płytą główną.

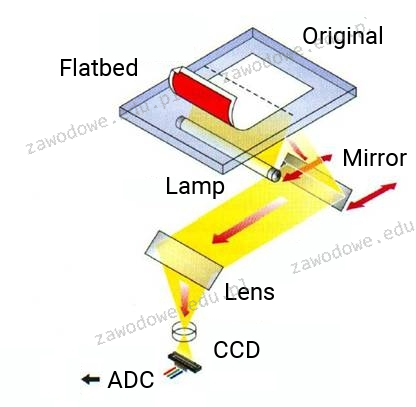

W systemie operacyjnym pojawił się problem z driverem TWAIN, który może uniemożliwiać prawidłowe funkcjonowanie

Zaprezentowany schemat ilustruje funkcjonowanie

Jakie porty powinny zostać zablokowane w firewallu, aby nie pozwolić na łączenie się z serwerem FTP?

Jaki typ grupy jest automatycznie przypisany dla nowo tworzonej grupy w kontrolerze domeny systemu Windows Server?

W wyniku wydania polecenia: net user w konsoli systemu Windows, pojawi się

Aby przywrócić dane z sformatowanego dysku twardego, konieczne jest zastosowanie programu

Okablowanie pionowe w sieci strukturalnej łączy się

Jaki będzie wynik operacji odejmowania dwóch liczb szesnastkowych: 60Aₕ – 3BFₕ?

W systemie Linux komenda cd ~ pozwala na

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Drukarka została zainstalowana w systemie z rodziny Windows. Aby skonfigurować m.in. domyślną orientację druku, ilość stron na arkusz oraz kolory, w trakcie jej ustawiania należy skorzystać z opcji

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?