Pytanie 1

Aby skutecznie stworzyć relację typu m…n, która będzie wolna od redundancji danych, konieczne jest

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Aby skutecznie stworzyć relację typu m…n, która będzie wolna od redundancji danych, konieczne jest

Po uruchomieniu poniższego kodu PHP na ekranie ukaże się bieżąca data w formacie:

echo date("Y-m");

Jakie mechanizmy są kluczowe dla Systemu Zarządzania Bazą Danych?

W skrypcie JavaScript zmienne mogą być definiowane

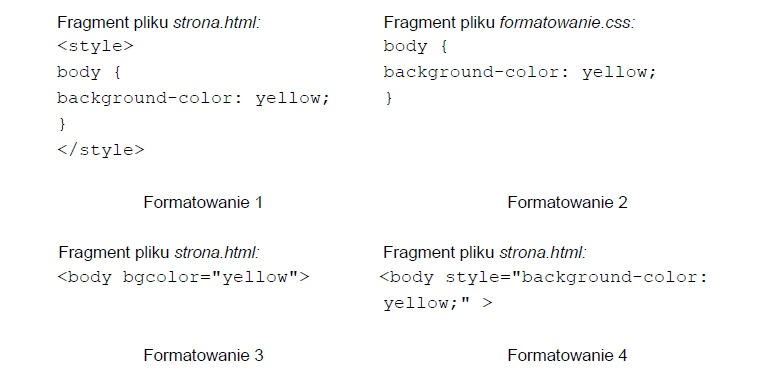

Które z formatowań nie jest wyrażone w języku CSS?

Konstrukcja w języku SQL ALTER TABLE USA... służy do

W podanym przykładzie pseudoklasa hover spowoduje, że styl pogrubiony zostanie przypisany

| a:hover { font-weight: bold; } |

Plik graficzny powinien być zapisany w formacie GIF, gdy

Kolor zdefiniowany kodem RGB o wartości rgb(128, 16, 8) w formacie szesnastkowym przyjmuje wartość

W bazie danych produkt znajdują się artykuły wyprodukowane po 2000 roku, zawierające pola nazwa oraz rok_produkcji. Klauzula SQL wyświetli zestawienie artykułów wyprodukowanych

| SELECT * FROM `produkt` WHERE SUBSTR(rok_produkcji, 3, 2) = 17; |

Z ilustracji można odczytać, że użytkownik bazy danych posiada uprawnienia do:

Można wydać instrukcję transakcyjną ROLLBACK, aby

Dana jest tablica n-elementowa o nazwie t[n] Zadaniem algorytmu zapisanego w postaci kroków jest wypisanie sumy

| K1: i = 0; wynik = 0; K2: Dopóki i < n wykonuj K3 .. K4 K3: wynik ← wynik + t[i] K4: i ← i + 2 K5: wypisz wynik |

W CSS, stosowanie poniższego kodu na stronie z kilkoma akapitami, gdzie każdy składa się z kilku linijek, spowoduje, że

| p::first-line { font-size: 150%; } |

Filtracja sygnału wejściowego w czasie, która uwzględnia zasadę superpozycji, dotyczy filtru

Na tabeli dania, której wiersze zostały pokazane poniżej, wykonano przedstawioną kwerendę:

SELECT * FROM dania WHERE typ < 3 AND cena < 30 LIMIT 5;Ile wierszy wybierze ta kwerenda?

| id | typ | nazwa | cena |

|---|---|---|---|

| 1 | 1 | Gazpacho | 20 |

| 2 | 1 | Krem z warzyw | 25 |

| 3 | 1 | Gulaszowa ostra | 30 |

| 4 | 2 | Kaczka i owoc | 30 |

| 5 | 2 | Kurczak pieczony | 40 |

| 6 | 3 | wierzbowy przysmak | 35 |

| 7 | 2 | Mintał w panierce | 30 |

| 8 | 2 | Alle kotlet | 30 |

| 9 | 3 | Owoce morza | 20 |

| 10 | 3 | Grzybki, warzywka, sos | 15 |

| 11 | 3 | Orzechy i chipsy | 10 |

| 12 | 3 | Tatar i jajo | 15 |

| 13 | 3 | Bukiet warzyw | 10 |

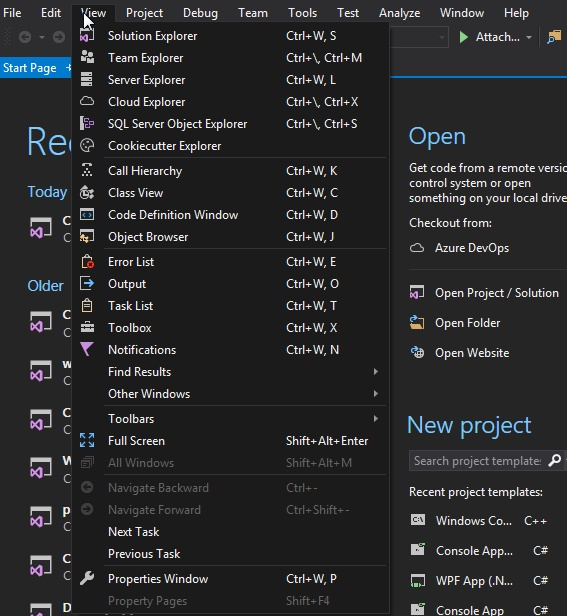

W danym środowisku programistycznym, aby uzyskać dostęp do listy błędów składniowych po nieudanej kompilacji, należy użyć kombinacji klawiszy

Użycie standardu ISO-8859-2 ma na celu zapewnienie prawidłowego wyświetlania

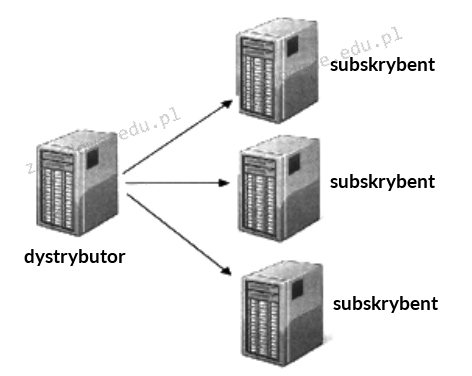

Model fizyczny replikacji bazy danych pokazany na ilustracji to model

Jaką funkcję w języku PHP należy wykorzystać, aby nawiązać połączenie z bazą danych o nazwie zwierzaki?

Który element blokowy języka HTML5 jest przeznaczony do umieszczenia w nim nawigacji witryny?

Prezentowany fragment dokumentu HTML z użyciem JavaScript spowoduje, że po naciśnięciu przycisku

<img src="obraz1.png"> <img src="obraz2.png" id="id1"> <button onclick="document.getElementById('id1').style.display='none'">Przycisk</button>

W języku JavaScript zapisano poniższy fragment kodu. `````` Po uruchomieniu skryptu zmienna x

Deklaracja z właściwością background-attachment: scroll sprawia, że

Jakie zadania programistyczne należy realizować po stronie serwera?

Po wykonaniu przedstawionego kodu PHP, w zmiennej $napis zostaje zapisany ciąg znaków.

| $napis = "Programowanie w PHP"; $napis = substr($napis, 3, 5); |

W znaczniku meta w miejsce kropek należy wpisać

<meta name="description" content="…">

Ustalenie klucza obcego jest konieczne do skonstruowania

Aby w tabeli praca, tworzonej w SQL, dodać warunek w kolumnie stawka, który nakazuje przyjmowanie dodatnich wartości rzeczywistych mniejszych niż 50, należy zastosować zapis

Którego związku selektorów CSS należy użyć w miejscu znaków zapytania, aby zdefiniowany styl został zastosowany tylko do tekstu „paragrafie”?

<!DOCTYPE html>

<html>

<head>

<style>

???{letter-spacing: 10px; color: red;}

</style>

</head>

<body>

<p>Styl <b>tekstu</b> w pierwszym <i>paragrafie</i></p>

</body>

</html>

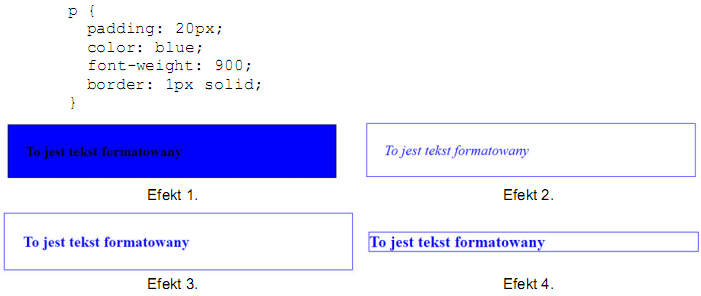

Który z akapitów został zapisany w wskazanym stylu, zakładając, że pozostałe właściwości akapitu mają wartości domyślne?

Używając polecenia ALTER TABLE, co można zrobić?

Przy konwersji obrazu o 8 bitowej głębi kolorów na 4 bitową, liczba dostępnych kolorów zmniejszy się o

Aby zdefiniować pole w klasie, do którego dostęp mają wyłącznie metody tej klasy, a które nie jest dostępne dla klas dziedziczących, powinno się zastosować kwalifikator dostępu

Podana deklaracja funkcji w języku C++ przyjmuje parametry typu liczbowego: void mojaFunkcja(int a, short b, long c);

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

W CSS właściwość font-size może przyjmować wartości według słów kluczowych

Które stwierdzenie najlepiej opisuje klasę Owoc zdefiniowaną w języku PHP i przedstawioną na listingu?

class Owoc { public $nazwa; private $kolor; function set_nazwa($nazwa) { $this->nazwa = $nazwa; } }

Wskaż zapytanie, które z tabeli klienci wybierze tylko nazwiska trzech najlepszych klientów, czyli tych, którzy mają najwięcej punktów na swoim koncie (pole całkowite punkty)?

Aby utworzyć relację wiele do wielu między tabelami A i B, wystarczy, że