Pytanie 1

Dane dotyczące błędów w funkcjonowaniu systemu operacyjnego Linux można uzyskać przy użyciu narzędzia

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Dane dotyczące błędów w funkcjonowaniu systemu operacyjnego Linux można uzyskać przy użyciu narzędzia

Zgłoszona awaria ekranu laptopa może być wynikiem

Brak odpowiedzi na to pytanie.

Jaką wartość w systemie dziesiętnym ma suma liczb szesnastkowych: 4C + C4?

Brak odpowiedzi na to pytanie.

W celu zapewnienia jakości usługi QoS, w przełącznikach warstwy dostępu stosuje się mechanizm

Brak odpowiedzi na to pytanie.

Recykling można zdefiniować jako

Brak odpowiedzi na to pytanie.

Jakie oznaczenie wskazuje adres witryny internetowej oraz przypisany do niej port?

Brak odpowiedzi na to pytanie.

Urządzenie, które łączy różne segmenty sieci i przekazuje ramki pomiędzy nimi, wybierając odpowiedni port docelowy dla przesyłanych ramek, to

Brak odpowiedzi na to pytanie.

Usługa, która odpowiada za przekształcanie nazw domenowych na adresy IP, to

Brak odpowiedzi na to pytanie.

W jakiej topologii sieci komputerowej każdy komputer jest połączony z dokładnie dwoma innymi komputerami, bez żadnych dodatkowych urządzeń aktywnych?

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Jednym z typowych symptomów mogących świadczyć o nadchodzącej awarii dysku twardego jest wystąpienie

Brak odpowiedzi na to pytanie.

Podstawowym celem użycia przełącznika /renew w poleceniu ipconfig w systemie Windows jest

Brak odpowiedzi na to pytanie.

Użytkownik chce tak zmodernizować komputer, aby działały na nim gry wymagające DirectX12. Jaki system operacyjny powinien zakupić do modernizowanego komputera, aby wspierał DX12?

Brak odpowiedzi na to pytanie.

Na ilustracji ukazano narzędzie systemu Windows 7 służące do

Brak odpowiedzi na to pytanie.

Aby w systemie Windows Professional ustawić czas pracy drukarki oraz uprawnienia drukowania, należy skonfigurować

Brak odpowiedzi na to pytanie.

Na dysku obok systemu Windows zainstalowano system Linux Ubuntu. W celu dostosowania kolejności uruchamiania systemów operacyjnych, należy zmienić zawartość

Brak odpowiedzi na to pytanie.

Podczas normalnego działania systemu operacyjnego w laptopie pojawił się komunikat o konieczności formatowania wewnętrznego dysku twardego. Wskazuje on na

Brak odpowiedzi na to pytanie.

Użytkownik napotyka trudności z uruchomieniem systemu Windows. W celu rozwiązania tego problemu skorzystał z narzędzia System Image Recovery, które

Brak odpowiedzi na to pytanie.

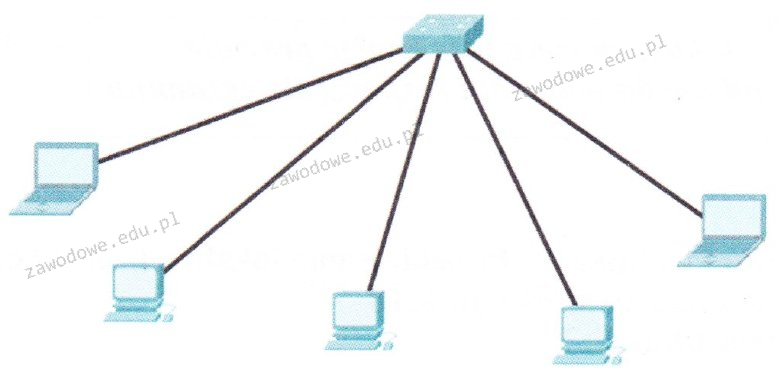

Jakie urządzenie jest kluczowe dla połączenia pięciu komputerów w sieci o strukturze gwiazdy?

Brak odpowiedzi na to pytanie.

Jaką liczbę bitów posiada adres logiczny IPv6?

Brak odpowiedzi na to pytanie.

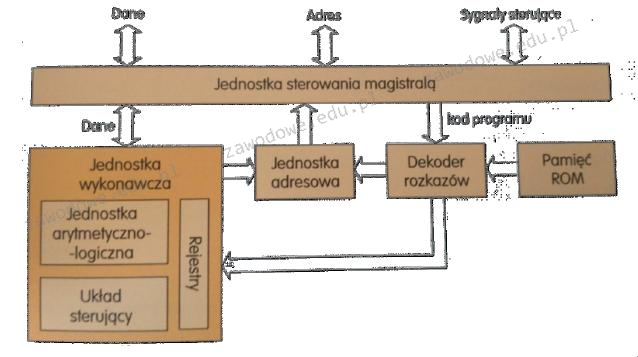

Na ilustracji przedstawiono schemat konstrukcji logicznej

Brak odpowiedzi na to pytanie.

Które z urządzeń sieciowych funkcjonuje w warstwie fizycznej modelu ISO/OSI, transmitując sygnał z jednego portu do wszystkich pozostałych portów?

Brak odpowiedzi na to pytanie.

Określenie najlepszej trasy dla połączenia w sieci to

Brak odpowiedzi na to pytanie.

Gdzie w systemie Linux umieszczane są pliki specjalne urządzeń, które są tworzone podczas instalacji sterowników?

Brak odpowiedzi na to pytanie.

W jakim typie członkostwa w VLAN port może należeć do wielu sieci VLAN?

Brak odpowiedzi na to pytanie.

Rodzajem złośliwego oprogramowania, którego podstawowym zamiarem jest rozprzestrzenianie się w sieciach komputerowych, jest

Brak odpowiedzi na to pytanie.

Ataki mające na celu zakłócenie funkcjonowania aplikacji oraz procesów działających w urządzeniu sieciowym określane są jako ataki typu

Brak odpowiedzi na to pytanie.

Symbol przedstawiony na ilustracji oznacza produkt

Brak odpowiedzi na to pytanie.

Znak handlowy dla produktów certyfikowanych według standardów IEEE 802.11 to

Brak odpowiedzi na to pytanie.

Usługi na serwerze są konfigurowane za pomocą

Brak odpowiedzi na to pytanie.

Urządzenie trwale zainstalowane u abonenta, które zawiera zakończenie poziomego okablowania strukturalnego, to

Brak odpowiedzi na to pytanie.

Po przeprowadzeniu diagnostyki komputerowej ustalono, że temperatura pracy karty graficznej z wyjściami HDMI oraz D-SUB, zainstalowanej w gnieździe PCI Express komputera stacjonarnego, wynosi 87°C. W związku z tym, serwisant powinien

Brak odpowiedzi na to pytanie.

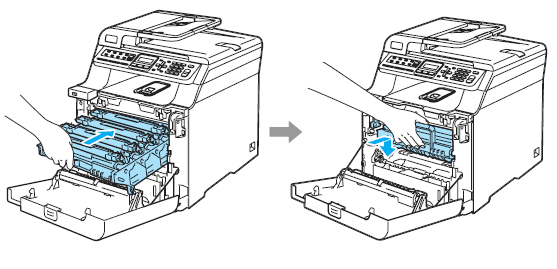

Która z wymienionych czynności konserwacyjnych związana jest wyłącznie z drukarką laserową?

Brak odpowiedzi na to pytanie.

Jak nazywa się protokół warstwy transportowej modelu TCP/IP, który nie gwarantuje dostarczenia danych?

Brak odpowiedzi na to pytanie.

Który aplet w panelu sterowania systemu Windows 7 pozwala na ograniczenie czasu, jaki użytkownik spędza przed komputerem?

Brak odpowiedzi na to pytanie.

Aby zabezpieczyć system przed atakami z sieci nazywanymi phishingiem, nie powinno się

Brak odpowiedzi na to pytanie.

Jak nazywa się jednostka danych PDU w warstwie sieciowej modelu ISO/OSI?

Brak odpowiedzi na to pytanie.

Czynność pokazana na rysunkach ilustruje mocowanie

Brak odpowiedzi na to pytanie.

Jaką topologię fizyczną sieci ilustruje zamieszczony rysunek?

Brak odpowiedzi na to pytanie.

Na wyświetlaczu drukarki pojawił się komunikat „PAPER JAM”. Aby usunąć usterkę, należy w pierwszej kolejności

Brak odpowiedzi na to pytanie.