Pytanie 1

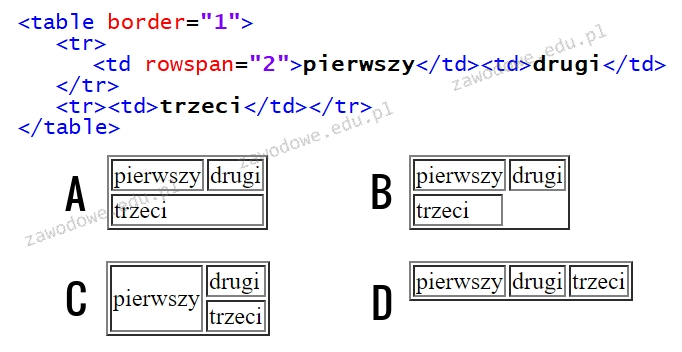

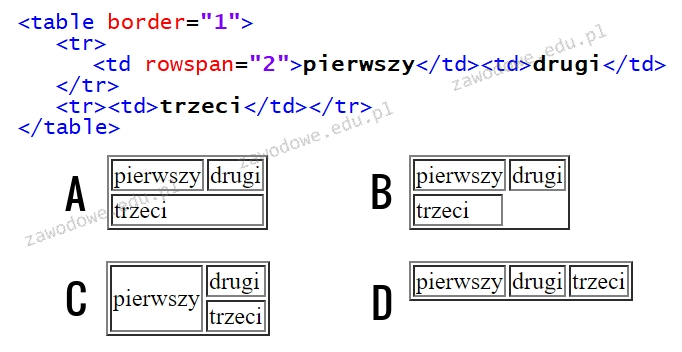

Który z obrazków ilustruje efekt działania podanego fragmentu kodu HTML?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Który z obrazków ilustruje efekt działania podanego fragmentu kodu HTML?

W jakim standardzie języka hipertekstowego wprowadzono do składni znaczniki sekcji <footer>, <header>, <nav>?

Którego formatu należy użyć do zapisu zdjęcia z kompresją stratną?

Sprawdzanie poprawności wypełnienia formularza, które ma przebiegać po stronie klienta, powinno być wykonane w języku

Tabela filmy dysponuje kluczem głównym id oraz kluczem obcym rezyserlD. Tabela rezyserzy posiada klucz główny id. Obie tabele są połączone relacją jeden do wielu, gdzie rezyserzy są po stronie jeden, a filmy po stronie wiele. Jak należy zapisać kwerendę SELECT, aby połączyć tabele filmy i rezyserzy?

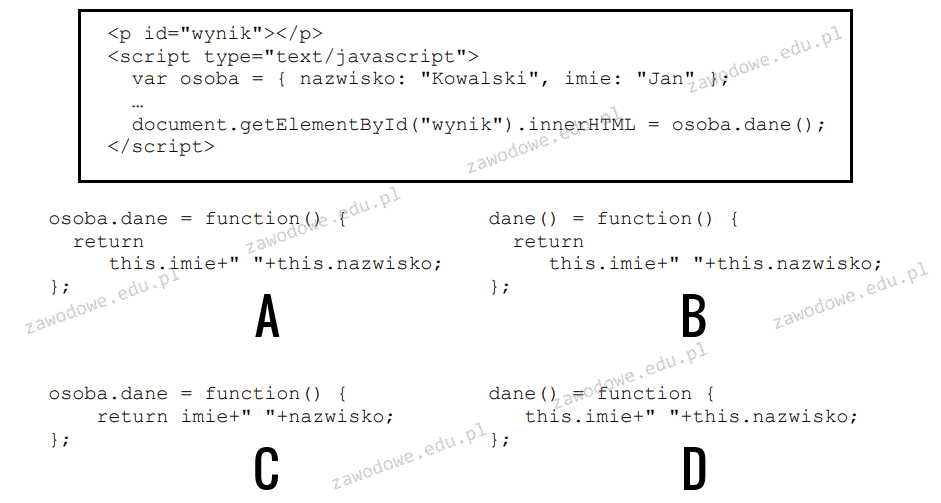

Podaj definicję metody, którą trzeba umieścić w miejscu kropek, aby na stronie WWW pojawił się tekst: Jan Kowalski

W HTML-u znacznik tekst będzie prezentowany przez przeglądarkę w sposób identyczny do znacznika

Zapis koloru w formacie #ff00e0 odpowiada zapisowi

Rozmycie Gaussa, wygładzanie oraz szum RGB to funkcje wykorzystywane w programach do obróbki

Funkcja agregująca MIN w języku SQL ma na celu obliczenie

SELECT AVGcena) FROM usługi; Celem użycia funkcji agregującej AVG w tym zapytaniu jest

Który modyfikator jest związany z opisem podanym poniżej?

| Metoda oraz zmienna jest dostępna wyłącznie dla innych metod własnej klasy. |

W tabeli zadania znajduje się pole tekstowe status. Jakie zapytanie należy użyć, aby usunąć te zadania, które mają status 'zamknięte'?

Baza danych zawiera tabelę uczniowie z kolumnami: imie, nazwisko, klasa. Jakie polecenie SQL powinno być użyte, aby wyświetlić imiona i nazwiska uczniów, których nazwiska zaczynają się na literę M?

Jednym z kluczowych identyfikatorów wpisu w bazie danych jest pole

Wskaż przycisk sformatowany przedstawionym stylem CSS.

|

W trakcie edycji grafiki rastrowej w aplikacji obsługującej kanały, dodanie kanału alfa oznacza

Najprostszy sposób zamiany obiektu oznaczonego cyfrą 1 na obiekt oznaczony cyfrą 2 polega na

W tabeli artykuly znajduje się pole o nazwie nowy. Aby pole to wypełnić wartościami TRUE dla każdego rekordu, należy zastosować kwerendę

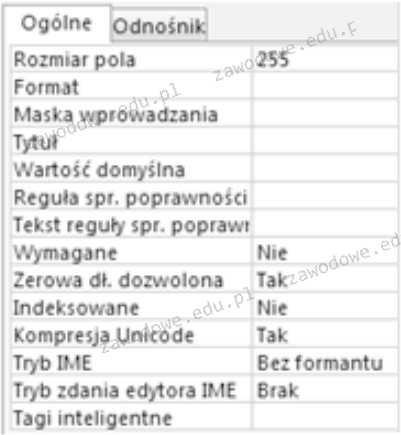

Jaką właściwość pola w tabeli powinno się ustawić, aby akceptowało ono wyłącznie dane liczbowe?

Który efekt został zaprezentowany na filmie?

Jednoznacznym identyfikatorem rekordu w bazie danych jest pole

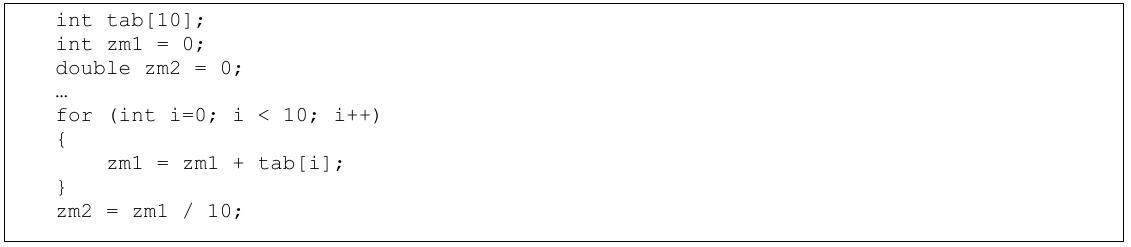

Tablica tab[] zawiera różne liczby całkowite. Jaką wartość przyjmie zmienna zm2 po wykonaniu podanego fragmentu kodu?

Które z formatowań nie jest wyrażone w języku CSS?

A. Fragment pliku strona.html: |

B. Fragment pliku formatowanie.css: |

C. Fragment pliku strona.html: |

D. Fragment pliku strona.html: |

Aby obraz wstawiony na stronę internetową mógł dostosować się automatycznie do wymiarów ekranu, na którym jest wyświetlany, konieczne jest

Która z poniższych definicji funkcji w języku C++ przyjmuje argument typu rzeczywistego i zwraca wynik typu całkowitego?

W języku PHP zapis $b++ jest równoważny zapisowi

Który zapis jest selektorem pseudoklasy CSS?

input:focus { background-color: LightGreen; } W Ciebie CSS określono stylizację dla pola wejściowego. Tak przygotowane pole wejściowe będzie miało tło w odcieniu jasnozielonym?

Aby przyznać użytkownikowi prawa do tabel w bazie danych, powinno się użyć polecenia

W JavaScript funkcja document.getElementById(id) ma na celu

W języku PHP operator do wyznaczania reszty z dzielenia to:

Tabela gory zawiera dane o polskich szczytach oraz górach, w których się one znajdują. Jakie zapytanie należy wykonać, aby zobaczyć Koronę Gór Polskich, czyli najwyższy szczyt w każdym z pasm górskich?

W celu wykonania kopii bazy danych biblioteka w systemie MySQL należy w konsoli użyć polecenia

Debugger to narzędzie programowe, które ma za zadanie

Który styl CSS ma najwyższy priorytet ważności w zastosowaniu do elementów dokumentu HTML?

W języku HTML, aby osiągnąć efekt pogrubienia, kursywy lub zapisu w górnym indeksie, należy wpisać kod:

Zgodnie z zasadami ACID, odnoszącymi się do realizacji transakcji, wymóg trwałości (ang. durability) oznacza, iż

W systemie baz danych dla sklepu znajduje się tabela artykuly, która zawiera kolumnę o nazwie nowy. Jak należy skonstruować zapytanie, aby przypisać wartość TRUE dla tego pola w każdym rekordzie?

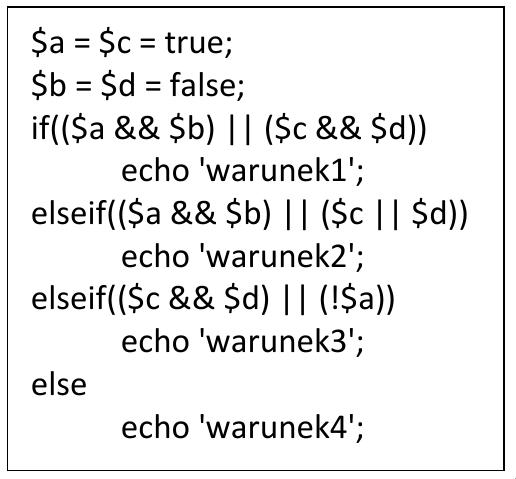

Wynikiem realizacji zamieszczonego kodu PHP jest pokazanie komunikatu