Pytanie 1

W JavaScript, aby wyodrębnić fragment tekstu pomiędzy wskazanymi indeksami, powinno się zastosować metodę

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

W JavaScript, aby wyodrębnić fragment tekstu pomiędzy wskazanymi indeksami, powinno się zastosować metodę

W języku JavaScript zapisano kod, którego wynikiem działania jest

| var osoba = prompt("Podaj imię", "Adam"); |

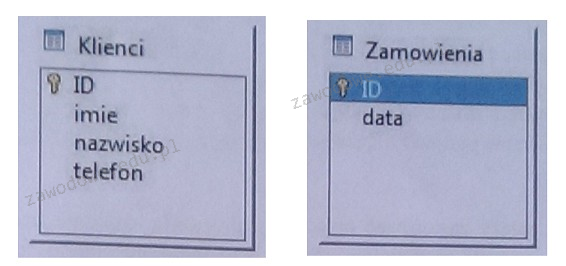

Na ilustracji widoczne są dwie tabele. Aby stworzyć relację jeden do wielu, gdzie jeden jest po stronie Klienci, a wiele po stronie Zamowienia, należy

W zaprezentowanej części formularza HTML znajduje się pole, które można określić jako?

<input type="password" name="pole">

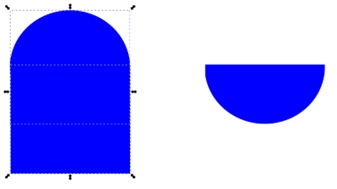

Która funkcja edytora grafiki wektorowej spowoduje przekształcenie z przedstawionych po lewej stronie figur koła i prostokąta do figury półkola widocznej po prawej stronie?

Polecenie DBCC CHECKDB 'sklepAGD', Repair_fast) w systemie MS SQL Server

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Jakiego wyniku można się spodziewać po wykonaniu zapytania na przedstawionej tabeli?

| ID | tytul_plyty | wykonawca | rok_nagrania | opis |

|---|---|---|---|---|

| 1 | Czas jak rzeka | Czesław Niemen | 2005 | Przyjdź W Taka Noc itp. |

| 2 | Ikona | Stan Borys | 2014 | |

| 3 | Aerolit | Czesław Niemen | 2017 | Winylowa reedycja płyty "Aerolit" |

| 4 | Journey | Mikołaj Czechowski | 2013 |

Dane są zapisy w tabeli uczniowie, które zostały przedstawione na rysunku. Jaki będzie rezultat wykonania podanego zapytania SQL?

W języku PHP funkcja trim służy do

W systemie baz danych sklepu komputerowego znajduje się tabela o nazwie komputery. Aby stworzyć raport pokazujący dane z tabeli, obejmujący tylko komputery z co najmniej 8 GB pamięci oraz procesorem Intel, można wykorzystać kwerendę

Aby uruchomić kod JavaScript w przeglądarce, konieczne jest

Ile maksymalnie znaczników <td> może być zastosowanych w tabeli, która ma trzy kolumny oraz trzy wiersze, nie zawierając przy tym złączeń komórek i wiersza nagłówkowego?

Aby wprowadzić rekord do tabeli Pracownicy, jakie polecenie SQL należy zastosować?

W języku SQL, aby usunąć wszystkie rekordy z tabeli, nie eliminując jej samej, można skorzystać z polecenia

Jakim słowem kluczowym można zestawić wyniki dwóch zapytań SELECT, które operują na różnych tabelach, aby utworzyć jeden zbiór danych?

void wypisz(int n) { for (int i = 1; i <= n; i++) { System.out.println("Wykonanie operacji po raz " + i); } System.out.println("Wykonanie kolejnej operacji!"); }Złożoność obliczeniowa prezentowanego kodu wynosi:

Poprawny zapis znacznika , za pomocą którego można umieścić na stronie internetowej obraz rys.jpg przeskalowany do szerokości 120 px i wysokości 80 px z tekstem alternatywnym "krajobraz" to

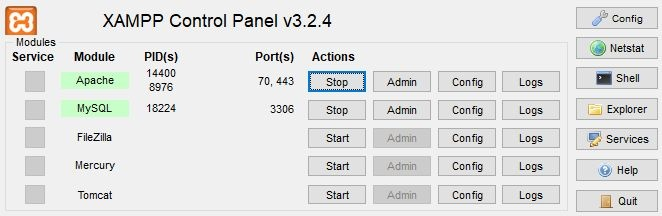

Na ilustracji przedstawiono konfigurację serwera Apache dla środowiska XAMPP. Pod jakim lokalnym adresem jest on dostępny?

Aby wykorzystać skrypt zapisany w pliku przyklad.js, trzeba połączyć go ze stroną używając kodu

Która z pętli w PHP umożliwia przeprowadzenie operacji na wszystkich elementach tablicy z automatycznym nadawaniem indeksów jej elementom?

Deklarując var x="true"; w języku JavaScript, jakiego typu zmienną się tworzy?

Przedstawiono kod tabeli 3×2. Jaką modyfikację należy wprowadzić w drugim wierszu, aby tabela wyglądała jak na obrazie z niewidocznym wierszem?

<table> <tr> <td style="border: solid 1px;">Komórka 1</td> <td style="border: solid 1px;">Komórka 2</td> </tr> <tr> <td style="border: solid 1px;">Komórka 3</td> <td style="border: solid 1px;">Komórka 4</td> </tr> <tr> <td style="border: solid 1px;">Komórka 5</td> <td style="border: solid 1px;">Komórka 6</td> </tr> </table>

| Komórka 1 | Komórka 2 |

| Komórka 5 | Komórka 6 |

Wskaż funkcję PHP, która umożliwia zapisanie odczytanej zawartości pliku do zmiennej, która reprezentuje ciąg znaków?

Jakie będzie działanie podanych instrukcji JavaScript?

| var elementy = document.getElementsByClassName("styl1"); for(var i = 0; i < elementy.length; i++) elementy[i].style.fontWeight = "bolder"; |

Poniższe zapytanie SQL ma na celu:

UPDATE Uczen SET id_klasy = id_klasy + 1;

Jakie zadanie wykonuje funkcja napisana w JavaScript?

| function fun1(a,b) { if ( a % 2 != 0 ) a++; for(n=a; n<=b; n+=2) document.write(n); } |

Funkcja, która wywołuje samą siebie to

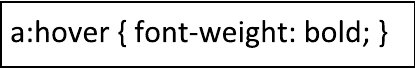

W podanym przykładzie pseudoklasa hover spowoduje, że styl pogrubiony zostanie zastosowany

Przedstawione zapytanie SQL przydziela uprawnienie SELECT

| GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost'; |

Badania dotyczące skalowalności oprogramowania mają na celu sprawdzenie, czy aplikacja

Do zachowań moralnych w środowisku pracy można zaliczyć

Definicja stylu w CSS, którą zaprezentowano, dotyczy odsyłacza, który

| a:visited {color: orange;} |

Ile razy zostanie wykonana zaprezentowana pętla w języku PHP, zakładając, że zmienna sterująca nie jest zmieniana wewnątrz pętli?

for ($i = 0; $i <= 10; $i++) {

// kod pętli

}W HTML-u, aby umieścić animację FLASH (z rozszerzeniem .swf) na stronie www, powinno się wykorzystać znacznik

Dla dowolnego a z przedziału (0, 99) zadaniem funkcji zapisanej w języku JavaScript jest

function fun1(a) { for (n = a; n <= 100; n++) document.write(n); return n; }

W CSS wartości: underline, overline, blink są powiązane z atrybutem

W kontekście PGP zmienna $_GET jest zmienną

Wskaż prawidłowe twierdzenie odnoszące się do zaprezentowanego kodu HTML.

<video width="640" height="480" controls>

<source src="animacja.mp4" type="video/mp4">

</video>

W przedstawionym stylu CSS w ramce zdefiniowano klasę uzytkownik. Tekst na stronie będzie wyświetlany czcionką w kolorze niebieskim dla

| p.uzytkownik { color: blue; } |