Pytanie 1

Menedżer urządzeń w systemie Windows pozwala na wykrycie

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

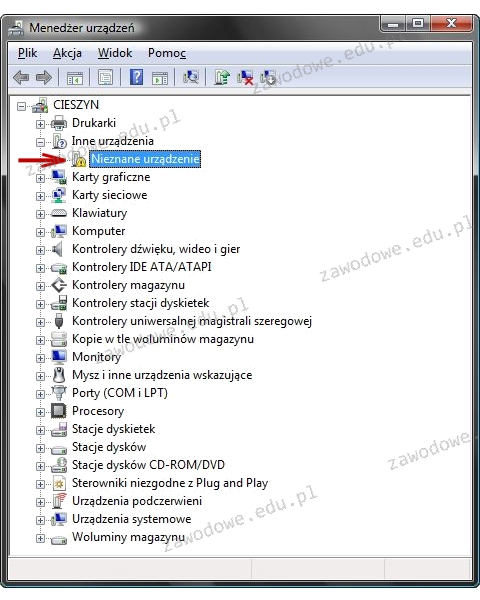

Menedżer urządzeń w systemie Windows pozwala na wykrycie

Aby podczas prac montażowych zabezpieczyć szczególnie wrażliwe podzespoły elektroniczne komputera przed wyładowaniem elektrostatycznym, należy stosować

Jakie są zasadnicze różnice pomiędzy poleceniem ps a poleceniem top w systemie Linux?

Aby podłączyć kasę fiskalną z interfejsem DB-9M do komputera stacjonarnego, należy użyć przewodu

Thunderbolt jest typem interfejsu:

Polecenie uname -s w systemie Linux służy do identyfikacji

Ikona z wykrzyknikiem, którą widać na ilustracji, pojawiająca się przy nazwie urządzenia w Menedżerze urządzeń, wskazuje, że to urządzenie

Aby przywrócić dane, które zostały usunięte dzięki kombinacji klawiszy Shift+Delete, trzeba

Mysz bezprzewodowa jest podłączona do komputera, jednak kursor nie porusza się gładko i „skacze” po ekranie. Możliwą przyczyną problemu z urządzeniem może być

Czym jest MFT w systemie plików NTFS?

Którego narzędzia można użyć, aby prześledzić trasę, którą pokonują pakiety w sieciach?

Przedstawiony listing zawiera polecenia umożliwiające:

Switch>enable Switch#configure terminal Switch(config)#interface range fastEthernet 0/1-10 Switch(config-if-range)#switchport access vlan 10 Switch(config-if-range)#exit

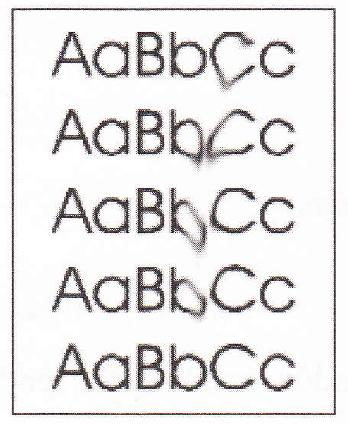

Najczęstszą przyczyną niskiej jakości wydruku z drukarki laserowej, która objawia się widocznym rozmazywaniem tonera, jest

Jakie urządzenie łączy sieć lokalną z siecią rozległą?

Aby możliwe było przekierowanie drukowanego dokumentu na dysk twardy, należy w opcjach konfiguracyjnych drukarki wybrać drukowanie do portu

Do automatycznej synchronizacji dokumentów redagowanych przez kilka osób w tym samym czasie, należy użyć

Aby zrealizować iloczyn logiczny z uwzględnieniem negacji, jaki funktor powinno się zastosować?

Co jest główną funkcją serwera DHCP w sieci komputerowej?

Który z standardów Gigabit Ethernet pozwala na stworzenie segmentów sieci o długości 550 m/5000 m przy szybkości przesyłu danych 1 Gb/s?

Do wymiany uszkodzonych kondensatorów w karcie graficznej potrzebne jest

Na ilustracji zobrazowano

Jak nazywa się topologia fizyczna, w której wszystkie urządzenia końcowe są bezpośrednio połączone z jednym punktem centralnym, takim jak koncentrator lub przełącznik?

Jakim środkiem należy oczyścić wnętrze obudowy drukarki fotograficznej z kurzu?

Kabel typu skrętka, w którym pojedyncza para żył jest pokryta folią, a całość kabla jest osłonięta ekranem z folii i siatki, oznacza się symbolem

Element, który jest na stałe zainstalowany u abonenta i zawiera zakończenie poziomego okablowania strukturalnego, to

Którego urządzenia z zakresu sieci komputerowych dotyczy symbol przedstawiony na ilustracji?

Który z podanych adresów IP należy do kategorii adresów prywatnych?

Wskaż program w systemie Linux, który jest przeznaczony do kompresji plików?

Ile podsieci obejmują komputery z adresami: 192.168.5.12/25, 192.168.5.200/25 oraz 192.158.5.250/25?

Jakie polecenie należy wykorzystać w systemie Linux, aby zlokalizować wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i mają w nazwie ciąg znaków abc?

Zamianę uszkodzonych kondensatorów w karcie graficznej umożliwi

Jakie urządzenie powinno zostać użyte do segmentacji domeny rozgłoszeniowej?

Notacja #102816 oznacza zapis w systemie liczbowym

W systemie Windows można zweryfikować parametry karty graficznej, używając następującego polecenia

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Ikona z wykrzyknikiem, pokazana na ilustracji, która pojawia się obok nazwy sprzętu w Menedżerze urządzeń, wskazuje, że to urządzenie

Czym jest klaster komputerowy?

Ile warstw zawiera model ISO/OSI?

Jakie polecenie w systemie Linux pozwala na dodanie istniejącego użytkownika nowak do grupy technikum?

Interfejs HDMI w komputerze umożliwia transfer sygnału