Pytanie 1

Aplikacja Sysprep.exe w systemie Windows 7 Professional pozwala na

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Aplikacja Sysprep.exe w systemie Windows 7 Professional pozwala na

Jakie jest maksymalne natężenie prądu, które może być pobierane przez analogowe urządzenie końcowe zasilane centralą telefoniczną w trybie otwartej pętli abonenckiej?

Jaki adres sieciowy odpowiada hostowi 10.132.171.25/18?

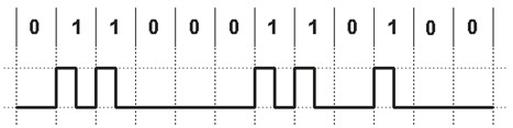

Jaki sposób kodowania ciągu binarnego przedstawiono na rysunku?

Programem umożliwiającym przechwytywanie i przeglądanie ruchu w sieci jest

Która z klas ruchowych technologii ATM jest przewidziana dla źródeł o niezdefiniowanej szybkości transmisji realizujących nieregularny transfer dużych porcji informacji w miarę dostępności łącza?

W systemie ISDN łącze abonenckie obrazuje styk

W protokole IPv4 adres 162.1.123.0 zalicza się do

Jaki modem powinien być użyty do aktywacji usługi Neostrada z maksymalnymi prędkościami transmisji 2048/256 kbit/s?

Jaką wartość ma impedancja falowa kabla UTP CAT 5?

Jak często domyślnie odbywa się aktualizacja tras w protokole RIPv1, RIPv2 (ang. Routing Information Protocol)?

Który z programów wchodzących w skład pakietu Microsoft Office umożliwia tworzenie slajdów, które w atrakcyjny sposób łączą kolorowy tekst z fotografiami, ilustracjami, rysunkami, tabelami, wykresami oraz filmami?

Kable w sieciach teleinformatycznych powinny być wprowadzane oraz wyprowadzane z głównych tras pod kątem

W jaki sposób oznaczana jest skrętka, która ma nieekranowane pojedyncze pary przewodów oraz wszystkie pary przewodów ekranowane folią i siatką?

Jakie kodowanie jest stosowane w linii abonenckiej systemu ISDN BRA?

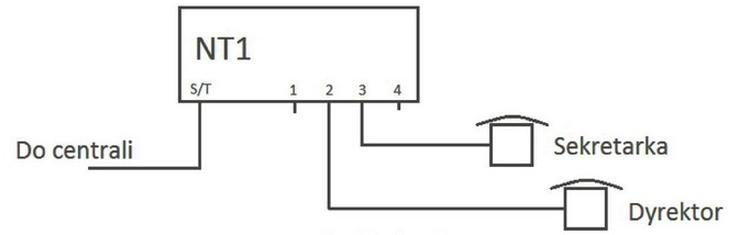

Rysunek przedstawia schemat podłączenia aparatów telefonicznych do zakończenia NT1 terminala ISDN centrali. Na podstawie rysunku można stwierdzić, że dwa aparaty

Aby dokonać wyboru odpowiedniego sprzętu komputerowego, niezbędne są informacje o jego wydajności. Narzędziem do oceny tej wydajności jest

W celu określenia całkowitego tłumienia toru światłowodowego najczęściej stosuje się

Zastosowanie kodów pseudolosowych z różnych źródeł dla każdego z użytkowników, co skutkuje ich zwielokrotnieniem, oznacza

GPON (Gigabit-capable Passive Optical Networks) to standard dotyczący sieci

Która z wymienionych sieci stosuje komutację komórek?

Jakie ustawienie w routerze pozwala na przypisanie stałego adresu IP do konkretnego urządzenia na podstawie jego adresu MAC?

Funkcja używana w cyfrowych centralach telefonicznych, która umożliwia dzwonienie bezpośrednio na numery wewnętrzne bez konieczności angażowania osoby pośredniczącej, oznaczana jest skrótem

Jaką cechę posiada dysk SSD?

Jaką wartość ma przepływność podstawowej jednostki transportowej STM – 1 w systemie SDH?

Jaka jest najwyższa prędkość przesyłu danych w urządzeniach działających według standardu 802.11g?

Metoda filtrowania datagramów, stosowana do ochrony sieci lokalnej przed nieautoryzowanym dostępem z zewnątrz, to

Jakie polecenie kontrolujące w skrypcie wsadowym spowoduje wyłączenie widoczności realizowanych komend?

Poniżej zamieszczono fragment dokumentacji technicznej urządzeń dostępowych. Którego systemu dotyczą zapisane w nim parametry?

| Parametry techniczne modemów | |

| ⇒ | Parametry interfejsu 2 Mbit/s:

|

| ⇒ | Parametry interfejsu liniowego:

|

| ⇒ | Parametry jakościowe modemów:

|

Czym jest VPN?

Napis Z-XOTKtsd 12J znajdujący się na osłonie kabla oznacza kabel zewnętrzny, tubowy z suchym uszczelnieniem ośrodka, całkowicie dielektryczny?

Czy kompresja cyfrowa sygnału prowadzi do

Jakie kodowanie jest używane na styku S w ISDN BRA?

Sygnał zwrotny generowany podczas dzwonienia przez centralę dla urządzenia POTS oznacza sygnalizację

Technologia umożliwiająca automatyczną identyfikację oraz instalację sprzętu to

Oblicz wydatki na zużycie energii elektrycznej przez komputer, który działa przez 10 godzin dziennie przez 30 dni w miesiącu, zakładając, że cena brutto wynosi 0,17 zł za 1 kWh, a komputer pobiera 0,2 kWh.

Jaka licencja oprogramowania jest związana z urządzeniem?

Jakim symbolem oznacza się systemy, które wymagają określenia źródła sygnału synchronizującego oraz dostarczenia go do wszystkich urządzeń zwielokratniających?

Czym charakteryzuje się partycja?

Jakie urządzenie służy do nawiązania połączenia z Internetem w trybie wdzwanianym (Dial Up)?