Pytanie 1

Ile maksymalnie podstawowych partycji możemy stworzyć na dysku twardym używając MBR?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Ile maksymalnie podstawowych partycji możemy stworzyć na dysku twardym używając MBR?

Jakim materiałem eksploatacyjnym posługuje się kolorowa drukarka laserowa?

Aby przekształcić zeskanowany obraz w tekst, należy użyć oprogramowania, które wykorzystuje metody

Użytkownik systemu Linux, który pragnie usunąć konto innej osoby wraz z jej katalogiem domowym, powinien użyć polecenia

Zasadniczym sposobem zabezpieczenia danych przechowywanych na serwerze jest

Aby zamontować przedstawioną kartę graficzną, potrzebna jest płyta główna posiadająca złącze

W systemach operacyjnych Windows system plików pozwala na ograniczenie dostępu użytkowników do określonych katalogów, plików czy dysków

Plik tekstowy wykonaj.txt w systemie Linux zawiera: echo -n "To jest tylko " echo "jedna linijka tekstu" Aby móc wykonać polecenia znajdujące się w pliku, należy

Która operacja może skutkować nieodwracalną utratą danych w przypadku awarii systemu plików?

Jakie polecenie w systemie Windows pozwala na zmianę zarówno nazwy pliku, jak i jego lokalizacji?

Minimalna zalecana ilość pamięci RAM dla systemu operacyjnego Windows Server 2008 wynosi przynajmniej

Jakie polecenie w systemie Windows pozwala na wyświetlenie tabeli routingu hosta?

Jaki jest standardowy port dla serwera HTTP?

Zgodnie z normą PN-EN 50174, maksymalna długość kabla poziomego kategorii 6 pomiędzy punktem abonenckim a punktem dystrybucji w panelu krosowym wynosi

Urządzenie sieciowe nazywane mostem (ang. bridge) to:

Jakie narzędzie należy zastosować do podłączenia zaszycia kabla w module Keystone?

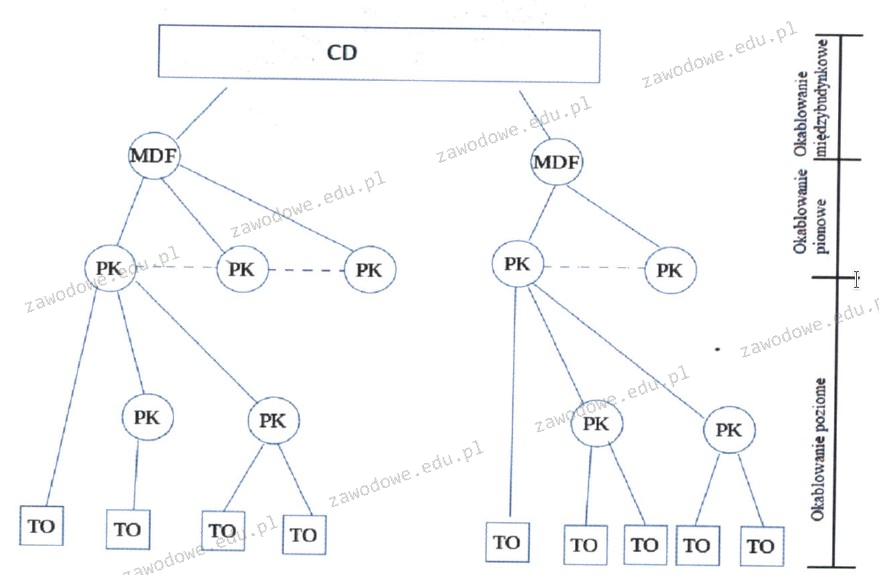

Na zaprezentowanym schemacie logicznym sieci przedstawiono

Jakiego rekordu DNS należy użyć w strefie wyszukiwania do przodu, aby powiązać nazwę domeny DNS z adresem IP?

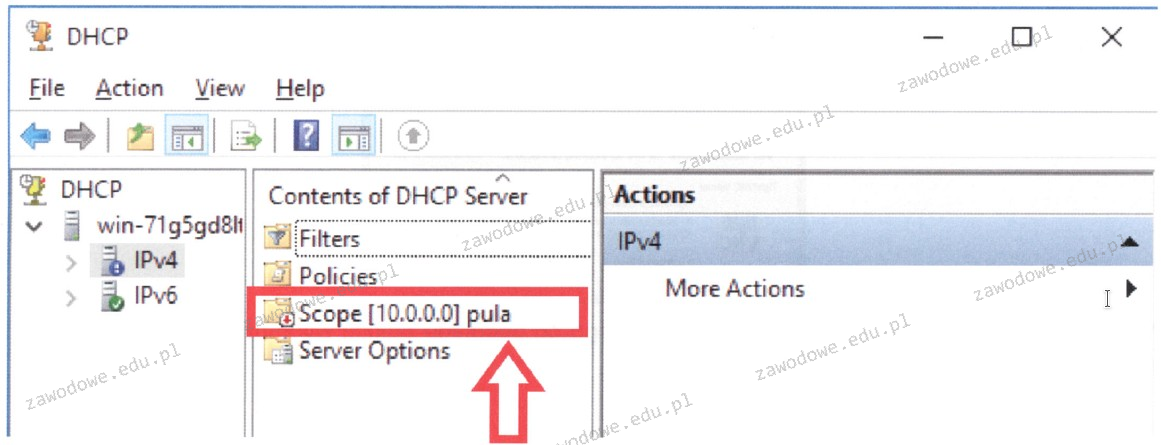

W systemie serwerowym Windows widoczny jest zakres adresów IPv4. Ikona umieszczona obok jego nazwy sugeruje, że

Elementem aktywnym w elektronice jest

Jakie parametry można śledzić w przypadku urządzenia przy pomocy S.M.A.R.T.?

Które z kont nie jest standardowym w Windows XP?

W systemie Linux komendą, która jednocześnie podnosi uprawnienia dla procesu uruchamianego z terminala, jest

System S.M.A.R.T jest stworzony do kontrolowania działania i identyfikacji usterek

Podaj adres rozgłoszeniowy dla podsieci 86.10.20.64/26?

Użytkownik systemu Linux, który pragnie usunąć konto innego użytkownika wraz z jego katalogiem domowym, powinien wykonać polecenie

Ile sieci obejmują komputery z adresami IP przedstawionymi w tabeli oraz standardową maską sieci?

| Komputer 1 | 172.16.15.5 |

| Komputer 2 | 172.18.15.6 |

| Komputer 3 | 172.18.16.7 |

| Komputer 4 | 172.20.16.8 |

| Komputer 5 | 172.20.16.9 |

| Komputer 6 | 172.21.15.10 |

Określ prawidłową sekwencję działań, które należy wykonać, aby nowy laptop był gotowy do użycia?

Jak w systemie Windows zmienić port drukarki, która została zainstalowana?

Aby oddzielić komputery działające w sieci z tym samym adresem IPv4, które są podłączone do zarządzalnego przełącznika, należy przypisać

Ile podsieci obejmują komputery z adresami: 192.168.5.12/25, 192.168.5.200/25 oraz 192.158.5.250/25?

Która z konfiguracji RAID opiera się na replikacji danych pomiędzy dwoma lub większą liczbą dysków fizycznych?

Autorskie prawo osobiste twórcy do programu komputerowego

Jakie złącze na tylnym panelu komputera jest przedstawione przez podany symbol graficzny?

Zwiększenie zarówno wydajności operacji (zapis/odczyt), jak i bezpieczeństwa przechowywania danych jest możliwe dzięki zastosowaniu macierzy dyskowej

Wymogi działalności przedsiębiorstwa nakładają konieczność używania systemów plików, które zapewniają wysoki poziom zabezpieczeń oraz umożliwiają szyfrowanie informacji. W związku z tym należy wybrać system operacyjny Windows

Która z poniższych czynności konserwacyjnych jest specyficzna tylko dla drukarki laserowej?

Komunikat "BIOS checksum error" pojawiający się podczas uruchamiania komputera zazwyczaj wskazuje na

Jak powinno być usytuowanie gniazd komputerowych RJ45 względem powierzchni biurowej zgodnie z normą PN-EN 50174?

Który z wymienionych elementów stanowi część mechanizmu drukarki igłowej?