Pytanie 1

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Na równoważnych pod względem funkcjonalnym listingach fragmentów aplikacji Angular oraz React.js utworzono listę punktowaną, która zawiera:

Definicja typu:

books = ["Harry Potter", "Hobbit", "Władca pierścieni"];

<ul> <li *ngFor = "let book of books"> {{book}} </li> </ul>

<ul> {this.books.map(book => <li key={book}> book </li>)} </ul>

Który z wymienionych frameworków służy do budowy aplikacji webowych w C#?

Jaką wartość zwróci funkcja napisana w języku C++, jeżeli jej argumentem wejściowym jest tablica stworzona w następujący sposób:

int tablica[6] = {3,4,2,4,10,0};

int fun1(int tab[]) { int wynik = 0; for(int i = 0; i < 6; i++) wynik += tab[i]; return wynik; }

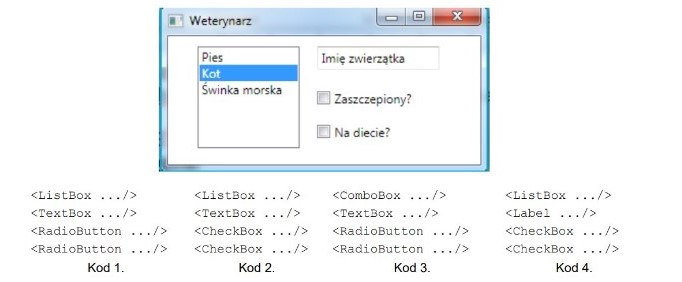

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?

Narzędzie przeznaczone do rozwijania aplikacji w systemie WPf (ang. Windows Presentation Foundation) to

Co zostanie wypisane w konsoli po wykonaniu poniższego kodu JavaScript?

| let a = { value: 10 }; let b = a; b.value = 20; console.log(a.value); |

Która z poniższych nie jest poprawną metodą HTTP?

Co oznacza skrót CSRF w kontekście bezpieczeństwa aplikacji webowych?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?

Jakie znaczenie ma określenie "klasa zaprzyjaźniona" w kontekście programowania obiektowego?

W jaki sposób określa się wypadek związany z pracą?

Resuscytacja krążeniowo-oddechowa polega na realizowaniu

Jaką funkcję pełnią mechanizmy ciasteczek w aplikacjach internetowych?

Jakie cechy powinien posiadać skuteczny negocjator?

Aplikacje funkcjonujące w systemach Android do komunikacji z użytkownikiem wykorzystują klasę

Z jakiej kolekcji powinno się korzystać, aby przechowywać informacje związane z elementem interfejsu użytkownika w taki sposób, aby ten element był informowany przez kolekcję o dodaniu, usunięciu lub zmianie jej zawartości?

Który operator w JavaScript sprawdza zarówno równość wartości jak i typu danych?

Co zostanie wyświetlone w konsoli po wykonaniu poniższego kodu?

console.log(0.1 + 0.2 === 0.3); console.log(0.1 + 0.2);

Jaką cechę powinien posiadać dobry negocjator?

Co będzie wynikiem działania poniższego kodu JavaScript?

| const obj = { name: 'John', greet: function() { setTimeout(function() { console.log(`Hello, ${this.name}`); }, 1000); } }; obj.greet(); |

Które z poniższych NIE jest zasadą programowania SOLID?

Co to jest git rebase?

Jakie informacje zawiera zestaw instrukcji (ISA) danego procesora?

Co to jest polimorfizm w programowaniu obiektowym?

Do form komunikacji werbalnej zalicza się

Która z wymienionych metod najlepiej chroni komputer przed złośliwym oprogramowaniem?

Co to jest CORS (Cross-Origin Resource Sharing)?

Co zostanie wyświetlone po wykonaniu poniższego kodu w PHP?

| $x = 5; $y = '5'; var_dump($x == $y); var_dump($x === $y); |

Która z poniższych nie jest prawidłową metodą zarządzania stanem w React?

W zaprezentowanym kodzie stworzono abstrakcyjną klasę figura oraz klasę prostokąta, która dziedziczy po niej, zawierającą zdefiniowane pola i konstruktory. Wskaż minimalną wersję implementacji sekcji /* metody klasy */ dla klasy Prostokat:

abstract class Figura { abstract double Pole(); abstract double Obwod(); } public class Prostokat extends Figura { private double a; private double b; ... /* Konstruktory */ ... /* Metody klasy */ } | |

| A | B |

public double Pole() { return a * b; } public double Obwod() { return 2*a + 2*b; } | public double Pole() { return a * b; } |

| C | D |

public double LiczPole() { return a * b; } public double LiczObwod() { return 2*a + 2*b; } | abstract double Pole() { return a * b; } abstract double LiczObwod() |

Które z poniżej wymienionych afirmacji najtrafniej charakteryzuje proces interpretacji kodu?

Co to jest choroba związana z wykonywaniem zawodu?

Jakie rozwiązanie jest najbardziej odpowiednie przy projektowaniu aplikacji, która ma funkcjonować na różnych systemach operacyjnych?

Co to jest REST API?

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Do stworzenia zbioru danych potrzebnego do uruchomienia algorytmu sortowania bąbelkowego tablicy, wymagane są przynajmniej następujące typy:

Co zostanie wyświetlone po wykonaniu poniższego kodu JavaScript?

const promise = new Promise((resolve, reject) => { setTimeout(() => { resolve('success'); }, 1000); }); promise .then(res => { console.log(res); return 'first then'; }) .then(res => { console.log(res); });

Sposób deklaracji Klasa2 wskazuje, że

| W C++ i C#: | class Klasa2 : Klasa1 |

| W Java: | class Klasa2 extends Klasa1 |

| W Python: | class Klasa2(Klasa1): |