Pytanie 1

W systemie Linux polecenie touch jest używane do

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

W systemie Linux polecenie touch jest używane do

Jakie informacje o wykorzystywaniu pamięci wirtualnej można uzyskać, analizując zawartość pliku w systemie Linux?

W systemie Linux komenda cd ~ pozwala na

Diagnostykę systemu Linux można przeprowadzić za pomocą komendy

| Thread(s) per core: | 1 |

| Core(s) per socket: | 4 |

| Socket(s): | 1 |

| NUMA node(s): | 1 |

Jakie polecenie oprócz ls może być użyte przez użytkownika systemu Linux do wyświetlenia zawartości katalogu, w tym plików i podkatalogów?

Aby zamontować katalog udostępniony w sieci komputerowej w systemie Linux, należy wykorzystać komendę

W systemie Linux komenda chown pozwala na

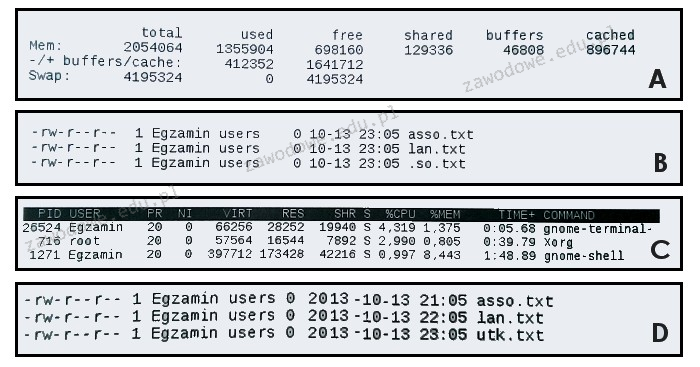

Wynik wykonania polecenia ```ls -l``` w systemie Linux przedstawia poniższy rysunek

Który z systemów operacyjnych przeznaczonych do pracy w sieci jest dostępny na podstawie licencji GNU?

W systemie Linux do bieżącego śledzenia działających procesów wykorzystuje się polecenie:

Jakie polecenie powinien wydać root w systemie Ubuntu Linux, aby zaktualizować wszystkie pakiety (cały system) do najnowszej wersji, łącznie z nowym jądrem?

Jakie polecenie używa się do tworzenia kopii danych na pamięci USB w systemie Linux?

Podczas instalacji systemu operacyjnego Linux należy wybrać odpowiedni typ systemu plików

W systemie Linux do wyświetlania treści pliku tekstowego służy polecenie

Polecenie df w systemie Linux umożliwia

Narzędziem służącym do tworzenia logicznych podziałów na dysku twardym w systemie GNU/Linux jest

W systemie Linux dane dotyczące haseł użytkowników są zapisywane w pliku:

Jakie polecenie należy zastosować, aby zamontować pierwszą partycję logiczną dysku primary slave w systemie Linux?

W systemie operacyjnym Ubuntu konto użytkownika student można wyeliminować przy użyciu komendy

Aby uzyskać informacje na temat aktualnie działających procesów w systemie Linux, można użyć polecenia

Do wykonania kopii danych na dysk USB w systemie Linux stosuje się polecenie

Aby zobaczyć datę w systemie Linux, można skorzystać z komendy

Jakim poleceniem w systemie Linux można dodać nowych użytkowników?

Jaką funkcję pełni polecenie tee w systemie Linux?

Które z poniższych poleceń w systemie Linux NIE pozwala na przeprowadzenie testów diagnostycznych sprzętu komputerowego?

W systemie Linux do obsługi tablic partycji można zastosować komendę

Jakie informacje można uzyskać za pomocą polecenia uname -s w systemie Linux?

Jakie oprogramowanie jest wykorzystywane do dynamicznej obsługi urządzeń w systemie Linux?

Informacje ogólne dotyczące zdarzeń systemowych w systemie Linux są zapisywane w

W systemie Linux Ubuntu Server, aby przeprowadzić instalację serwera DHCP, należy wykorzystać polecenie

Aby sprawdzić statystyki użycia pamięci wirtualnej w systemie Linux, należy sprawdzić zawartość pliku

Dane dotyczące błędów w funkcjonowaniu systemu operacyjnego Linux można uzyskać przy użyciu narzędzia

Rezultatem wykonania przedstawionego fragmentu skryptu jest:

#!/bin/sh mkdir kat1 touch kat1/plik.txt

Program fsck jest stosowany w systemie Linux do

Dane dotyczące kont użytkowników w systemie Linux są przechowywane w pliku

Jakie oprogramowanie pełni rolę serwera DNS w systemie Linux?

Które z poleceń systemu Linux nie umożliwia przeprowadzenia diagnostyki sprzętu komputerowego?

Programem wykorzystywanym w systemie Linux do odtwarzania muzyki jest

Aby zrealizować aktualizację zainstalowanego systemu operacyjnego Linux Ubuntu, należy wykonać polecenie

Wartości 1001 i 100 w pliku /etc/passwd wskazują na

| student:x:1001:100:Jan Kowalski:/home/student:/bin/bash |