Pytanie 1

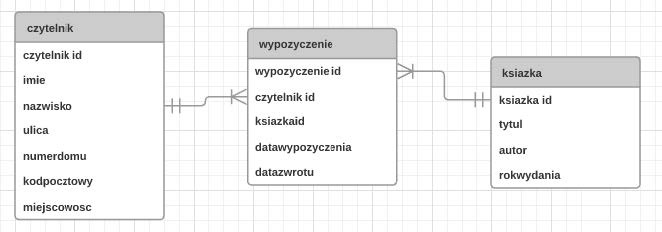

W przedstawionym diagramie bazy danych biblioteka, elementy: czytelnik, wypozyczenie i ksiazka są

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

W przedstawionym diagramie bazy danych biblioteka, elementy: czytelnik, wypozyczenie i ksiazka są

W podanym fragmencie zapytania w języku SQL, komenda SELECT jest używana do zwrócenia SELECT COUNT(wartosc) FROM …

Podana linia kodu została napisana w języku?

document.getElementById("paragraf1").innerHTML = wynik;

Działaniem przedstawionego kodu PHP będzie wypełnienie tablicy. Działaniem przedstawionego kodu PHP będzie wypełnienie tablicy.

| $tab = array(); for($i = 0; $i < 10; $i++) { $tab[$i] = rand(-100, 100); } foreach ($tab as $x){ if ($x < 0) echo "$x "; } |

Wskaż prawdziwe stwierdzenie dotyczące polecenia:

CREATE TABLE IF NOT EXISTS adres (ulica VARCHAR(70) CHARACTER SET utf8);

Aby poprawić prędkość ładowania strony z grafiką o wymiarach 2000 px na 760 px, konieczne jest zmniejszenie rozmiarów grafiki?

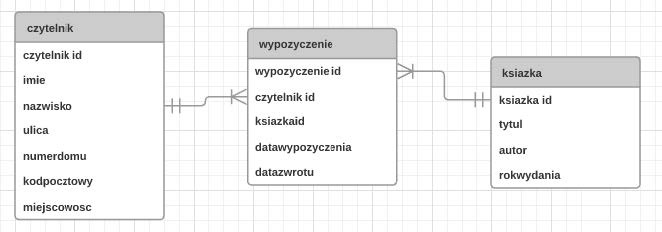

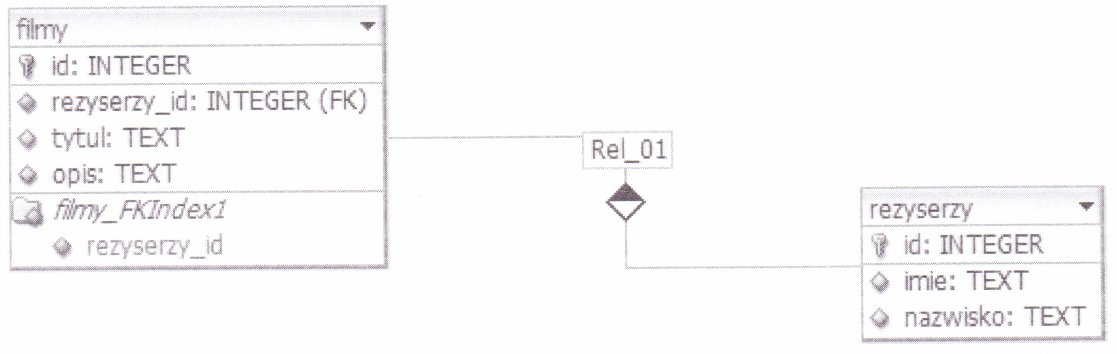

Na ilustracji pokazano relację jeden do wielu. Łączy ona

Które z wymienionych stwierdzeń na temat zasad programowania w PHP jest prawdziwe?

Instrukcja w języku SQL GRANT ALL PRIVILEGES ON klienci TO pracownik

$n = '[email protected]'; $dl = strlen($n); $i = 0; while ($i < $dl && $n[$i] != '@') { echo $n[$i]; $i++; } Fragment kodu w języku PHP wyświetli

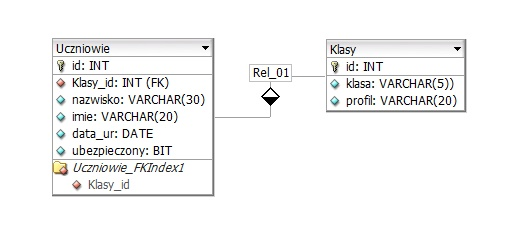

Dodanie ograniczenia klucza obcego w taki sposób, aby kolumna Klasy_id z tabeli Uczniowie była powiązana z kolumną id w tabeli Klasy zostanie wykonane przy użyciu polecenia

Jakie wyrażenie należy umieścić w miejsce ??? w pętli napisanej w języku C++, aby na ekranie zostały wyświetlone wyłącznie elementy tablicy tab?

| int tab[6]; for (int i = 0; ???; i++) cout << tab[i]; |

Element

<meta charset="utf-8">służy do definiowania metadanych witryny internetowej związanych z

Przy założeniu, że użytkownik nie miał wcześniej żadnych uprawnień, polecenie SQL

GRANT SELECT, INSERT, UPDATE ON klienci TO anna;nada użytkownikowi anna uprawnienia wyłącznie do

W języku JavaScript zdefiniowano funkcję o nazwie liczba_max, która porównuje trzy liczby naturalne przekazane jako argumenty i zwraca największą z nich. Prawidłowa forma wywołania tej funkcji, razem z przypisaniem jej wyniku, powinna wyglądać następująco

Tabela filmy zawiera klucz główny id oraz klucz obcy rezyserID. Tabela reżyserzy posiada klucz główny id. Obie tabele są powiązane relacją jeden do wielu, gdzie strona reżyserzy jest po stronie jeden, a filmy po stronie wiele. Aby wykonać kwerendę SELECT łączącą tabele filmy i reżyserzy, należy użyć zapisu

W dziedzinie grafiki komputerowej termin kanał alfa odnosi się do

Podczas sprawdzania poprawności dokumentu HTML5 wyświetlił się komunikat: "Error: Element head is missing a required instance of child element title". Co to oznacza w dokumencie?

Formularz, który pełni rolę pośrednika w nawigacji po bazie danych pomiędzy formularzami i kwerendami dostępnymi w systemie, określany jest jako formularz

Aby przywrócić uszkodzoną tabelę w MySQL, jakie polecenie należy wykonać?

Wskaż fragment kodu HTML5, który zostanie uznany przez walidator za niepoprawny?

W języku PHP, aby zaprezentować ciąg n znaków @, konieczne jest skorzystanie z funkcji

Na tabeli muzyka, przedstawionej na rysunku, zostało wykonane następujące zapytanie SQL. Jaki wynik zwróci ta kwerenda?

|

| ID | tytul_plyty | wykonawca | rok_nagrania | opis |

|---|---|---|---|---|

| 1 | Czas jak rzeka | Czeslaw Niemen | 2005 | Przyjdz W Taka Noc itd. |

| 2 | Ikona | Stan Borys | 2014 | |

| 3 | Aerolit | Czeslaw Niemen | 2017 | Winylowa reedycja płyty „Aerolit”. |

| 4 | Journey | Mikolaj Czechowski | 2013 |

Jaką funkcję SQL można uznać za nieprzyjmującą argumentów?

Po uruchomieniu poniższego kodu PHP na ekranie ukaże się bieżąca data w formacie:

echo date("Y-m");

Interpreter PHP zgłosi błąd i nie zrealizuje kodu, jeśli programista:

Jaką kwerendę w bazie MariaDB należy zastosować, aby wybrać artykuły z cenami mieszczącymi się w zakresie obustronnie domkniętym <10, 20>?

Jakie są etapy w odpowiedniej kolejności przy tworzeniu aplikacji?

Który paragraf w przedstawionym kodzie zostanie wyświetlony czcionką o kolorze niebieskim?

<!DOCTYPE html> <html> <head> <style> div~p { color: blue; } </style> </head> <body> <div> <p>pierwszy paragraf</p> <div> <p>drugi paragraf</p> <p>trzeci paragraf</p> </div> <p>czwarty paragraf</p> </div> </body> </html>

var obj1 = { czescUlamkowa: 10, czescCalkowita: 20, oblicz: function) {...} } Kod przedstawiony powyżej jest zapisany w języku JavaScript. W podanej definicji obiektu, metodą jest element o nazwie

Dla których imion klauzula LIKE jest prawdziwa?

SELECT imie FROM mieszkancy WHERE imie LIKE 'o_%_a';

Jakie polecenie należy zastosować, aby cofnąć uprawnienia przyznane użytkownikowi?

Poprawny zapis znacznika , za pomocą którego można umieścić na stronie internetowej obraz rys.jpg przeskalowany do szerokości 120 px i wysokości 80 px z tekstem alternatywnym "krajobraz" to

Znaczniki HTML <strong> oraz <em>, które służą do wyróżniania istotności tekstu, odpowiadają pod względem formatowania znacznikom

Wskaż warunek w języku JavaScript, który ma na celu sprawdzenie, czy przynajmniej jeden z poniższych przypadków jest spełniony: 1) dowolna naturalna liczba a jest liczbą trzycyfrową 2) dowolna liczba całkowita b jest liczbą ujemną

W języku CSS, aby zdefiniować marginesy zewnętrzne o wartościach: margines górny i dolny 20 px, lewy i prawy 40 px należy użyć kodu

Jaką treść komunikatu należy umieścić w kodzie PHP zamiast znaków zapytania?

| $a = mysql_connect('localhost', 'adam', 'mojeHaslo'); if (!$a) echo "?????????????"; |

Co robi funkcja napisana w języku JavaScript?

| function fun1(f) { if(f < 0) f = f * (-1); return f; } |

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

W skrypcie JavaScript użyto metody DOM getElementsByClassName('akapit'). Ta metoda odniesie się do akapitu