Pytanie 1

Jakie są skutki działania poniższego polecenia ```netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53```?

Wynik: 10/40 punktów (25,0%)

Wymagane minimum: 20 punktów (50%)

Jakie są skutki działania poniższego polecenia ```netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53```?

Adres IP 192.168.2.0/24 podzielono na cztery różne podsieci. Jaką maskę mają te nowe podsieci?

Aby zweryfikować indeks stabilności systemu Windows Server, należy zastosować narzędzie

Rodzina adapterów stworzonych w technologii Powerline, pozwalająca na wykorzystanie przewodów elektrycznych w obrębie jednego domu lub mieszkania do przesyłania sygnałów sieciowych, nosi nazwę:

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

Aby podłączyć drukarkę igłową o wskazanych parametrach do komputera, należy umieścić kabel dołączony do drukarki w porcie

Który z początkowych znaków w nazwie pliku w systemie Windows wskazuje na plik tymczasowy?

Jakim protokołem połączeniowym w warstwie transportowej, który zapewnia niezawodność dostarczania pakietów, jest protokół

W wierszu poleceń systemu Windows polecenie md jest używane do

Cienki klient (thin client) korzysta z protokołu

Aby zmienić ustawienia konfiguracyjne Menu Start oraz paska zadań w systemie Windows, która przystawka powinna być wykorzystana?

Jaką operację należy wykonać, aby chronić dane przesyłane w sieci przed działaniem sniffera?

W systemie Windows, aby założyć nową partycję podstawową, trzeba skorzystać z przystawki

Który z protokołów jest używany w komunikacji głosowej przez internet?

Zestaw narzędzi do instalacji okablowania miedzianego typu "skrętka" w sieci komputerowej powinien obejmować:

Który z poniższych adresów IPv4 wraz z prefiksem reprezentuje adres sieci?

Usługa RRAS serwera Windows 2019 jest przeznaczona do

Jak wiele adresów IP można wykorzystać do przypisania komputerom w sieci o adresie 192.168.100.0 z maską 255.255.255.0?

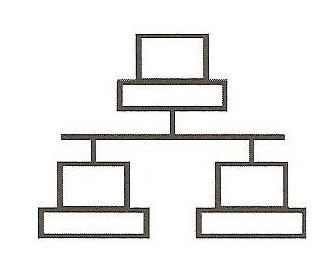

Jakie zadanie pełni router?

Aby móc zakładać konta użytkowników, komputerów oraz innych obiektów i przechowywać o nich informacje w centralnym miejscu, konieczne jest zainstalowanie na serwerze Windows roli

Program do monitorowania, który umożliwia przechwytywanie, nagrywanie oraz dekodowanie różnych pakietów sieciowych to

Przydzielaniem adresów IP w sieci zajmuje się serwer

Jakie polecenie należy wydać, aby skonfigurować statyczny routing do sieci 192.168.10.0?

Jaką jednostką określa się szybkość przesyłania danych w sieciach komputerowych?

Informacja zawarta na ilustracji może wskazywać na

Ile hostów można zaadresować w sieci o adresie 172.16.3.96/28?

Po skompresowaniu adresu 2001:0012:0000:0000:0AAA:0000:0000:000B w protokole IPv6 otrzymujemy formę

Fast Ethernet to norma sieci przewodowej, która pozwala na przesył danych z maksymalną szybkością

Jakie złącze na tylnym panelu komputera jest przedstawione przez podany symbol graficzny?

Urządzenie, które zamienia otrzymane ramki na sygnały przesyłane w sieci komputerowej, to

Który z protokołów będzie wykorzystany przez administratora do przesyłania plików na serwer?

Podaj nazwę funkcji przełącznika, która pozwala na przypisanie wyższego priorytetu dla przesyłania VoIP?

Czym jest mapowanie dysków?

W systemie Linux narzędzie iptables jest wykorzystywane do

Wykonując w konsoli systemu Windows Server komendę convert, co można zrealizować?

Który z wymienionych adresów IP nie zalicza się do prywatnych?

W systemie Windows, aby udostępnić folder jako ukryty, należy na końcu nazwy udostępniania umieścić znak

Co jest główną funkcją serwera DHCP w sieci komputerowej?

Błąd typu STOP w systemie Windows (Blue Screen), który występuje w momencie, gdy system odwołuje się do niepoprawnych danych w pamięci RAM, to

Jakim poleceniem w systemie Linux można ustalić trasę pakietu do celu?