Pytanie 1

Funkcja f(n) = nf(n-1) dla n>1 w przeciwnym wypadku f(n) = 1 jest przykładem

Wynik: 40/40 punktów (100,0%)

Wymagane minimum: 20 punktów (50%)

Funkcja f(n) = nf(n-1) dla n>1 w przeciwnym wypadku f(n) = 1 jest przykładem

W celu archiwizacji danych w systemie Linux wymagane jest utworzenie archiwum. Korzystając z zamieszczonej w ramce pomocy dobierz odpowiednie polecenie.

| -c, --create | utworzenie nowego archiwum |

| -z, --gzip | filtrowanie archiwum przez gzip |

| -v, --verbose | wypisywanie szczegółów o przetwarzanych plikach |

| -f, --file=ARCHIWUM | użycie pliku lub urządzenia ARCHIWUM |

| -x, --extract | rozpakowanie plików z archiwum |

| -t, --list | wypisanie zawartości archiwum |

| -r, --append | dołączenie plików na końcu archiwum |

| -u, --update | dołączenie tylko plików nowszych niż kopie w archiwum |

Usterka programowa uniemożliwia uruchomienie systemu Windows. W celu diagnozy i usunięcia usterki wskazane jest

Programowanie obiektowe wykorzystuje dziedziczenie, które polega na

Które polecenie umożliwia śledzenie drogi pakietów w sieci?

Znak ~ na początku ciągu znaków w systemach uniksowych oznacza

Katalog /dev w Linuxie zawiera pliki

Który system plików zapewnia największe bezpieczeństwo danych w systemie Windows?

Nie uzyskamy pomocy na temat polecenia „net” w wierszu poleceń systemu Windows wpisując

Operacje stałoprzecinkowe w procesorze wykonuje jednostka oznaczona jako

Który sterownik odpowiada za bezpośredni dostęp do pamięci?

Do zaktualizowania rekordu tabeli należy zastosować polecenie

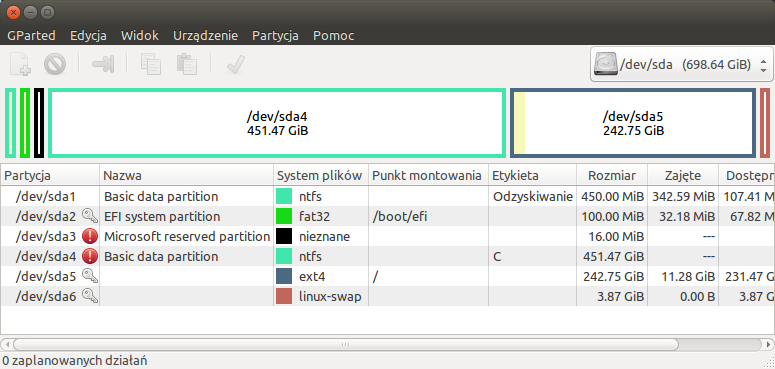

Które systemy operacyjne mogą być zainstalowane na dysku, którego działanie obrazuje GParted?

W celu archiwizacji danych w systemie Windows, jest wymagane kopiowanie z katalogu źródłowego (kat_zrodlowy) do katalogu docelowego (kat_docelowy). Do kopiowania danych należy użyć polecenia

Które działanie nie odnosi się do podstawowej funkcji komputera?

Aby dodać nowe konto „rejestracja” w systemie Windows, należy wykorzystać polecenie

Operacja warunkowa w większości języków programowania wysokiego poziomu zaczyna się słowem

Które polecenie w systemie Windows tworzy folder Dane?

Pierwszym krokiem podczas prac serwisowych wymagających modyfikowania rejestru w systemie Windows jest wykonanie

Który system plików jest dedykowany systemowi Linux oraz nie jest używany w systemie Windows?

Podczas uruchamiania komputera procedura POST testuje poprawność działania

W celu wyszukania błędów w programie wykorzystuje się

W programowaniu obiektowym zmienne widoczne w ramach klasy oraz poza nią nazywane są

Pojęcie „Architektura Harvardska” odnosi się do

W jakim celu stosuje się podział użytkowników na grupy w systemie operacyjnym?

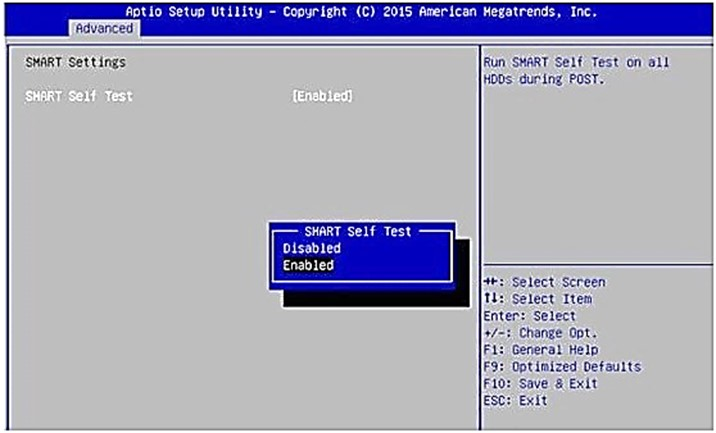

Jaką funkcję pełni przedstawiona na rysunku procedura BIOS?

Zapisana w ramce funkcja zawiera

| Funkcja oblicz(n) Jeżeli n=0 oblicz=1 W przeciwnym wypadku oblicz=(n-1)*oblicz(n-1) |

Które polecenia są charakterystyczne dla instrukcji iteracyjnych?

Z przedstawionego zrzutu wynika, że na dyskach zastosowano partycjonowanie

Aby zainstalować brakujące oprogramowanie w systemie z rodziny Linux należy wykorzystać polecenie

Aby zapisać wynik dzielenia dowolnych dwóch liczb różnych od zera, należy użyć zmiennej typu

Ile operacji inkrementacji wykonano w przedstawionej liście kroków?

i=0; Dopóki i>3 wykonaj i=i+1; |

Którego nośnika pamięci należy użyć w komputerze, aby zapewnić najszybsze ładowanie się systemu operacyjnego podczas jego uruchamiania?

Który system plików pozwala na szyfrowanie danych w systemie Windows?

Wynikiem działania funkcji F(n) będzie

funkcja F(n) jeżeli n>1 F(n)=3*F(n-1) w przeciwnym wypadku F(n)=3 |

W opisanym programie zostaną wykonane 4

for (i=0;i<=3;i++) suma=suma+i; |

W dokumentacji Medycznego Systemu Informatycznego zapisano, że „przed użyciem programów instalacyjnych należy się upewnić, że niektóre porty w środowisku są dostępne do użycia z instalowanym oprogramowaniem pośrednim.” W celu sprawdzenia dostępności portu należy użyć programu narzędziowego

Rejestr rozkazów procesora przechowuje

Jak nazywa się w programowaniu obiektowym instancję klasy?

W celu przerwania działania funkcji i powrotu do miejsca jej wywołania należy użyć instrukcji