Pytanie 1

Skrót określający translację adresów w sieciach to

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Skrót określający translację adresów w sieciach to

Jak określamy atak na sieć komputerową, który polega na łapaniu pakietów przesyłanych w sieci?

Rodzaj ataku komputerowego, który polega na pozyskiwaniu wrażliwych informacji osobistych poprzez podszywanie się pod zaufaną osobę lub instytucję, to

Wskaż standard protokołu wykorzystywanego do kablowego połączenia dwóch urządzeń

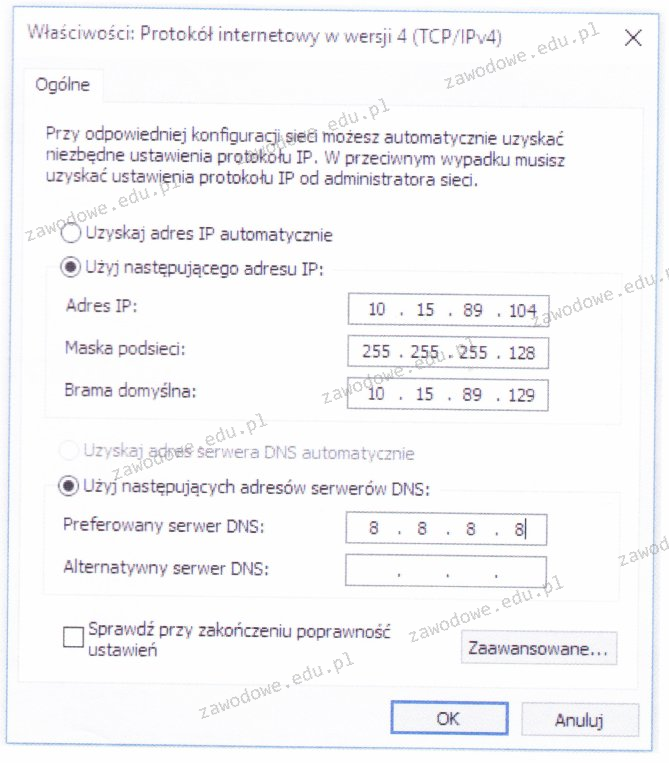

Schemat ilustruje ustawienia karty sieciowej dla urządzenia z adresem IP 10.15.89.104/25. Można z niego wywnioskować, że

Który port stosowany jest przez protokół FTP (File Transfer Protocol) do przesyłania danych?

Domyślnie dostęp anonimowy do zasobów serwera FTP umożliwia

Ile hostów można zaadresować w sieci o adresie 172.16.3.96/28?

Główną rolą serwera FTP jest

Okablowanie pionowe w sieci strukturalnej łączy jakie elementy?

Jakie przyporządkowanie: urządzenie - funkcja, którą pełni, jest błędne?

Użytkownicy sieci WiFi zauważyli problemy oraz częste zrywanie połączenia z internetem. Co może być przyczyną tej sytuacji?

Jak nazywa się protokół, który pozwala na ściąganie wiadomości e-mail z serwera?

Jaką wartość w systemie dziesiętnym ma suma liczb szesnastkowych: 4C + C4?

Przynależność komputera do konkretnej wirtualnej sieci nie może być ustalona na podstawie

Jaki jest pełny adres do logowania na serwer FTP o nazwie ftp.nazwa.pl?

Narzędziem do monitorowania, które umożliwia przechwytywanie, rejestrowanie oraz dekodowanie różnych pakietów sieciowych, jest

Na ilustracji zaprezentowany jest graficzny symbol

Jaką maksymalną ilość rzeczywistych danych można przesłać w ciągu 1 sekundy przez łącze synchroniczne o wydajności 512 kbps, bez użycia sprzętowej i programowej kompresji?

Adres IP komputera wyrażony sekwencją 172.16.0.1 jest zapisany w systemie

Podaj adres rozgłoszeniowy dla podsieci 86.10.20.64/26?

W sieci z maską 255.255.255.128 można przypisać adresy dla

Który z interfejsów można uznać za interfejs równoległy?

Który rekord DNS powinien zostać dodany w strefie wyszukiwania do przodu, aby skojarzyć nazwę domeny DNS z adresem IP?

Użytkownicy z grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie Windows Server. Posiadają oni jedynie uprawnienia do „Zarządzania dokumentami”. Jakie kroki należy podjąć, aby naprawić ten problem?

Jakie urządzenie umożliwia zwiększenie zasięgu sieci bezprzewodowej?

Podczas tworzenia sieci kablowej o maksymalnej prędkości przesyłu danych wynoszącej 1 Gb/s, w której maksymalna odległość między punktami sieci nie przekracza 100 m, należy zastosować jako medium transmisyjne

Podaj domyślny port używany do przesyłania poleceń (command) w serwerze FTP

Wskaż właściwą formę maski podsieci?

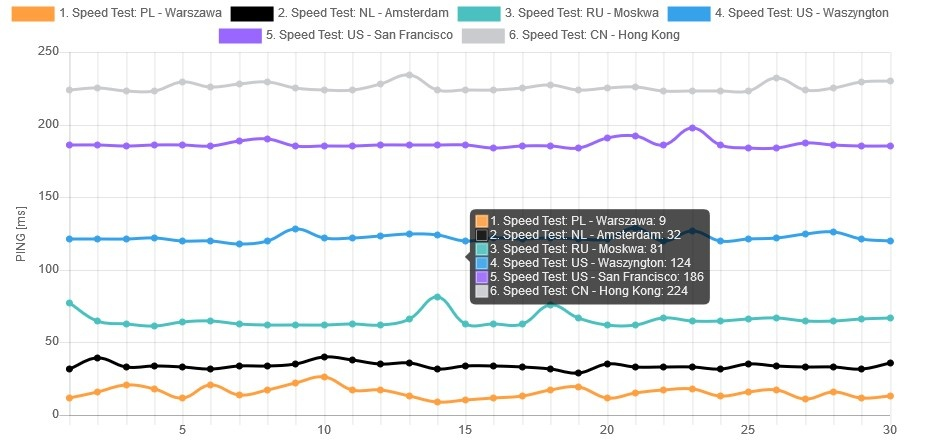

Na podstawie przedstawionego na ilustracji okna aplikacji do monitorowania łącza internetowego można określić

Która z anten cechuje się najwyższym zyskiem mocy i pozwala na nawiązanie łączności na dużą odległość?

Adres IP lokalnej podsieci komputerowej to 172.16.10.0/24. Komputer1 posiada adres IP 172.16.0.10, komputer2 - 172.16.10.100, a komputer3 - 172.16.255.20. Który z wymienionych komputerów należy do tej podsieci?

W topologii elementem centralnym jest switch

Gdy wykonanie polecenia ping 127.0.0.1 nie przynosi żadnej odpowiedzi, to

Który zakres adresów pozwala na komunikację multicast w sieciach z użyciem adresacji IPv6?

W specyfikacji IEEE 802.3af opisano technologię dostarczania energii elektrycznej do różnych urządzeń sieciowych jako

Jakie zdanie charakteryzuje SSH Secure Shell?

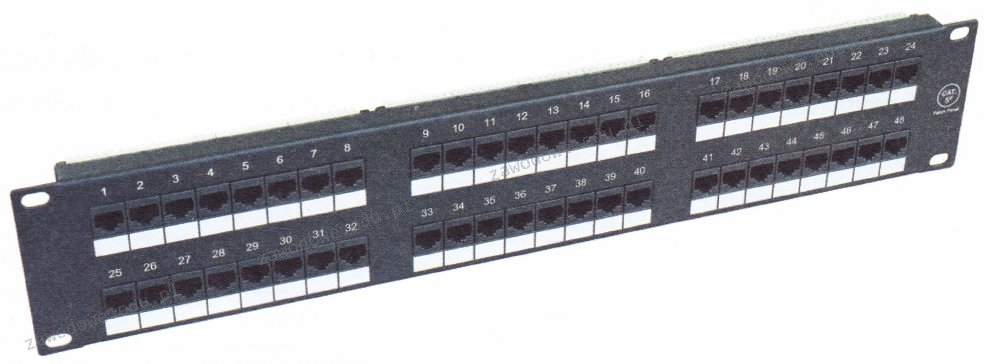

Na ilustracji widoczny jest

Cechą charakterystyczną transmisji w interfejsie równoległym synchronicznym jest to, że

Cookie to plik