Pytanie 1

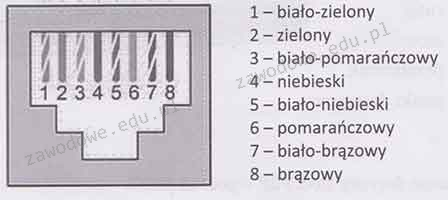

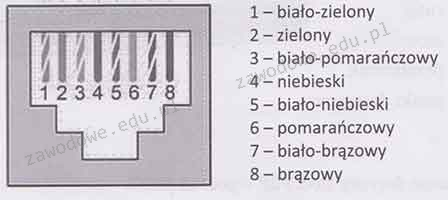

Który typ standardu zakończenia kabla w systemie okablowania strukturalnego ilustruje przedstawiony rysunek?

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Który typ standardu zakończenia kabla w systemie okablowania strukturalnego ilustruje przedstawiony rysunek?

Aby uzyskać na ekranie monitora odświeżanie obrazu 85 razy w ciągu sekundy, trzeba częstotliwość jego odświeżania ustawić na

Jakie oprogramowanie nie jest przeznaczone do diagnozowania komponentów komputera?

Jakim sposobem zapisuje się dane na nośnikach BD-R?

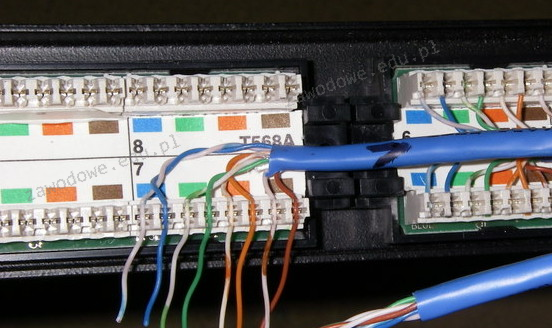

Na ilustracji widać patchpanel - panel krosowy kategorii 5E bez ekranowania, który posiada złącze szczelinowe typu LSA. Jakie narzędzie należy zastosować do wkładania kabli w te złącza?

W systemie Linux, jak można znaleźć wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i rozpoczynają się na literę a, b lub c?

Który z poniższych protokołów jest używany do bezpiecznego przesyłania danych w sieci?

Jaką rolę pełni usługa NAT działająca na ruterze?

Po uruchomieniu komputera, procedura POST wskazuje 512 MB RAM. Natomiast w ogólnych właściwościach systemu operacyjnego Windows wyświetla się wartość 480 MB RAM. Jakie są powody tej różnicy?

Interfejs, którego magistrala kończy się elementem przedstawionym na ilustracji, jest typowy dla

Jaką funkcję pełni serwer ISA w systemie Windows?

Jakie jest tworzywo eksploatacyjne w drukarce laserowej?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jakie polecenie należy zastosować w systemach operacyjnych z rodziny Windows, aby ustawić plik w trybie tylko do odczytu?

Rozmiar plamki na ekranie monitora LCD wynosi

Jaką wartość ma transfer danych napędu DVD przy prędkości przesyłu x48?

Które z poniższych wskazówek jest NIEWłaściwe w kontekście konserwacji skanera płaskiego?

Co umożliwia zachowanie równomiernego rozkładu ciepła pomiędzy procesorem a radiatorem?

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue press DEL to setup. Naciśnięcie klawisza DEL spowoduje

Pamięć oznaczona jako PC3200 nie jest kompatybilna z magistralą

Osoba pragnąca jednocześnie drukować dokumenty w wersji oryginalnej oraz trzech kopiach na papierze samokopiującym, powinna nabyć drukarkę

Program wirusowy, którego zasadniczym zamiarem jest samoistne rozprzestrzenianie się w sieci komputerowej, to:

AppLocker to funkcjonalność dostępna w systemach Windows Server, która umożliwia

Sprawdzenie ilości wolnego miejsca na dysku twardym w systemie Linux umożliwia polecenie

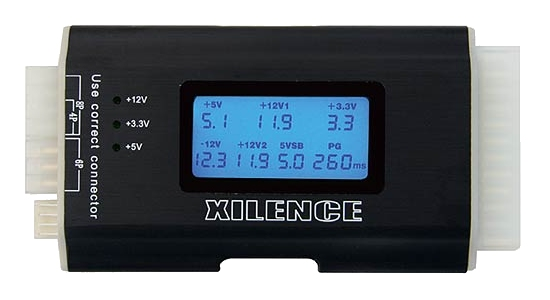

Przy użyciu urządzenia przedstawionego na ilustracji można sprawdzić działanie

Czym jest patchcord?

System S.M.A.R.T. służy do śledzenia funkcjonowania oraz identyfikacji usterek

System S.M.A.R.T. jest wykorzystywany do nadzorowania działania oraz identyfikacji usterek

Karta rozszerzeń przedstawiona na ilustracji może być zainstalowana w komputerze, jeśli na płycie głównej znajduje się przynajmniej jeden dostępny slot

Aby umożliwić jedynie wybranym urządzeniom dostęp do sieci WiFi, konieczne jest w punkcie dostępowym

Jakie będą wydatki na materiały potrzebne do produkcji 20 kabli typu patchcord o długości 50 cm?

| Nazwa towaru | Cena jedn. brutto |

|---|---|

| wtyk RJ45 | 1,00 zł / szt. |

| koszulka ochronna na wtyk RJ45 | 1,00 zł / szt. |

| skrętka UTP | 1,20 zł / m |

Natychmiast po usunięciu ważnych plików na dysku twardym użytkownik powinien

Jakie zastosowanie ma oprogramowanie Microsoft Hyper-V?

Biorąc pod uwagę konfigurację wykonywaną na ilustracji, administrator po zainstalowaniu systemu operacyjnego uznał za istotne, aby

Jakiego rodzaju złącze powinna mieć płyta główna, aby umożliwić zainstalowanie karty graficznej przedstawionej na rysunku?

Ustalenie adresów fizycznych MAC na podstawie adresów logicznych IP jest efektem działania protokołu

Impulsator pozwala na diagnozowanie uszkodzonych układów logicznych komputera między innymi poprzez

Który z wymienionych elementów stanowi część mechanizmu drukarki igłowej?

Typ profilu użytkownika w systemie Windows Serwer, który nie zapisuje zmian wprowadzonych na bieżącym pulpicie ani na serwerze, ani na stacji roboczej po wylogowaniu, to profil

Klient przyniósł do serwisu uszkodzony sprzęt komputerowy. W trakcie procedury odbioru sprzętu, przed rozpoczęciem jego naprawy, serwisant powinien