Pytanie 1

Jakie typy rutera działają jako bramy pomiędzy różnymi obszarami autonomicznymi?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Jakie typy rutera działają jako bramy pomiędzy różnymi obszarami autonomicznymi?

Główną właściwością protokołów routingu wykorzystujących metrykę stanu łącza (ang. link state) jest

Protokół, który określa, które porty przełącznika w sieci powinny być zablokowane, aby uniknąć tworzenia pętli rutingu w drugiej warstwie modelu OSI, to protokół

Aby ustawić telefon IP do działania w podłączonej sieci, adres nie jest konieczny

Która komutacja jest stosowana w sieci przedstawionej na rysunku?

Co oznacza skrót SSH w kontekście protokołów?

Na który adres IP protokół RIP v2 wysyła tablice rutingu do najbliższych sąsiadów?

Tabela przedstawia fragment dokumentacji technicznej drukarki dotyczący jej interfejsów zewnętrznych. W jaki sposób może być podłączona ta drukarka?

|

Programem umożliwiającym przechwytywanie i przeglądanie ruchu w sieci jest

Jaką rolę pełni parametr boot file name w serwerze DHCP?

Do jakiego rodzaju przesyłania komunikatów odnosi się adres IPv4 224.232.154.225?

Jaką formę przyjmie adres FE80:0000:0000:0000:0EF0:0000:0000:0400 w protokole IPv6 po zastosowaniu kompresji?

Jakie typy routerów powinny być używane do łączenia różnych systemów autonomicznych?

Który z programów służy do ustanawiania połączeń VPN (Virtual Private Network)?

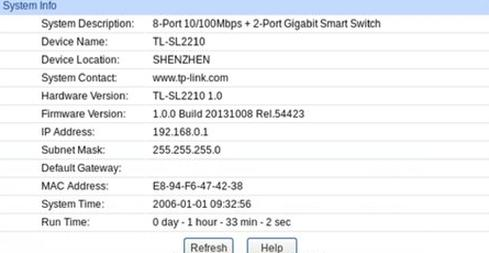

Który adres należy nadać interfejsowi karty sieciowej komputera, aby zalogować się do przełącznika o parametrach przedstawionych na rysunku?

Gdy ruter stosuje mechanizmy równoważenia obciążenia (load balancing), to w tablicy routingu

Jaką rolę odgrywa parametr boot file name w serwerze DHCP?

Jaką technologię stosuje się do automatycznej identyfikacji i instalacji urządzeń?

Protokół służący do określenia desygnowanego rutera (DR), który odbiera informacje o stanach łączy od wszystkich ruterów w danym segmencie oraz stosuje adres multicastowy 224.0.0.6, to

Jaki protokół pozwala na tworzenie wirtualnych sieci lokalnych VLAN (ang. Virtual Local Area Network)?

Które z poniższych kryteriów charakteryzuje protokoły routingu, które wykorzystują algorytm wektora odległości?

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

Router otrzymał pakiet danych skierowany do hosta z adresem IP 131.104.14.6. Jeśli maska podsieci wynosi 255.255.255.0, to pakiet ten trafi do podsieci

Jakie znaczenie ma prefiks przeznaczony dla adresacji multicast w IPv6?

Aby dodać kolejny dysk ATA do komputera PC, należy

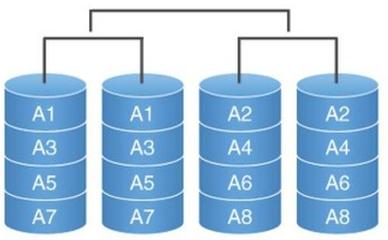

Na rysunku przedstawiono odwzorowanie danych na fizyczne dyski macierzy

Jak wiele urządzeń można maksymalnie zaadresować w sieci 36.239.30.0/23?

Która z usług odpowiada za konwersję adresów prywatnych na publiczne oraz na odwrót w granicach sieci LAN i WAN?

Na podstawie fragmentu dokumentacji centrali telefonicznej określ, który adres należy wpisać w pole URL przeglądarki internetowej, aby zalogować się do centrali telefonicznej.

| Domyślne ustawienia sieci: |

| IP:192.168.0.247 MASKA:255.255.255.0 BRAMA:192.168.0.1 DNS:194.204.159.1 |

W jakim celu rutery wykorzystujące protokół OSPF komunikują się za pomocą pakietów Hello?

Pole komutacyjne z rozszerzeniem to takie pole, które dysponuje

Dokumentem zawierającym informacje o zainstalowanych systemach operacyjnych oraz partycjach, na których są uruchamiane, jest

W BIOS-ie komputera w ustawieniach "Boot Sequence" przypisane są następujące wartości:

First Boot Device: Removable Device

Second Boot Device: ATAPI CD-ROM

Third Boot Device: Hard Drive

Jaką kolejność ma proces przeszukiwania zainstalowanych urządzeń w celu zlokalizowania sektora startowego?

Wskaż adres IP prywatnej klasy A.

Wykonanie w terminalu Windows polecenia ```net user Marcinkowski /times:Pn-Pt,6-17```

Aby dokonać wyboru odpowiedniego sprzętu komputerowego, niezbędne są informacje o jego wydajności. Narzędziem do oceny tej wydajności jest

Jaką liczbę punktów komutacyjnych posiada pojedynczy komutator prostokątny z pełnym dostępem, mający 8 wejść i 4 wyjścia?

Koncentrator (ang.hub) to urządzenie, które

Klient podpisał umowę z dostawcą usług internetowych na czas 1 roku. Miesięczna stawka abonamentowa ustalona została na 20 zł brutto, jednak w ramach promocji, przez pierwsze dwa miesiące została zmniejszona do 8 zł brutto. Jak obliczyć średni miesięczny koszt korzystania z Internetu w ramach abonamentu w ciągu 1 roku?

Aby stacje podłączone do routera mogły automatycznie otrzymać konfigurację sieciową (np. adres IP, adres bramy), należy w tym samym segmencie sieci, gdzie znajdują się stacje oraz router, zainstalować i uruchomić serwer