Pytanie 1

Która z podanych usług sieciowych zajmuje się konwersją adresu domenowego na odpowiedni adres IP?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Która z podanych usług sieciowych zajmuje się konwersją adresu domenowego na odpowiedni adres IP?

Nawiązanie połączenia pomiędzy urządzeniami końcowymi przed przesłaniem informacji odbywa się w przypadku komutacji

Tor transmisyjny o długości 3 km składa się z 3 segmentów kabla światłowodowego. Tłumienność jednostkowa zastosowanego światłowodu wynosi 0,2 dB/km. Jakie jest całkowite tłumienie toru, uwzględniając, że w miejscu spawu tłumienie wynosi 0,01 dB?

Urządzenie końcowe w sieci ISDN powinno być przypisane do co najmniej jednego numeru telefonicznego znanego jako

Podczas wykonywania prac budowlanych doszło do uszkodzenia kabla UTP CAT 5e, który stanowi element sieci strukturalnej. Jak powinno się postąpić, aby naprawić tę usterkę?

Symbol XTKMXpw 5x2x0,6 oznacza rodzaj kabla telekomunikacyjnego?

Rysunek przedstawia przełącznicę światłowodową

Technologia o wysokiej przepustowości SDH (Synchronous Digital Hierarchy) stanowi rozwinięcie technologii

Sygnał wykorzystywany w procesie modulacji określa się mianem sygnału

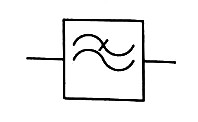

Przedstawiony symbol graficzny często spotykany na schematach blokowych urządzeń elektronicznych sieci teleinformatycznych jest oznaczeniem

Funkcja CLIR w systemie ISDN pozwala na

Jaki skrót definiuje modulację złożoną, która łączy zmiany fazy oraz amplitudy sygnału nośnego?

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

Przed przystąpieniem do wymiany w komputerze uszkodzonej karty sieciowej należy

Zespół działań związanych z analizą nowego zgłoszenia, przyjęciem żądań abonenta, który się zgłasza (wywołuje) oraz oceną możliwości ich realizacji, to

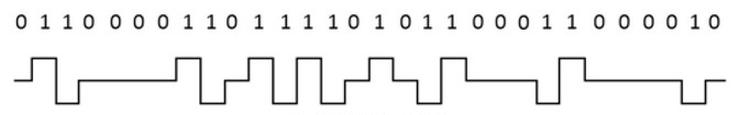

Który kod zastosowano do zamiany sygnału binarnego na przebieg cyfrowy tego sygnału?

W badanym systemie przesyłania danych stopa błędów wynosi 0,0001. Jakie może być maksymalne количество błędnie odebranych bajtów, gdy zostanie wysłane 1 MB informacji?

Kategoryzacja światłowodów na skokowe i gradientowe jest powiązana

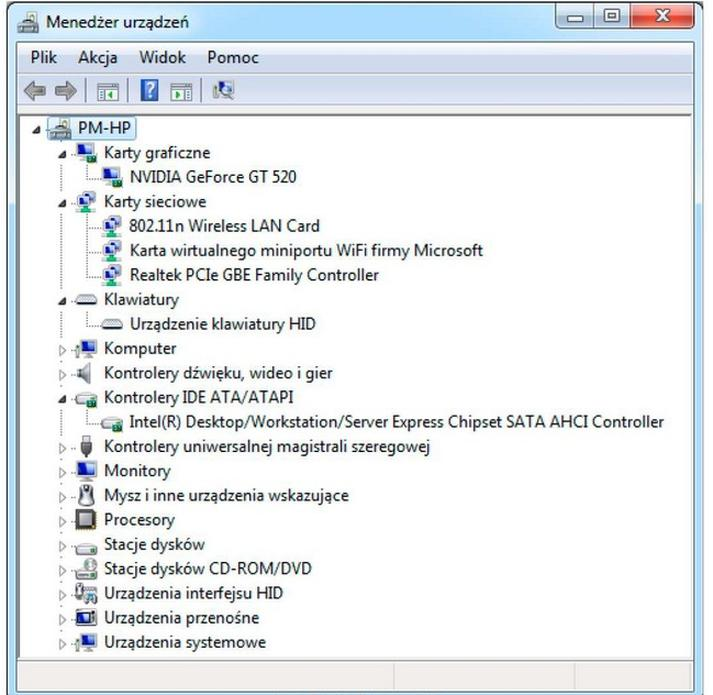

Zrzut ekranowy przedstawiony na rysunku informuje o tym, że w systemie

Który zapis w formacie "dot-decimal" nie wskazuje na maskę podsieci IPv4?

ADSL pozwala na uzyskanie połączenia z Internetem

Błąd, który występuje przy przypisywaniu wartości sygnału analogowego do określonych przedziałów ciągłych w formie cyfrowej, nosi nazwę błąd

Aby zweryfikować poprawność działania każdego urządzenia zainstalowanego w komputerze działającym na systemie operacyjnym MS Windows, należy wybrać następującą ścieżkę:

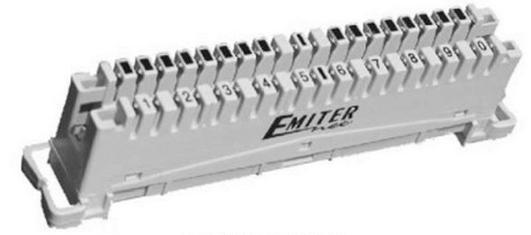

Który element osprzętu światłowodowego przedstawiono na rysunku?

Jak nazywa się pole komutacyjne, w którym liczba wyjść jest mniejsza niż liczba wejść?

Rysunek przedstawia złącze w kolorze szarym

Jak określa się algorytm zarządzania kolejką, w którym pakiety, które jako pierwsze trafiły do bufora, opuszczają go w tej samej kolejności, w jakiej do niego dotarły?

Jakie jest podstawowe zadanie układu antylokalnego w telefonie?

Największe pasmo transmisji sygnału charakteryzuje się

Ilość linii miejskich w abonenckiej centrali telefonicznej wskazuje na

Które z poniższych stwierdzeń dotyczy technologii NAT (Network Address Translation)?

Który protokół jest używany do przesyłania głosu w systemach VoIP?

W modelu OSI warstwa transportowa odpowiada za

Jaką maksymalną liczbę komputerów da się bezpośrednio połączyć z modemem ADSL2+?

Podstawowe usługi określone w standardzie ISDN, umożliwiające przesyłanie sygnałów pomiędzy stykami użytkowników a siecią, określa się mianem

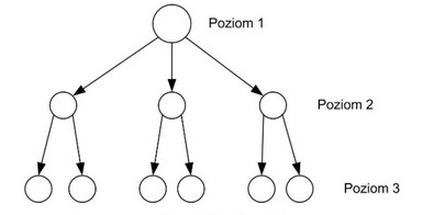

Jak się nazywa sposób synchronizacji sieci telekomunikacyjnej przedstawiony na rysunku?

Do zestawienia interfejsów dwóch routerów stosuje się podsieci 4 adresowe. Wybierz odpowiednią maskę dla podsieci 4 adresowej?

Jakie dwa typy telefonów można podłączyć do magistrali S/T w centrali telefonicznej i w jaki sposób?

Który z protokołów jest stosowany do wymiany informacji o trasach pomiędzy różnymi autonomicznymi systemami?

Terminale urządzeń cyfrowych ISDN są podłączone do centrali ISDN lub urządzenia NT za pomocą wtyczki