Pytanie 1

Jakie ma znaczenie "operacja wejścia" w kontekście programowania?

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Jakie ma znaczenie "operacja wejścia" w kontekście programowania?

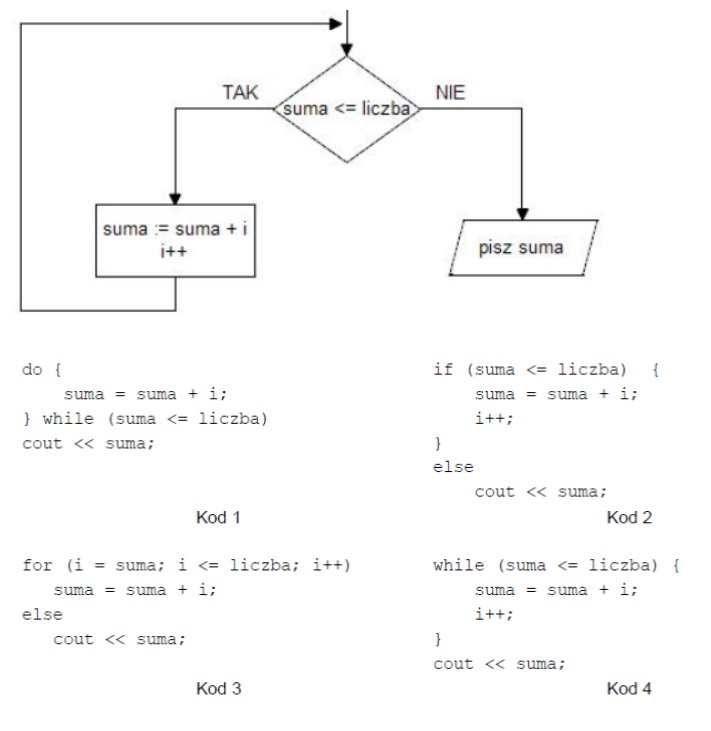

Wskaż fragment kodu, który stanowi realizację przedstawionego algorytmu w języku C++

Do stworzenia zbioru danych potrzebnego do uruchomienia algorytmu sortowania bąbelkowego tablicy, wymagane są przynajmniej następujące typy:

Która z wymienionych metod jest najodpowiedniejsza do wizualizacji procesu podejmowania decyzji?

Jakie jest podstawowe użycie metod wirtualnych?

Co należy do zadań interpretera?

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

Jednym z elementów, które mają zostać zaimplementowane w aplikacji, jest możliwość cofnięcia ostatnich działań do 20 operacji wstecz (undo). Struktura danych, która jest odpowiednia do tego celu i pozwala na dostęp tylko do ostatnio dodanego elementu, to:

Który z poniższych przykładów stanowi aplikację mobilną wykorzystującą bazę danych?

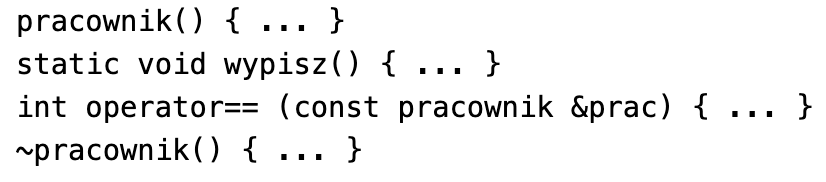

W obrębie klasy pracownik zdefiniowano przedstawione metody. Którą z nich można zgodnie z jej funkcją rozszerzyć o element diagnostyczny o treści: cout << "Obiekt został usunięty";

Jaki rodzaj licencji umożliwia dowolne zmienianie oraz rozpowszechnianie kodu źródłowego?

Który z poniższych formatów jest najczęściej używany do wymiany danych w aplikacjach webowych?

Który element HTML5 służy do osadzania wideo na stronie?

Jak nazywa się technika umożliwiająca asynchroniczne wykonywanie operacji w JavaScript?

Która z poniższych technik NIE jest związana z optymalizacją wydajności strony internetowej?

Która z wymienionych cech dotyczy klasy statycznej?

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

Jakie jest kluczowe działanie przy opracowywaniu zbiorów danych do rozwiązania problemu programistycznego?

Który z wymienionych składników jest charakterystyczny dla środowiska IDE przeznaczonego do tworzenia aplikacji mobilnych?

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

Jakie elementy powinny być zawarte w instrukcji dla użytkownika danej aplikacji?

Jakie są różnice między procesem kompilacji a interpretacją kodu?

W środowisku IDE przeznaczonym do tworzenia aplikacji okienkowych zdefiniowano okno Form1. Aby wprowadzić zmiany w ustawieniach, w kolejności: tytuł okna na górnym pasku, standardowy kursor na strzałkę oraz kolor tła okna, należy dostosować następujące pola w oknie Properties:

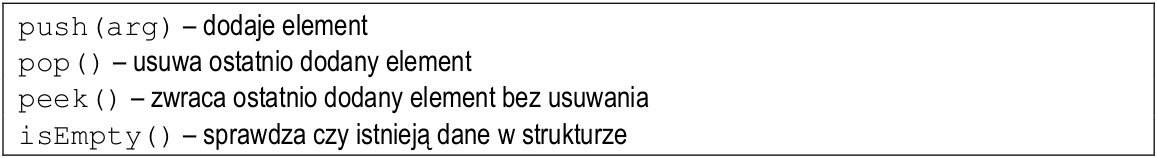

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

Która z wymienionych kart graficznych oferuje lepszą wydajność w grach komputerowych?

Która funkcja z biblioteki jQuery w JavaScript służy do naprzemiennego dodawania oraz usuwania klasy z elementu?

Na jakim etapie cyklu życia projektu tworzony jest szczegółowy opis wymagań funkcjonalnych oraz niefunkcjonalnych?

Co oznacza termin 'polimorfizm' w programowaniu obiektowym?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

Który z wymienionych elementów stanowi przykład złożonego typu danych?

W zestawieniu przedstawiono doświadczenie zawodowe członków zespołu IT. Osobą odpowiedzialną za stworzenie aplikacji front-end powinna być:

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

Jakiego typu funkcja jest tworzona poza klasą, ale ma dostęp do jej prywatnych i chronionych elementów?

Która grupa typów zawiera wyłącznie typy złożone?

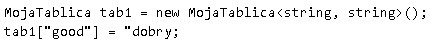

Szablon MojaTablica oferuje funkcjonalność tablicy z indeksami oraz elementami różnych typów. W oparciu o pokazany kod, który wykorzystuje ten szablon do tworzenia tablicy asocjacyjnej, wskaż definicję, która posługuje się szablonem do zainicjowania tablicy, gdzie indeksami są liczby całkowite, a elementami są napisy?

Które z poniższych nie jest systemem kontroli wersji?