Pytanie 1

Najefektywniejszym sposobem na zabezpieczenie prywatnej sieci Wi-Fi jest

Wynik: 6/40 punktów (15,0%)

Wymagane minimum: 20 punktów (50%)

Najefektywniejszym sposobem na zabezpieczenie prywatnej sieci Wi-Fi jest

Gdy użytkownik wprowadza w wierszu poleceń komendę ping www.onet.pl, wyświetla się następujący komunikat: Żądanie polecenia ping nie może odnaleźć hosta www.onet.pl. Proszę sprawdzić nazwę i spróbować ponownie. Natomiast wpisując w wierszu poleceń komendę ping 213.180.141.140 (adres IP dla serwera www.onet.pl), użytkownik otrzymuje odpowiedź z serwera. Jakie mogą być przyczyny takiego zjawiska?

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemach operacyjnych Linux służy do prezentacji konfiguracji sieciowych interfejsów?

Brak odpowiedzi na to pytanie.

Wskaż błędne stwierdzenie dotyczące Active Directory?

Brak odpowiedzi na to pytanie.

Hosty A i B nie komunikują się z hostem C, między hostami A i B komunikacja jest prawidłowa. Co jest przyczyną braku komunikacji między hostami A i C oraz B i C?

Brak odpowiedzi na to pytanie.

Na rysunku przedstawiono fragment pola 'Info' programu Wireshark. Którego protokołu dotyczy ten komunikat?

42 Who has 192.168.1.1? Tell 192.168.1.3 60 192.168.1.1 is at a0:ec:f9:a4:4e:01 42 Who has 192.168.1.1? Tell 192.168.1.3 60 192.168.1.1 is at a0:ec:f9:a4:4e:01

Brak odpowiedzi na to pytanie.

Którego numeru portu używa usługa FTP do wysyłania komend?

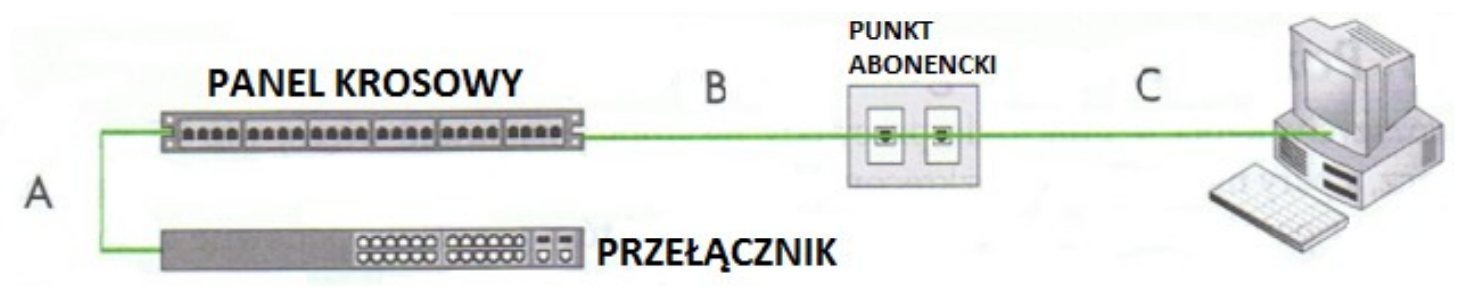

Zgodnie z normą PN-EN 50174 dopuszczalna łączna długość kabla połączeniowego pomiędzy punktem abonenckim a komputerem i kabla krosowniczego (A+C) wynosi

Który z poniższych programów nie służy do zdalnego administrowania komputerami w sieci?

Jaką prędkość transmisji określa standard Ethernet IEEE 802.3z?

Brak odpowiedzi na to pytanie.

W sieci strukturalnej zalecane jest umieszczenie jednego punktu abonenckiego na powierzchni o wielkości

Brak odpowiedzi na to pytanie.

W biurze rachunkowym potrzebne jest skonfigurowanie punktu dostępu oraz przygotowanie i podłączenie do sieci bezprzewodowej trzech komputerów oraz drukarki z WiFi. Koszt usługi konfiguracji poszczególnych elementów sieci wynosi 50 zł za każdy komputer, 50 zł za drukarkę i 100 zł za punkt dostępu. Jaki będzie całkowity wydatek związany z tymi pracami serwisowymi?

Brak odpowiedzi na to pytanie.

Punkty abonenckie są rozmieszczone w równych odstępach, do nawiązania połączenia z najbliższym punktem wymagane jest 4 m kabla, a z najdalszym - 22 m. Koszt zakupu 1 m kabla wynosi 1 zł. Jaką kwotę trzeba przeznaczyć na zakup kabla UTP do połączenia 10 podwójnych gniazd abonenckich z punktem dystrybucyjnym?

Brak odpowiedzi na to pytanie.

Atak mający na celu zablokowanie dostępu do usług dla uprawnionych użytkowników, co skutkuje zakłóceniem normalnego działania komputerów oraz komunikacji w sieci, to

Jaką rolę odgrywa usługa proxy?

Która para: protokół – warstwa, w której dany protokół funkcjonuje, jest prawidłowo zestawiona według modelu TCP/IP?

Brak odpowiedzi na to pytanie.

Przynależność komputera do danej sieci wirtualnej nie może być ustalana na podstawie

Brak odpowiedzi na to pytanie.

Który z poniższych adresów IPv4 jest adresem bezklasowym?

Podczas konfigurowania oraz instalacji serwera DHCP w systemach z rodziny Windows Server można wprowadzać zastrzeżenia dotyczące adresów, które określą

Brak odpowiedzi na to pytanie.

Rezultatem wykonania komendy ```arp -a 192.168.1.1``` w systemie MS Windows jest przedstawienie

Brak odpowiedzi na to pytanie.

W ustawieniach haseł w systemie Windows Server aktywowana jest opcja hasło musi spełniać wymagania dotyczące złożoności. Ile minimalnie znaków powinno mieć hasło użytkownika?

Brak odpowiedzi na to pytanie.

Termin hypervisor odnosi się do

Brak odpowiedzi na to pytanie.

Jakie znaczenie ma zapis /26 w adresie IPv4 192.168.0.0/26?

Brak odpowiedzi na to pytanie.

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja, która planuje rozpocząć transmisję, nasłuchuje, czy w sieci występuje ruch, a następnie

Brak odpowiedzi na to pytanie.

Jak jest nazywana transmisja dwukierunkowa w sieci Ethernet?

Brak odpowiedzi na to pytanie.

Która forma licencjonowania nie pozwala na korzystanie z programu bez opłat?

Brak odpowiedzi na to pytanie.

W systemach Microsoft Windows, polecenie netstat –a pokazuje

Brak odpowiedzi na to pytanie.

Instalator jest w stanie zamontować 5 gniazd w ciągu jednej godziny. Ile wyniesie całkowity koszt materiałów i instalacji 20 natynkowych gniazd sieciowych, jeśli cena jednego gniazda to 5,00 zł, a stawka za roboczogodzinę instalatora wynosi 30,00 zł?

Brak odpowiedzi na to pytanie.

Jaki port jest używany przez protokół FTP (File Transfer Protocol) do przesyłania danych?

Brak odpowiedzi na to pytanie.

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600 m?

Brak odpowiedzi na to pytanie.

Jakie urządzenie należy użyć, aby połączyć sieć lokalną z Internetem?

Brak odpowiedzi na to pytanie.

Jaką funkcję punkt dostępu wykorzystuje do zabezpieczenia sieci bezprzewodowej, aby jedynie urządzenia z określonymi adresami fizycznymi mogły się z nią połączyć?

Brak odpowiedzi na to pytanie.

Jakie numery portów są domyślnie wykorzystywane przez protokół poczty elektronicznej POP3?

Brak odpowiedzi na to pytanie.

Użytkownik Gość należy do grupy Goście. Grupa Goście należy do grupy Wszyscy. Wskaż uprawnienia udziału użytkownika Gość do folderu test1

Brak odpowiedzi na to pytanie.

Usługi na serwerze konfiguruje się za pomocą

Brak odpowiedzi na to pytanie.

W obiekcie przemysłowym, w którym działają urządzenia elektryczne mogące generować zakłócenia elektromagnetyczne, jako medium transmisyjne w sieci komputerowej powinno się wykorzystać

Brak odpowiedzi na to pytanie.

Aby uzyskać sześć podsieci z sieci o adresie 192.168.0.0/24, co należy zrobić?

Brak odpowiedzi na to pytanie.

Kontrola pasma (ang. bandwidth control) w przełączniku to funkcjonalność

Brak odpowiedzi na to pytanie.

Ransomware to rodzaj szkodliwego oprogramowania, które

Brak odpowiedzi na to pytanie.

Jaką rolę należy zainstalować na serwerze, aby umożliwić centralne zarządzanie stacjami roboczymi w sieci obsługiwanej przez Windows Serwer?

Brak odpowiedzi na to pytanie.