Pytanie 1

Zamianę uszkodzonych kondensatorów w karcie graficznej umożliwi

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Zamianę uszkodzonych kondensatorów w karcie graficznej umożliwi

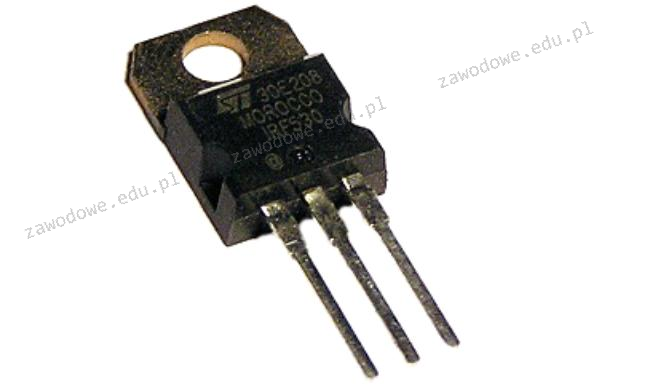

Elementem aktywnym w elektronice jest

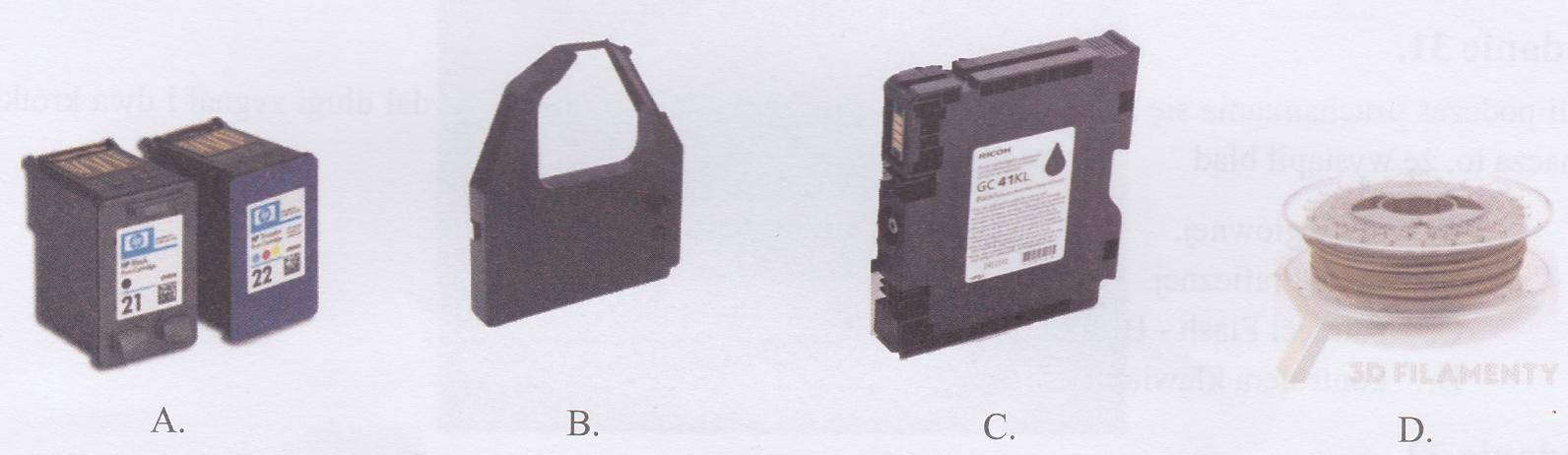

Wskaż ilustrację przedstawiającą materiał eksploatacyjny charakterystyczny dla drukarek żelowych?

Aby zainstalować usługę Active Directory w systemie Windows Server, konieczne jest uprzednie zainstalowanie oraz skonfigurowanie serwera

Jaką wartość przepustowości definiuje standard 1000Base-T?

Menadżer rozruchu, który umożliwia wybór systemu operacyjnego Linux do załadowania, to

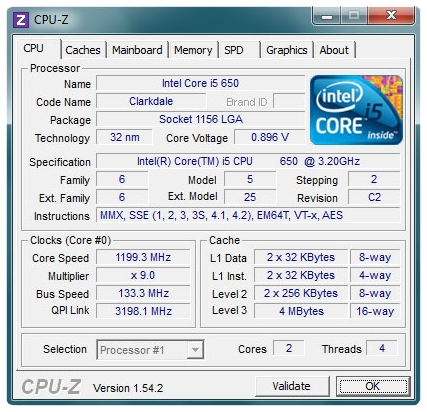

W dokumentacji technicznej procesora producent zamieścił wyniki analizy zrealizowanej przy użyciu programu CPU-Z. Z tych informacji wynika, że procesor dysponuje

Wyższą efektywność aplikacji multimedialnych w systemach z rodziny Windows zapewnia technologia

Jakie funkcje pełni usługa katalogowa Active Directory w systemach Windows Server?

W trakcie konserwacji oraz czyszczenia drukarki laserowej, która jest odłączona od zasilania, pracownik serwisu komputerowego może zastosować jako środek ochrony osobistej

Układy sekwencyjne stworzone z grupy przerzutników, najczęściej synchronicznych typu D, które mają na celu przechowywanie danych, to

Wskaż standard protokołu wykorzystywanego do kablowego połączenia dwóch urządzeń

Wskaż tryb operacyjny, w którym komputer wykorzystuje najmniej energii

Które z kont nie jest wbudowanym kontem w systemie Windows XP?

Który z zapisów adresu IPv4 z maską jest niepoprawny?

Jakie urządzenie pozwala na podłączenie drukarki, która nie ma karty sieciowej, do lokalnej sieci komputerowej?

Algorytm wykorzystywany do weryfikacji, czy ramka Ethernet jest wolna od błędów, to

Element elektroniczny przedstawiony na ilustracji to

Jakie będzie całkowite koszty materiałów potrzebnych do zbudowania sieci lokalnej dla 6 komputerów, jeśli do realizacji sieci wymagane są 100 m kabla UTP kat. 5e oraz 20 m kanału instalacyjnego? Ceny komponentów sieci zostały przedstawione w tabeli

| Elementy sieci | j.m. | cena brutto |

|---|---|---|

| Kabel UTP kat. 5e | m | 1,00 zł |

| Kanał instalacyjny | m | 8,00 zł |

| Gniazdo komputerowe | szt. | 5,00 zł |

Brak odpowiedzi na to pytanie.

Który standard złącza DVI pozwala na przesyłanie wyłącznie sygnałów analogowych?

Brak odpowiedzi na to pytanie.

W systemie SI jednostką do mierzenia napięcia jest

Brak odpowiedzi na to pytanie.

Dodatkowe właściwości wyniku operacji przeprowadzanej przez jednostkę arytmetyczno-logiczna ALU zawiera

Brak odpowiedzi na to pytanie.

Jakiej funkcji powinno się użyć, aby utworzyć kopię zapasową rejestru systemowego w programie regedit?

Brak odpowiedzi na to pytanie.

Która z kopii w trakcie archiwizacji plików pozostawia ślad archiwizacji?

Brak odpowiedzi na to pytanie.

W złączu zasilania SATA uszkodzeniu uległ żółty kabel. Jakie to ma konsekwencje dla napięcia, które nie jest przesyłane?

Brak odpowiedzi na to pytanie.

Symbolika tego procesora wskazuje na

Brak odpowiedzi na to pytanie.

Topologia fizyczna, w której każdy węzeł łączy się z wszystkimi innymi węzłami, to topologia

Brak odpowiedzi na to pytanie.

Symbol umieszczony na obudowie komputera stacjonarnego informuje o zagrożeniu przed

Brak odpowiedzi na to pytanie.

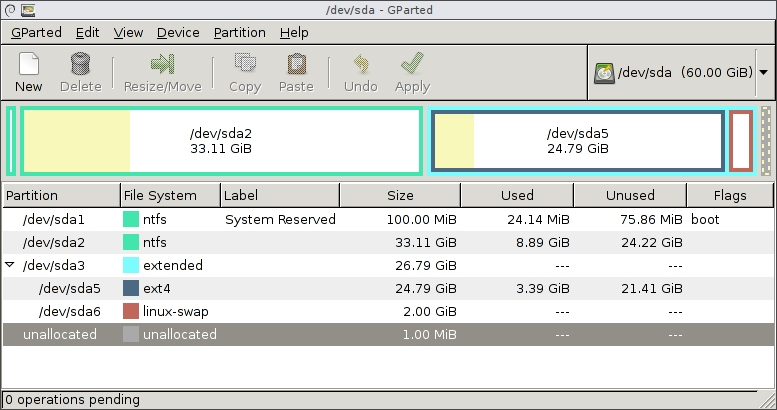

Badanie danych przedstawionych przez program umożliwia dojście do wniosku, że

Brak odpowiedzi na to pytanie.

Użytkownik systemu Windows wybrał opcję powrót do punktu przywracania. Które pliki powstałe po wybranym punkcie nie zostaną naruszone przez tę akcję?

Brak odpowiedzi na to pytanie.

Jakiego systemu operacyjnego powinien nabyć użytkownik, aby zmodernizowany komputer miał możliwość uruchamiania gier obsługujących DirectX12?

Brak odpowiedzi na to pytanie.

Jednym z rezultatów wykonania poniższego polecenia jest:

sudo passwd -n 1 -x 5 test

Brak odpowiedzi na to pytanie.

Narzędziem służącym do monitorowania efektywności oraz niezawodności w systemach Windows 7, Windows Server 2008 R2 i Windows Vista jest

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Który z protokołów nie działa w warstwie aplikacji modelu ISO/OSI?

Brak odpowiedzi na to pytanie.

Który z wymienionych elementów stanowi część mechanizmu drukarki igłowej?

Brak odpowiedzi na to pytanie.

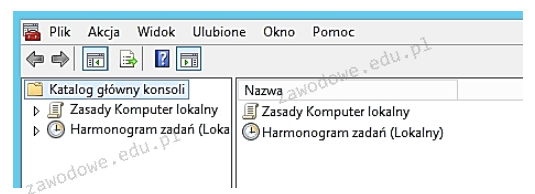

Aby otworzyć konsolę przedstawioną na ilustracji, należy wpisać w oknie poleceń

Brak odpowiedzi na to pytanie.

Rzeczywistą kalibrację sprzętową monitora można wykonać

Brak odpowiedzi na to pytanie.

Aplikacja służąca jako dodatek do systemu Windows, mająca na celu ochronę przed oprogramowaniem szpiegującym oraz innymi niepożądanymi elementami, to

Brak odpowiedzi na to pytanie.

Błąd typu STOP Error (Blue Screen) w systemie Windows, który wiąże się z odniesieniem się systemu do niepoprawnych danych w pamięci RAM, to

Brak odpowiedzi na to pytanie.