Pytanie 1

Podczas realizacji projektu sieci komputerowej, pierwszym krokiem powinno być

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

Podczas realizacji projektu sieci komputerowej, pierwszym krokiem powinno być

Norma PN-EN 50173 rekomenduje montaż przynajmniej

Protokół Datagramów Użytkownika (UDP) należy do kategorii

Czym zajmuje się usługa DNS?

Na ilustracji złącze monitora, które zostało zaznaczone czerwoną ramką, będzie współdziałać z płytą główną posiadającą interfejs

Firma zamierza zrealizować budowę lokalnej sieci komputerowej, która będzie zawierać serwer, drukarkę oraz 10 stacji roboczych, które nie mają kart bezprzewodowych. Połączenie z Internetem umożliwia ruter z wbudowanym modemem ADSL oraz czterema portami LAN. Które z poniższych urządzeń sieciowych jest konieczne, aby sieć działała prawidłowo i miała dostęp do Internetu?

Na ilustracji widoczny jest

Jakie polecenie w systemie operacyjnym Linux służy do prezentowania konfiguracji interfejsów sieciowych?

Wskaź zestaw do diagnostyki logicznych układów elektronicznych umiejscowionych na płycie głównej komputera, który nie reaguje na próby uruchomienia zasilania?

Jakie informacje zwraca polecenie netstat -a w systemie Microsoft Windows?

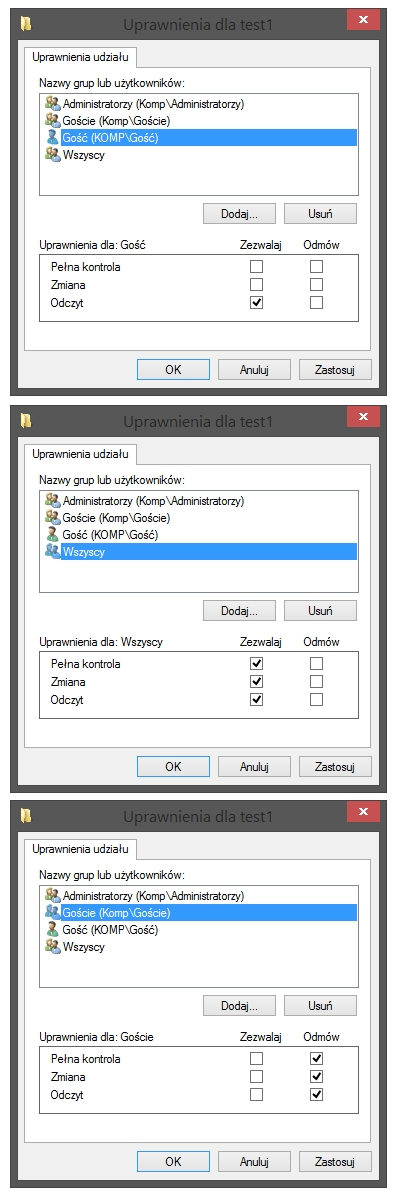

Użytkownik o nazwie Gość jest częścią grupy Goście, która z kolei należy do grupy Wszyscy. Jakie uprawnienia do folderu test1 ma użytkownik Gość?

Jaki protokół stosują komputery, aby informować rutera o przynależności do konkretnej grupy multicastowej?

Które z poniższych poleceń w Windows wyświetla adresy IP interfejsów sieciowych?

Podczas analizy ruchu sieciowego przy użyciu sniffera zauważono, że urządzenia przesyłają dane na portach 20 oraz 21. Przyjmując standardową konfigurację, oznacza to, że analizowanym protokołem jest protokół

Każdorazowo automatycznie szyfrowany staje się plik, który został zaszyfrowany przez użytkownika za pomocą systemu NTFS 5.0, w momencie

Jakie polecenie w systemie Windows pozwala na wyświetlenie tabeli routingu hosta?

W celu zabezpieczenia komputerów w sieci lokalnej przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie

Jaki instrument jest wykorzystywany do sprawdzania zasilaczy komputerowych?

Co oznacza kod BREAK odczytany przez układ elektroniczny klawiatury?

Który z wymienionych składników stanowi element pasywny w sieci?

Jakim protokołem komunikacyjnym, który gwarantuje niezawodne przesyłanie danych, jest protokół

Jaką wartość w systemie dziesiętnym ma suma liczb szesnastkowych: 4C + C4?

Karta rozszerzeń przedstawiona na ilustracji może być zainstalowana w komputerze, jeśli na płycie głównej znajduje się przynajmniej jeden dostępny slot

Jakim modułem pamięci RAM, który jest zgodny z płytą główną GIGABYTE GA-X99-ULTRA GAMING/ X99/8xDDR4 2133, ECC, maksymalnie 128GB/ 4x PCI-E 16x/ RAID/ USB 3.1/ S-2011-V3/ATX, jest pamięć?

W których nośnikach pamięci masowej jedną z najczęstszych przyczyn uszkodzeń jest uszkodzenie powierzchni?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jak można zwolnić miejsce na dysku, nie tracąc przy tym danych?

Aby zminimalizować różnice w kolorach pomiędzy zeskanowanymi obrazami prezentowanymi na monitorze a ich wersjami oryginalnymi, należy przeprowadzić

Co należy zrobić, aby chronić dane przesyłane w sieci przed działaniem sniffera?

Karta dźwiękowa, która może odtworzyć plik w formacie MP3, powinna być zaopatrzona w układ

AppLocker to funkcjonalność dostępna w systemach Windows Server, która umożliwia

Narzędzie chroniące przed nieautoryzowanym dostępem do lokalnej sieci, to

Oprogramowanie OEM (Original Equipment Manufacturer) jest związane z

Jakie polecenie umożliwia wyświetlanie oraz modyfikację tabel translacji adresów IP do adresów fizycznych?

W systemach Windows, aby określić, w którym miejscu w sieci zatrzymał się pakiet, stosuje się komendę

Do wykonywania spawów włókien światłowodowych nie jest konieczne:

Aby sprawdzić, czy zainstalowana karta graficzna w komputerze jest przegrzewana, użytkownik ma możliwość użycia programu

Polecenie tar w systemie Linux służy do

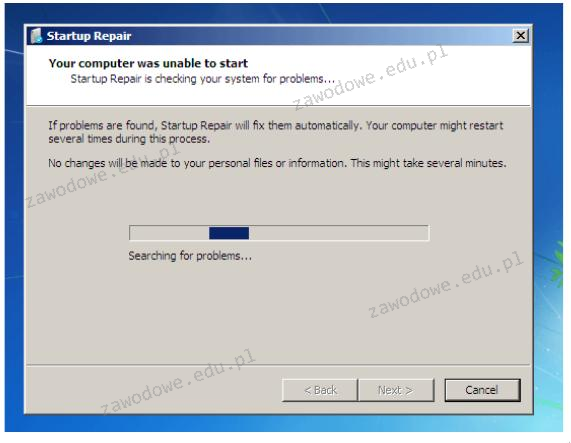

Komunikat, który pojawia się po uruchomieniu narzędzia do naprawy systemu Windows, może sugerować

Router Wi-Fi działający w technologii 802.11n umożliwia osiągnięcie maksymalnej prędkości przesyłu danych