Pytanie 1

Jaki system plików powinien być wybrany przy instalacji systemu Linux?

Wynik: 10/40 punktów (25,0%)

Wymagane minimum: 20 punktów (50%)

Jaki system plików powinien być wybrany przy instalacji systemu Linux?

Karta rozszerzeń przedstawiona na zdjęciu dysponuje systemem chłodzenia

Aby przesłać projekt wydruku bezpośrednio z komputera do drukarki 3D, której parametry są pokazane w tabeli, można zastosować złącze

| Technologia pracy | FDM (Fused Deposition Modeling) |

| Głowica drukująca | Podwójny ekstruder z unikalnym systemem unoszenia dyszy i wymiennymi modułami drukującymi (PrintCore) |

| Średnica filamentu | 2,85 mm |

| Platforma drukowania | Szklana, podgrzewana |

| Temperatura platformy | 20°C – 100°C |

| Temperatura dyszy | 180°C – 280°C |

| Łączność | WiFi, Ethernet, USB |

| Rozpoznawanie materiału | Skaner NFC |

Komputer posiada mysz bezprzewodową, ale kursor nie porusza się gładko, tylko "skacze" na ekranie. Możliwą przyczyną problemu z urządzeniem może być

System S.M.A.R.T. służy do śledzenia funkcjonowania oraz identyfikacji usterek

Na jakich nośnikach pamięci masowej jednym z najczęstszych powodów uszkodzeń jest zniszczenie powierzchni?

Jakiego typu tablicę partycji trzeba wybrać, aby stworzyć partycję o pojemności 3TB na dysku twardym?

Administrator Active Directory w domenie firma.local pragnie skonfigurować mobilny profil dla wszystkich użytkowników. Ma on być przechowywany na serwerze serwer1, w folderze pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia opisane wymagania?

Najszybszym sposobem na dodanie skrótu do konkretnego programu na pulpitach wszystkich użytkowników w domenie jest

Jaką liczbę komputerów można zaadresować w sieci z maską 255.255.255.224?

Jakie pasmo częstotliwości definiuje klasa okablowania D?

Aby skonfigurować wolumin RAID 5 w serwerze, wymagane jest co najmniej

Jakie polecenie w systemie Linux pozwala na zweryfikowanie adresu IP przypisanego do interfejsu sieciowego?

Jakie polecenie służy do obserwowania lokalnych połączeń?

Jaki zakres grupy jest automatycznie przypisywany dla nowo stworzonej grupy w kontrolerze domeny systemu Windows Serwer?

Który standard implementacji sieci Ethernet określa sieć wykorzystującą kabel koncentryczny, z maksymalną długością segmentu wynoszącą 185 m?

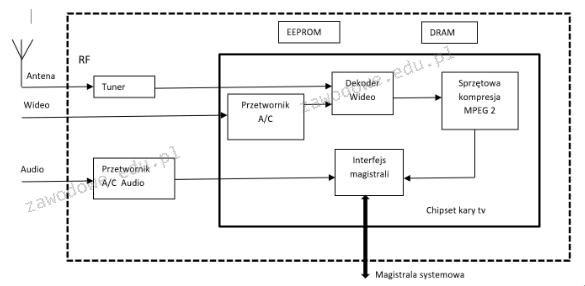

Na ilustracji przedstawiono diagram blokowy karty

Do przeprowadzenia aktualizacji systemu Windows służy polecenie

Brak odpowiedzi na to pytanie.

Na ilustracji pokazano interfejs w komputerze dedykowany do podłączenia

Brak odpowiedzi na to pytanie.

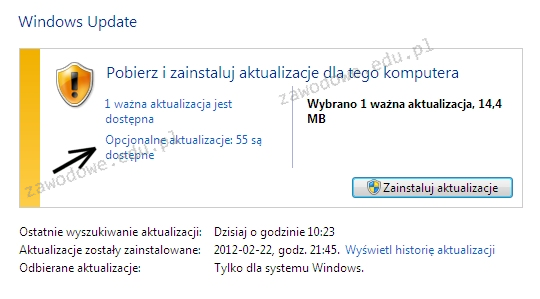

Jeżeli użytkownik zaznaczy opcję wskazaną za pomocą strzałki, będzie miał możliwość instalacji aktualizacji

Brak odpowiedzi na to pytanie.

Wynikiem dodawania dwóch liczb binarnych 1101011 oraz 1001001 jest liczba w systemie dziesiętnym

Brak odpowiedzi na to pytanie.

Na ilustracji widoczny jest symbol graficzny

Brak odpowiedzi na to pytanie.

Komputer zarejestrowany w domenie Active Directory nie ma możliwości połączenia się z kontrolerem domeny, na którym znajduje się profil użytkownika. Jaki rodzaj profilu użytkownika zostanie utworzony na tym urządzeniu?

Brak odpowiedzi na to pytanie.

Procesor RISC to procesor o

Brak odpowiedzi na to pytanie.

Który z wewnętrznych protokołów routingu bazuje na metodzie wektora odległości?

Brak odpowiedzi na to pytanie.

Jakie zagrożenie nie jest eliminowane przez program firewall?

Brak odpowiedzi na to pytanie.

Firma zamierza zrealizować budowę lokalnej sieci komputerowej, która będzie zawierać serwer, drukarkę oraz 10 stacji roboczych, które nie mają kart bezprzewodowych. Połączenie z Internetem umożliwia ruter z wbudowanym modemem ADSL oraz czterema portami LAN. Które z poniższych urządzeń sieciowych jest konieczne, aby sieć działała prawidłowo i miała dostęp do Internetu?

Brak odpowiedzi na to pytanie.

Liczba 563 (8) w systemie szesnastkowym to

Brak odpowiedzi na to pytanie.

Jaka usługa, opracowana przez firmę Microsoft, pozwala na konwersję nazw komputerów na adresy URL?

Brak odpowiedzi na to pytanie.

Jaką maksymalną liczbę adresów można przypisać urządzeniom w sieci 10.0.0.0/22?

Brak odpowiedzi na to pytanie.

Zaprezentowany tylny panel płyty głównej zawiera następujące interfejsy:

Brak odpowiedzi na to pytanie.

Z analizy oznaczenia pamięci DDR3 PC3-16000 można wywnioskować, że ta pamięć:

Brak odpowiedzi na to pytanie.

W projekcie sieci komputerowej przewiduje się użycie fizycznych adresów kart sieciowych. Która warstwa modelu ISO/OSI odnosi się do tych adresów w komunikacji?

Brak odpowiedzi na to pytanie.

W jednostce ALU w akumulatorze zapisano liczbę dziesiętną 500. Jaką ona ma binarną postać?

Brak odpowiedzi na to pytanie.

Jakiego rodzaju adresację stosuje protokół IPv6?

Brak odpowiedzi na to pytanie.

Watomierz jest stosowany do pomiaru

Brak odpowiedzi na to pytanie.

Aby sprawdzić statystyki użycia pamięci wirtualnej w systemie Linux, należy sprawdzić zawartość pliku

Brak odpowiedzi na to pytanie.

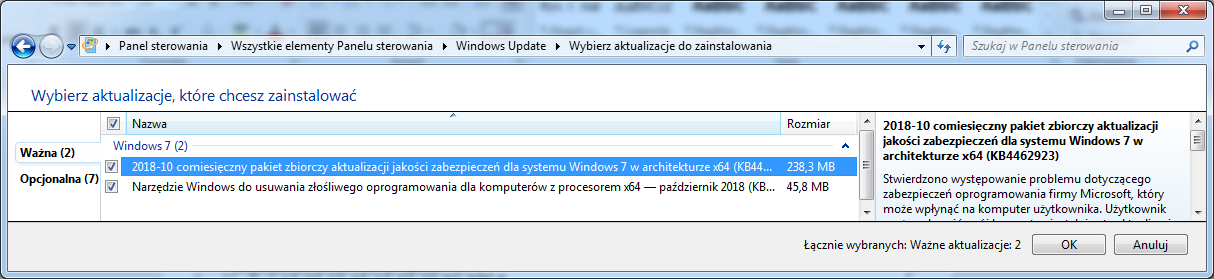

Głównie które aktualizacje zostaną zainstalowane po kliknięciu na przycisk OK prezentowany na zrzucie ekranu?

Brak odpowiedzi na to pytanie.

Zastosowanie której zasady zwiększy bezpieczeństwo podczas korzystania z portali społecznościowych?

Brak odpowiedzi na to pytanie.

Pojemność pamięci 100 GiB odpowiada zapisowi

Brak odpowiedzi na to pytanie.