Pytanie 1

Informacja zawarta na ilustracji może wskazywać na

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Informacja zawarta na ilustracji może wskazywać na

Jaki protokół stosują komputery, aby informować router o zamiarze dołączenia do lub opuszczenia konkretnej grupy multicastowej?

Jakiego protokołu sieciowego używa się do określenia mechanizmów zarządzania urządzeniami w sieci?

Zainstalowanie serwera WWW w środowisku Windows Server zapewnia rola

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Który rodzaj złącza nie występuje w instalacjach światłowodowych?

Aby skutecznie zabezpieczyć system operacyjny przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego konieczne jest

Aby wyjąć dysk twardy zamocowany w laptopie przy użyciu podanych śrub, najlepiej zastosować wkrętak typu

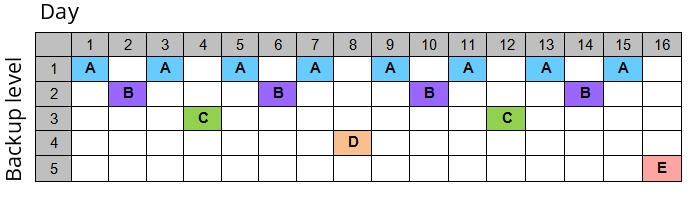

Strategia przedstawiona w diagramie dla tworzenia kopii zapasowych na nośnikach jest znana jako

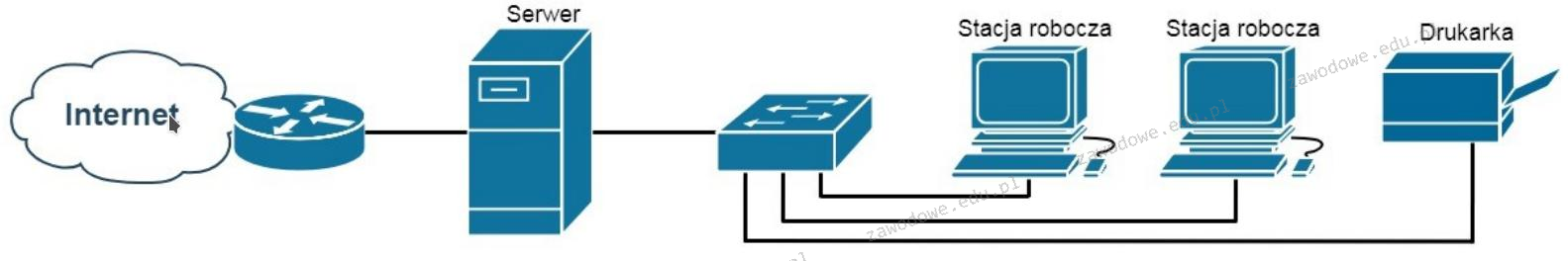

Która z usług na serwerze Windows umożliwi użytkownikom końcowym sieci zaprezentowanej na ilustracji dostęp do Internetu?

Aby osiągnąć przepustowość 4 GB/s w obydwie strony, konieczne jest zainstalowanie w komputerze karty graficznej używającej interfejsu

Jakie zakresy częstotliwości określa klasa EA?

Podczas skanowania reprodukcji obrazu z czasopisma, na skanie obrazu pojawiły się regularne wzory, tak zwana mora. Z jakiej funkcji skanera należy skorzystać, aby usunąć morę?

Zapisany symbol dotyczy urządzeń

Sieci lokalne o architekturze klient-serwer są definiowane przez to, że

Kiedy użytkownik systemu Windows wybiera opcję przywrócenia do określonego punktu, które pliki utworzone po tym punkcie nie będą podlegać zmianom w wyniku tej operacji?

Jaką wartość dziesiętną ma liczba 11110101(U2)?

Jaką funkcję pełni mechanizm umożliwiający przechowywanie fragmentów dużych plików programów i danych, które nie mogą być w pełni załadowane do pamięci?

Jaką rolę pełni serwer plików w sieciach komputerowych LAN?

Symbol graficzny przedstawiony na rysunku wskazuje na opakowanie

Jaką maksymalną prędkość przesyłania danych osiągają urządzenia zgodne ze standardem 802.11g?

Liczba 5110 w zapisie binarnym wygląda jak

Aby stworzyć las w strukturze katalogów AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

Jakie polecenie należy wykorzystać w systemie Linux, aby zlokalizować wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i mają w nazwie ciąg znaków abc?

Drukarka fotograficzna ma bardzo brudną obudowę oraz wyświetlacz. Aby usunąć zabrudzenia bez ich uszkodzenia, należy użyć

Który z protokołów jest stosowany w procesie rozpoczęcia sesji VoIP?

Kiedy podczas startu systemu z BIOSu firmy AWARD komputer wyemitował długi dźwięk oraz dwa krótkie, to oznacza, że wystąpił błąd?

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

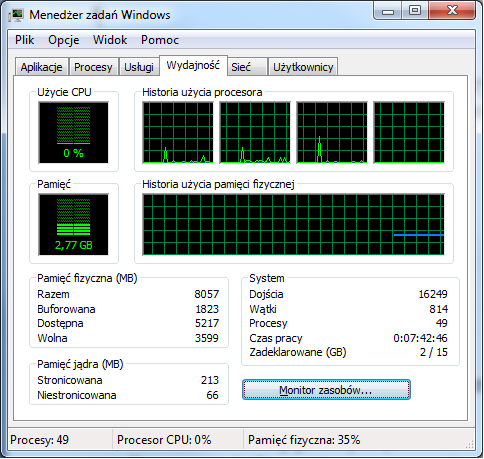

W systemie Windows do uruchomienia przedstawionego narzędzia należy użyć polecenia

Nie można uruchomić systemu Windows z powodu błędu oprogramowania. Jak można przeprowadzić diagnozę i usunąć ten błąd w jak najmniej inwazyjny sposób?

Jakie informacje można uzyskać za pomocą polecenia uname -s w systemie Linux?

Minimalna zalecana ilość pamięci RAM dla systemu operacyjnego Windows Server 2008 wynosi przynajmniej

Narzędzie diagnostyczne tracert służy do ustalania

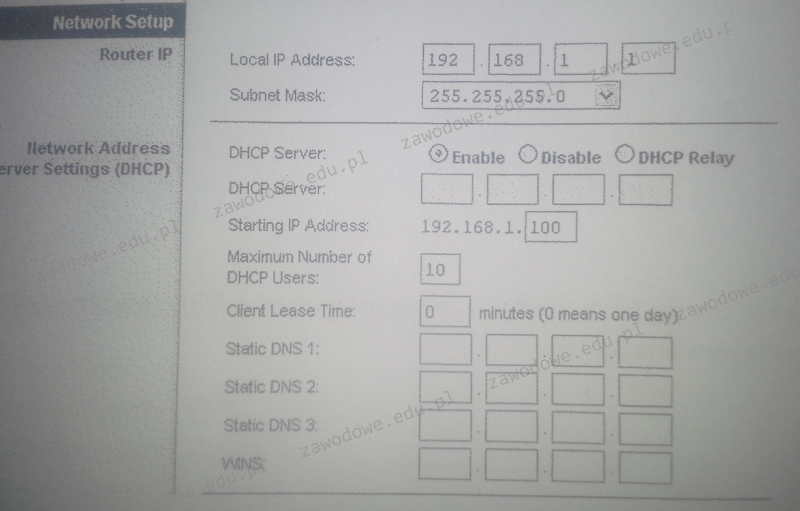

Na przedstawionym zrzucie panelu ustawień rutera można zauważyć, że serwer DHCP

Dane z HDD, którego sterownik silnika SM jest uszkodzony, można odzyskać

Który z protokołów jest używany podczas rozpoczynania sesji VoIP?

Jaki typ routingu jest najbardziej odpowiedni w złożonych, szybko ewoluujących sieciach?

Wskaż procesor współpracujący z przedstawioną płytą główną.

W systemie Linux program top umożliwia

Prawo majątkowe twórcy dotyczące oprogramowania komputerowego