Pytanie 1

W sygnalizacji DSS1 komunikat "Release Complete" wskazuje, że

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

W sygnalizacji DSS1 komunikat "Release Complete" wskazuje, że

Który system plików powinien zostać zainstalowany na komputerze, jeśli istnieje konieczność ochrony danych na poziomie plików i folderów?

Koncentrator (ang.hub) to urządzenie, które

Jak nazywa się osprzęt światłowodowy przedstawiony na rysunku?

W oparciu o jaki protokół sygnalizacyjny zbudowano, przedstawioną na rysunku, sieć telefonii internetowej

Funkcja w systemach PBX, która umożliwia bezpośrednie nawiązanie połączenia z wewnętrznym numerem abonenta, to

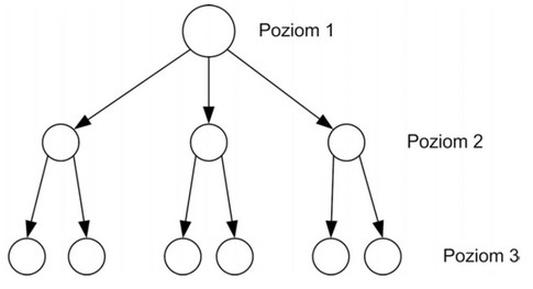

Na rysunku przedstawiono sposób synchronizacji sieci typu

Jakie jest dziesiętne równoważne adresowi IPv4 01011100.00011110.00001010.00000001?

Jaką minimalną częstotliwość należy stosować do próbkowania sygnału o ograniczonym paśmie, aby zachować pełne informacje zawarte w próbkach sygnału?

Ile maksymalnie urządzeń można zainstalować na jednym kontrolerze EIDE?

Złącze AGP na płycie głównej komputera jest przeznaczone do podłączenia

Który z poniższych algorytmów nie należy do grupy algorytmów sprawiedliwego kolejkowania?

Zamieszczony rysunek przedstawia złącze światłowodowe typu

Który rodzaj złącza światłowodowego (kolor niebieski) przedstawia rysunek?

Jakim symbolem oznacza się systemy, które wymagają określenia źródła sygnału synchronizującego oraz dostarczenia go do wszystkich urządzeń zwielokratniających?

Jak określa się procedurę weryfikującą podstawowe komponenty oraz urządzenia systemu BIOS (Basic Input/Output System) po ponownym uruchomieniu komputera?

Metoda, w której podczas trwania połączenia ustanawia się odrębne łącze zarezerwowane na cały okres połączenia, nazywa się komutacją

Którego telefonu dotyczy przedstawiona specyfikacja?

| Parametry telefonu: | |

|---|---|

| ■ | menu w języku polskim / angielskim |

| ■ | czytelny, podświetlany wyświetlacz z dwoma krojami czcionek |

| ■ | 12 programowalnych klawiszy z sygnalizacją LED |

| ■ | wygodne klawisze z ABS – klikowe |

| ■ | różne rodzaje dzwonków – sygnały dla połączeń przychodzących z zewnątrz, z sieci firmowej i bramofonu |

| ■ | nawigacja podobna do aparatów komórkowych, klawisze nawigacyjne |

| ■ | poruszanie się po menu za pomocą klawiszy „do przodu", „wstecz", „góra", „dół" |

| ■ | kontekstowe działanie klawiszy (+, –) – głośniej / ciszej |

| ■ | sygnalizacja stanu numerów wewnętrznych i linii miejskich |

| ■ | optyczna sygnalizacja dzwonienia i nieodebranych połączeń |

| ■ | podręczny spis połączeń wykonywanych, odebranych i nieodebranych |

| ■ | blokada telefonu (indywidualny zamek kodowy) |

| ■ | dostęp do dwóch książek telefonicznych (publicznej i prywatnej) oraz spisu numerów wewnętrznych |

| ■ | konfiguracja jako interkom (np. do sekretarki) |

| ■ | możliwość sterowania trybami pracy centrali |

| ■ | funkcja „domofon" (przypisany dzwonek, domofon, otwieranie drzwi) |

| ■ | zasilanie z centrali |

| ■ | możliwość dołączenia 5 konsol rozszerzających |

| ■ | słuchawki nagłowne – obsługa lub współpraca |

| ■ | połączenie z centralą jedną parą przewodów |

Które z poniższych stwierdzeń dotyczących strategii tworzenia kopii zapasowych według zasady Wieży Hanoi jest słuszne?

Jaką przepływność ma kanał typu D w ISDN PRA?

Różne składniki tej samej informacji mogą być przesyłane różnymi trasami w komutacji

Parametr jednostkowy symetrycznej linii długiej, który odpowiada za pole magnetyczne obu przewodów, to

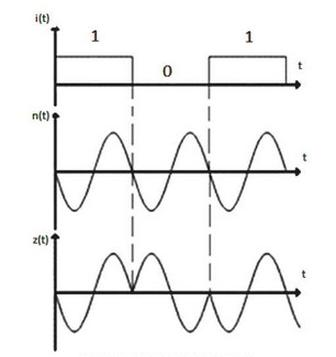

Wskaż typ modulacji, w której przy stałej amplitudzie sygnału nośnego o charakterze harmonicznym każdemu poziomowi logicznemu przyporządkowana jest inna częstotliwość nośna.

Co to jest QPSK w kontekście modulacji?

Która z usług odpowiada za konwersję adresów prywatnych na publiczne oraz na odwrót w granicach sieci LAN i WAN?

Której z modulacji przebiegi czasowe sygnałów: informacyjnego i(t) i fali nośnej n(t) oraz sygnału zmodulowanego z(t) są przedstawione na wykresach?

Funkcja MSN (Multiple Subscriber Number) w systemie ISDN pozwala na

Który z poniższych adresów może być zastosowany do komunikacji w sieci publicznej?

Za pomocą przedstawionego wzoru, wynikającego z twierdzenia Shannona, można obliczyć:$$ C = W \log_2 \left( 1 + \frac{S}{N} \right) $$gdzie:

\( W \) – szerokość pasma,

\( \frac{S}{N} \) – stosunek mocy sygnału do mocy szumu

Jaki będzie efekt wykonania w systemie Windows pliku wsadowego o podanej składni?

| @echo off cd C: del C:KAT1*.txt pause |

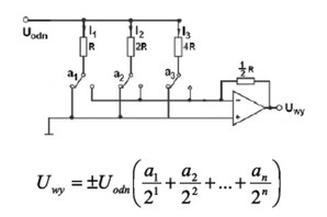

Która sekwencja została podana na wejście przetwornika C/A, jeżeli na wyjściu przetwornika otrzymano napięcie Uwy = 3V przy napięciu odniesienia Uodn = - 4V ?

Który rodzaj komutacji umożliwia przesyłanie informacji metodą bezpołączeniową?

Jaką prędkość przesyłania danych oferuje modem wewnętrzny ISDN BRI, zainstalowany w slocie PCI komputera?

Który z poniższych standardów technologii Ethernet umożliwia największą długość połączenia między hostem a aktywnym urządzeniem sieciowym?

Wskaż właściwość tunelowania SSTP (Secure Socket Tunneling Protocol)?

Jak odbywa się realizacja zestawień w polu komutacyjnym przy użyciu podziału przestrzennego?

Pole komutacyjne, w którym liczba wyjść jest mniejsza niż liczba wejść, określane jest jako pole komutacyjne

Ile częstotliwości występuje w tonie generowanym po naciśnięciu klawisza DTMF w telefonie?

Który z apletów w systemie Windows 10 służy do tworzenia kopii zapasowych?

Komutacja pakietów w trybie datagramowym polega na