Pytanie 1

W systemie Linux wykonanie komendy passwd Ala spowoduje

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

W systemie Linux wykonanie komendy passwd Ala spowoduje

Który adres IP jest przypisany do klasy A?

Licencja na Office 365 PL Personal (1 stanowisko, subskrypcja na 1 rok) ESD jest przypisana do

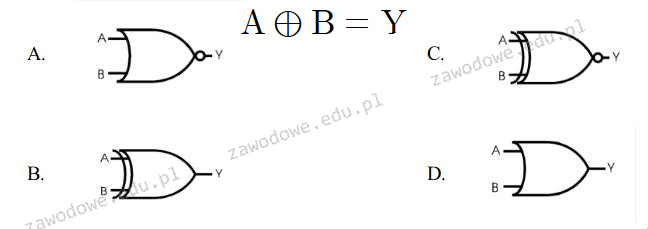

Jaką bramkę logiczną reprezentuje to wyrażenie?

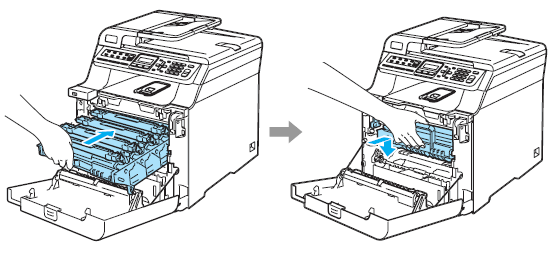

Czynność pokazana na rysunkach ilustruje mocowanie

Protokół stosowany do rozgłaszania w grupie, dzięki któremu hosty informują o swoim członkostwie, to

Topologia fizyczna, w której każdy węzeł łączy się z wszystkimi innymi węzłami, to topologia

W komputerach obsługujących wysokowydajne zadania serwerowe, konieczne jest użycie dysku z interfejsem

Cechą oprogramowania służącego do monitorowania zdarzeń metodą Out-Of-Band w urządzeniach sieciowych jest

Jak nazywa się protokół bazujący na architekturze klient-serwer oraz na modelu żądanie-odpowiedź, który jest używany do transferu plików?

Jakiej klasy należy adres IP 130.140.0.0?

Jakie urządzenie umożliwia połączenie sieci lokalnej z siecią rozległą?

Litera S w protokole FTPS oznacza zabezpieczenie danych podczas ich przesyłania poprzez

Jakie urządzenie powinno być użyte do połączenia komputerów w układzie gwiazdowym?

W adresacji IPv6 standardowy podział długości dla adresu sieci oraz identyfikatora hosta wynosi odpowiednio

Dane dotyczące błędów w funkcjonowaniu systemu operacyjnego Linux można uzyskać przy użyciu narzędzia

Jaki protokół jest stosowany wyłącznie w sieciach lokalnych, gdzie działają komputery z systemami operacyjnymi firmy Microsoft?

Wskaź protokół działający w warstwie aplikacji, który umożliwia odbieranie wiadomości e-mail, a w pierwszym etapie pobiera jedynie nagłówki wiadomości, podczas gdy pobranie ich treści oraz załączników następuje dopiero po otwarciu wiadomości.

Jakim poleceniem w systemie Linux można ustawić powłokę domyślną użytkownika egzamin na sh?

Jak można skonfigurować interfejs sieciowy w systemie Linux, modyfikując plik

Który program pozwoli na zarządzanie zasobami i czasem oraz stworzenie harmonogramu prac montażowych zgodnie z projektem sieci lokalnej w budynku?

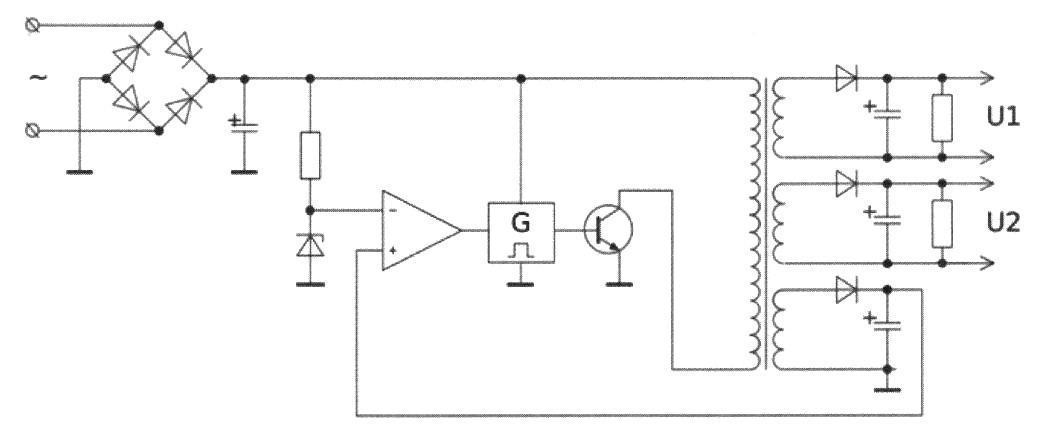

Na rysunku zobrazowano schemat

Która z kart graficznych nie będzie kompatybilna z monitorem, posiadającym złącza pokazane na ilustracji (zakładając, że nie można użyć adaptera do jego podłączenia)?

Kluczowy sposób zabezpieczenia danych w sieci komputerowej przed nieautoryzowanym dostępem to

Na ilustracji zaprezentowano końcówkę kabla

Ustalenie adresów fizycznych MAC na podstawie adresów logicznych IP jest efektem działania protokołu

Jakie właściwości posiada topologia fizyczna sieci opisana w ramce?

Administrator sieci LAN dostrzegł przełączenie w tryb awaryjny urządzenia UPS. To oznacza, że wystąpiła awaria systemu

Podaj polecenie w systemie Linux, które umożliwia wyświetlenie identyfikatora użytkownika.

Użytkownicy należący do grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie operacyjnym Windows Server. Dysponują jedynie uprawnieniami do „Zarządzania dokumentami”. Co należy uczynić, aby wyeliminować opisany problem?

Błąd typu STOP Error (Blue Screen) w systemie Windows, który wiąże się z odniesieniem się systemu do niepoprawnych danych w pamięci RAM, to

Jakie polecenie należy wprowadzić w konsoli, aby skorygować błędy na dysku?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Który z wymienionych adresów należy do klasy C?

Użytkownik napotyka trudności przy uruchamianiu systemu Windows. W celu rozwiązania tego problemu, skorzystał z narzędzia System Image Recovery, które

Kontrola pasma (ang. bandwidth control) w switchu to funkcjonalność

Jaka jest maksymalna liczba hostów, które można przypisać w sieci o adresie IP klasy B?

Ile adresów urządzeń w sieci jest dostępnych dzięki zastosowaniu klasy adresowej C w systemach opartych na protokołach TCP/IP?

Aktywacja opcji OCR w procesie ustawiania skanera umożliwia

Jakiego rodzaju złącze powinna mieć płyta główna, aby użytkownik był w stanie zainstalować kartę graficzną przedstawioną na rysunku?