Pytanie 1

Rysunek przedstawia antenę

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Rysunek przedstawia antenę

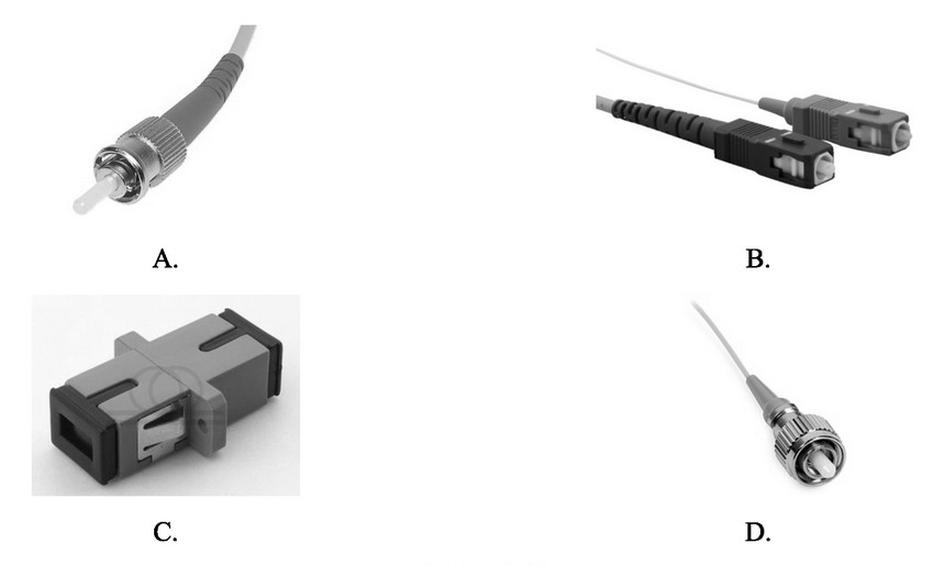

Który rysunek przedstawia złącze SC?

Jak nazywa się element osprzętu światłowodowego przedstawiony na rysunku?

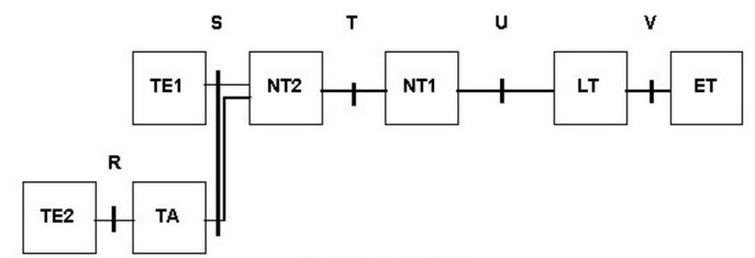

Jakie dwa typy telefonów można podłączyć do magistrali S/T w centrali telefonicznej i w jaki sposób?

W którym standardzie dane są przesyłane w postaci komórek z nagłówkiem o długości 5 bajtów oraz polem informacyjnym o długości 48 bajtów?

Jakiego typu zwielokrotnienie jest wykorzystywane w systemie PDH?

Jaką wartość ma przepływność kanału D w dostępie PRA sieci ISDN?

Dla jakiej długości fali tłumienność światłowodu osiąga najniższą wartość?

Który z poniżej wymienionych modemów pozwala na pobieranie danych od dostawcy usług telekomunikacyjnych z najwyższą prędkością transmisji danych?

Koncentrator (ang. hub) jest urządzeniem

Która forma sygnalizacji abonenta jest realizowana poprzez przerwanie obwodu zawierającego urządzenie abonenta, łącze oraz wyposażenie centrali związane z tym łączem, a w niektórych sytuacjach, także zmianę kierunku przepływającego w nim prądu?

Jak określa się algorytm zarządzania kolejką, w którym pakiety, które jako pierwsze trafiły do bufora, opuszczają go w tej samej kolejności, w jakiej do niego dotarły?

Według modelu OSI, ustanawianie połączenia logicznego oraz jego zakończenie po zakończeniu przesyłania danych jest jedną z ról warstwy

Opisz sposób podłączenia telefonu analogowego oraz modemu ADSL do linii telefonicznej, gdy w gnieździe abonenckim zainstalowano rozdzielacz linii telefonicznej?

Która z wymienionych sieci stosuje komutację komórek?

Które urządzenie końcowe w cyfrowych sieciach z integracją usług nie posiada styku zgodnego z zaleceniami dotyczącymi ISDN?

Jakie funkcje pełni blok MSC (ang. Mobile Switching Center) w sieci GSM?

Celem wizowania anten kierunkowych jest

Które z poniższych zdań dotyczy usługi NAT (Network Address Translation)?

Magistrala FSB w procesorze działa jako łącze komunikacyjne pomiędzy

Aby zapobiec pętli sieciowej w topologii sieci LAN, używa się protokołu

W jakich mediach transmisyjnych płynie prąd o tym samym natężeniu, lecz w przeciwnych kierunkach?

Jakie jest obciążenie łącza, jeśli wartość Erlanga wynosi 0,25?

Pole komutacyjne, w którym liczba wyjść jest mniejsza niż liczba wejść, określane jest jako pole komutacyjne

Jaką antenę należy wybrać, aby uzyskać maksymalny zysk energetyczny przy realizacji bezprzewodowej transmisji typu punkt – punkt?

Komutacja kanałów to proces polegający na

Która z metod komutacji przydziela kanał rozmówny na czas trwania połączenia?

Rodzaj transmisji, w której pojedynczy pakiet jest kopiowany i przesyłany do wszystkich stacji w sieci, określa się mianem

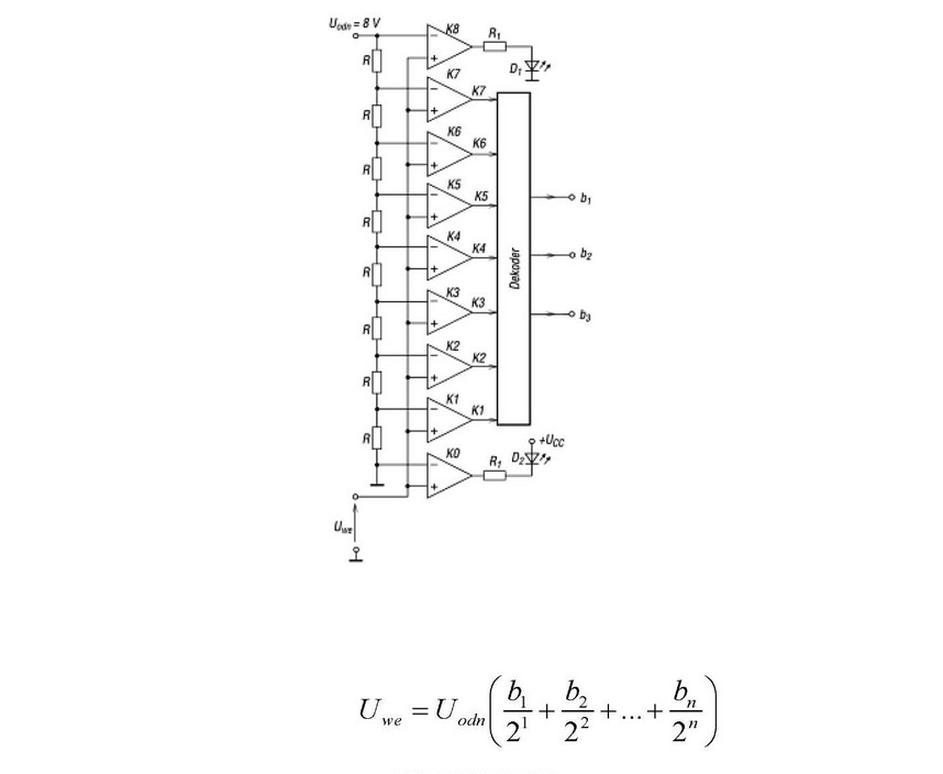

Jaka jest wartość cyfrowego słowa wyjściowego b1b2b3, jeżeli na wejście przetwornika kompensacyjno-wagowego A/C podano napięcie Uwe = 3,8 V, a wartość napięcia odniesienia wynosi 8 V?

Zwiększenie częstotliwości sygnału w kablach teleinformatycznych wieloparowych

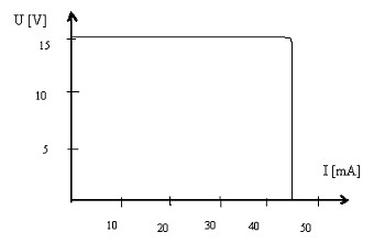

Na rysunku zamieszczono charakterystykę

Jakie urządzenie sieciowe jest przeznaczone wyłącznie do rozciągania zasięgu sygnału transmisji?

Preselekcja to zbiór działań

Przypisanie wartości sygnału skwantowanego do słów binarnych to

Jaki adres sieciowy odpowiada hostowi 10.132.171.25/18?

Jaka jest wartość różnicy między Gi - zyskiem anteny wyrażonym w dBi, a Gd - zyskiem tej samej anteny wyrażonym w dBd?

| Gi [dBi] - Gd [dBd] =? |

Na podstawie poniższej tabeli określ koszt połączenia komputera do switch'a Ethernet 10/100Mb/s, oddalonego o 20 m

| Element sieci | cena | |

|---|---|---|

| Karta sieciowa Wi-Fi IEEE 802.11b/g | szt.1 | 112,00 zł |

| Karta sieciowa Ethernet 10/100Mb/s | szt.1 | 29,00 zł |

| Skrętka UTP kat.5, | długości 25 m | 20,00 zł |

| Ethernet gruby, | długości 25 m | 39,00 zł |

| Ethernet cienki, | długości 25 m | 35,00 zł |

| Wtyczki RJ-45 | szt.2 | 1,00 zł |

| Wtyki BNC | szt.2 | 2,00 zł |

Do której metody łączenia włókien światłowodów należy zastosować urządzenie pokazane na rysunku?

W modemach ADSL ocena jakości połączenia mierzona jest parametrem SNR (określającym relację sygnału do szumu). Aby nawiązać połączenie w kanale downstream, wartość tego parametru powinna wynosić przynajmniej

Funkcja CLIR w systemie ISDN pozwala na