Pytanie 1

Aby aktywować FTP na systemie Windows, konieczne jest zainstalowanie roli

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Aby aktywować FTP na systemie Windows, konieczne jest zainstalowanie roli

Hosty A i B nie komunikują się z hostem C, między hostami A i B komunikacja jest prawidłowa. Co jest przyczyną braku komunikacji między hostami A i C oraz B i C?

Czy okablowanie strukturalne można zakwalifikować jako część infrastruktury?

Jakie dane należy wpisać w adresie przeglądarki internetowej, aby uzyskać dostęp do zawartości witryny ftp o nazwie domenowej ftp.biuro.com?

W protokole FTPS litera S odnosi się do ochrony danych przesyłanych przez

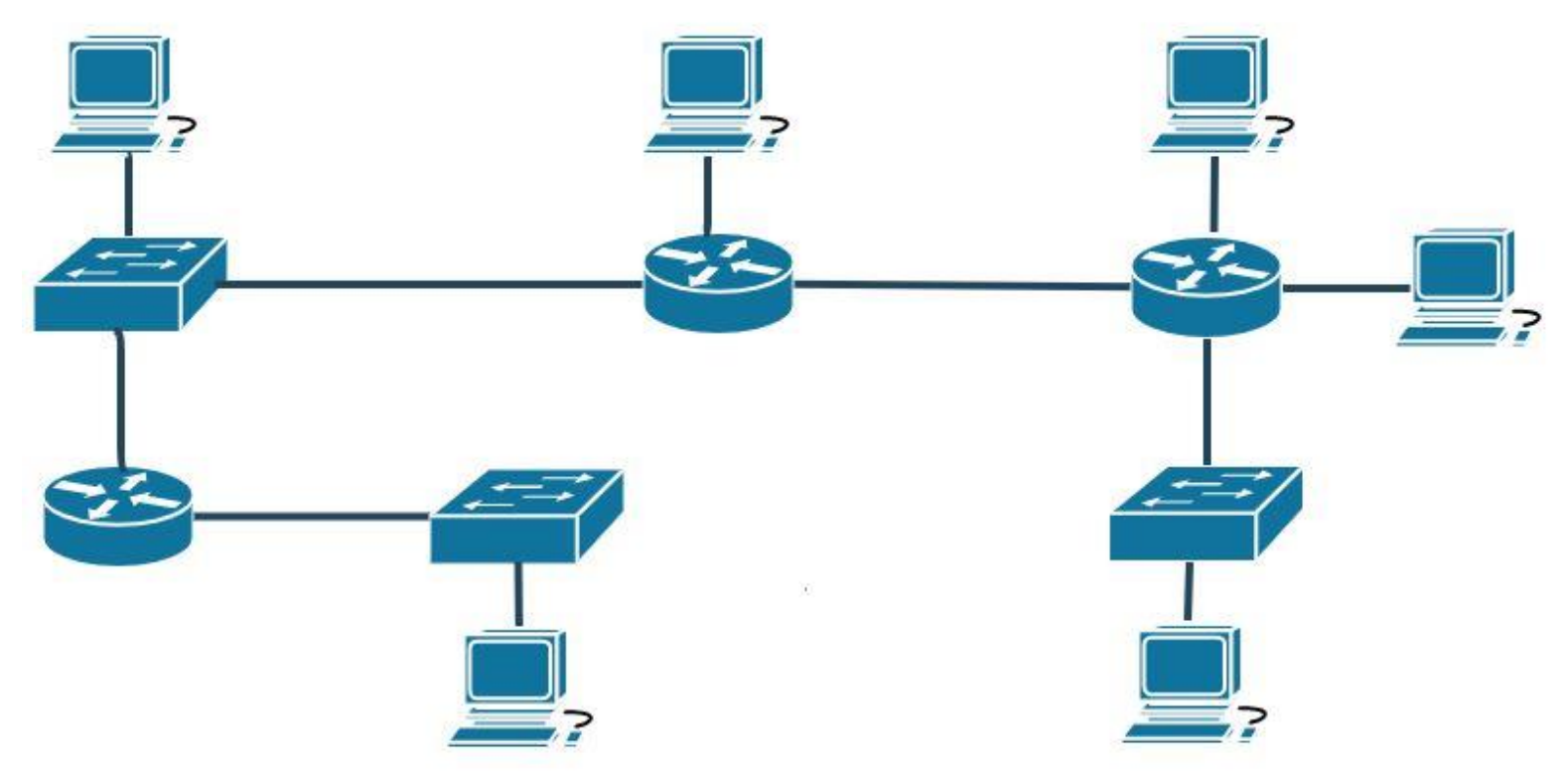

Ile domen rozgłoszeniowych istnieje w sieci o schemacie przedstawionym na rysunku, jeżeli przełączniki pracują w drugiej warstwie modelu ISO/OSI z konfiguracją domyślną?

Która para: protokół – warstwa, w której dany protokół funkcjonuje, jest prawidłowo zestawiona według modelu TCP/IP?

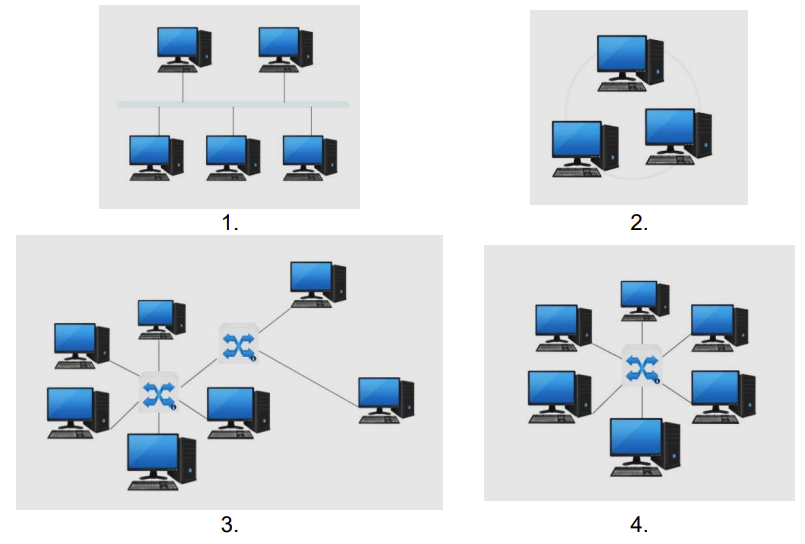

Na którym rysunku przedstawiono topologię gwiazdy?

Jakie polecenie służy do analizy statystyk protokołów TCP/IP oraz bieżących połączeń sieciowych w systemach operacyjnych rodziny Windows?

Jakie polecenie w systemie Windows pokazuje tablicę routingu hosta?

Którego numeru portu używa usługa FTP do wysyłania komend?

Protokół używany do konwertowania fizycznych adresów MAC na adresy IP w sieciach komputerowych to

Protokół SNMP (Simple Network Management Protocol) służy do

Jak nazywa się protokół używany do komunikacji za pomocą terminala tekstowego?

Jakie polecenie w systemach operacyjnych Linux służy do prezentacji konfiguracji sieciowych interfejsów?

Jakie numery portów są domyślnie wykorzystywane przez protokół poczty elektronicznej POP3?

Protokół wykorzystywany do wymiany wiadomości kontrolnych pomiędzy urządzeniami w sieci, takich jak żądanie echa, to

Aby zrealizować ręczną konfigurację interfejsu sieciowego w systemie LINUX, należy wykorzystać komendę

Administrator zauważa, że jeden z komputerów w sieci LAN nie może uzyskać dostępu do Internetu, mimo poprawnie skonfigurowanego adresu IP. Który parametr konfiguracji sieciowej powinien sprawdzić w pierwszej kolejności?

Jednostką przenikania zdalnego FEXT, dotyczącego okablowania strukturalnego, jest

Jaką klasę adresów IP reprezentuje publiczny adres 130.140.0.0?

Kabel skrętkowy, w którym każda para przewodów ma oddzielne ekranowanie folią, a wszystkie przewody są umieszczone w ekranie z folii, jest oznaczany symbolem

W topologii fizycznej gwiazdy wszystkie urządzenia działające w sieci są

Które urządzenie w sieci lokalnej nie segreguje obszaru sieci komputerowej na domeny kolizyjne?

Który z poniższych programów nie służy do zdalnego administrowania komputerami w sieci?

W obiekcie przemysłowym, w którym działają urządzenia elektryczne mogące generować zakłócenia elektromagnetyczne, jako medium transmisyjne w sieci komputerowej powinno się wykorzystać

Powyżej przedstawiono fragment pliku konfiguracyjnego usługi serwerowej w systemie Linux. Jest to usługa

authoritative; ddns-update-style ad-hoc; subnet 192.168.1.0 netmask 255.255.255.0 { range 192.168.1.2 192.168.1.100; option domain-name "egzamin.edu.pl"; option netbios-name-servers 192.168.1.1; option domain-name-servers 194.204.159.1, 194.204.152.34; default-lease-time 90000; option routers 192.168.1.1; option subnet-mask 255.255.255.0; option broadcast-address 192.168.1.255; }

Zgodnie z normą PN-EN 50173 segment okablowania pionowego łączącego panele krosownicze nie powinien przekraczać długości

Który z programów został przedstawiony poniżej?

To najnowsza wersja klienta działającego na różnych platformach, cenionego na całym świecie przez użytkowników, serwera wirtualnej sieci prywatnej, umożliwiającego utworzenie połączenia pomiędzy hostem a lokalnym komputerem, obsługującego uwierzytelnianie przy użyciu kluczy, a także certyfikatów, nazwy użytkownika oraz hasła, a w wersji dla Windows dodatkowo oferującego karty.

Jakie polecenie spowoduje wymuszenie aktualizacji wszystkich zasad grupowych w systemie Windows, bez względu na to, czy uległy one zmianie?

Co oznacza skrót WAN?

W systemach Microsoft Windows, polecenie netstat –a pokazuje

Który z poniższych zapisów określa folder noszący nazwę dane, który jest udostępniony na dysku sieciowym urządzenia o nazwie serwer1?

Atak mający na celu zablokowanie dostępu do usług dla uprawnionych użytkowników, co skutkuje zakłóceniem normalnego działania komputerów oraz komunikacji w sieci, to

Jakie polecenie pozwoli na wyświetlenie ustawień interfejsu sieciowego w systemie Linux?

Które z komputerów o adresach IPv4 przedstawionych w tabeli należą do tej samej sieci?

|

Podczas przetwarzania pakietu przez ruter jego czas życia TTL

Aplikacja, która pozwala na przechwytywanie pakietów oraz analizowanie aktywności w sieci, to

Które z poniższych urządzeń pozwala na bezprzewodowe łączenie się z siecią lokalną opartą na kablu?

Proces łączenia sieci komputerowych, który polega na przesyłaniu pakietów protokołu IPv4 przez infrastrukturę opartą na protokole IPv6 oraz w przeciwnym kierunku, nosi nazwę