Pytanie 1

Wirus komputerowy to aplikacja, która

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Wirus komputerowy to aplikacja, która

Jakie polecenie w systemie Linux przyzna możliwość zapisu dla wszystkich obiektów w /usr/share dla wszystkich użytkowników, nie modyfikując innych uprawnień?

Jakim symbolem powinien być oznaczony sprzęt komputerowy, aby spełniał wymogi prawne konieczne do sprzedaży w Unii Europejskiej?

Jakie protokoły są klasyfikowane jako protokoły transportowe w modelu ISO/OSI?

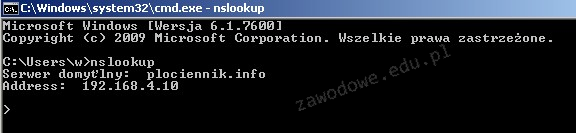

Wyświetlony stan ekranu terminala został uzyskany podczas testu realizowanego w środowisku Windows. Techniczny pracownik zdobył w ten sposób informacje o:

Który adres stacji roboczej należy do klasy C?

Komputer stracił łączność z siecią. Jakie działanie powinno być podjęte w pierwszej kolejności, aby naprawić problem?

Jaki pakiet powinien zostać zainstalowany na serwerze Linux, aby umożliwić stacjom roboczym z systemem Windows dostęp do plików i drukarek udostępnianych przez ten serwer?

Jaki procesor powinien być zastosowany podczas składania komputera stacjonarnego opartego na płycie głównej Asus M5A78L-M/USB3 AMD760G socket AM3+?

Jaka wartość dziesiętna została zapisana na jednym bajcie w kodzie znak – moduł: 1 1111111?

Aby system operacyjny był skutecznie chroniony przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego należy

Jakie złącze na tylnym panelu komputera jest przedstawione przez podany symbol graficzny?

Aby przeprowadzić rezerwację adresów IP w systemie Windows Server na podstawie fizycznych adresów MAC urządzeń, konieczne jest skonfigurowanie usługi

Po dokonaniu eksportu klucza HKCU stworzona zostanie kopia rejestru zawierająca dane o konfiguracji

Interfejs graficzny systemu Windows, który wyróżnia się przezroczystością przypominającą szkło oraz delikatnymi animacjami okien, nazywa się

Które stwierdzenie opisuje profil tymczasowy użytkownika?

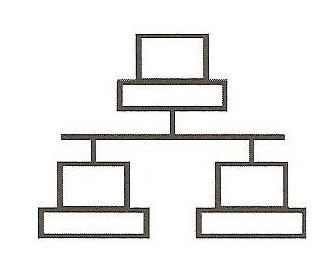

W topologii elementem centralnym jest switch

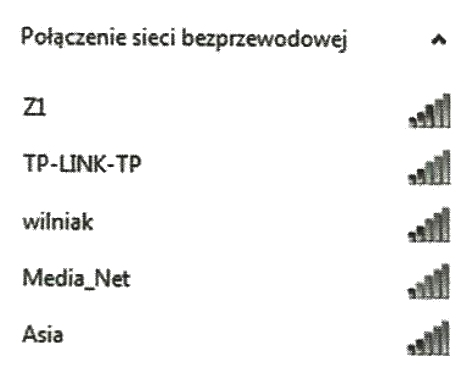

Użytkownik laptopa z systemem Windows 7 widzi dostępne sieci Wi-Fi, jak przedstawiono na ilustracji. Przy konfiguracji połączenia z siecią Z1 musi wprowadzić

Aby zapobiec uszkodzeniu sprzętu podczas modernizacji laptopa, która obejmuje wymianę modułów pamięci RAM, należy

Podanie nieprawidłowych napięć do płyty głównej może skutkować

Jakim protokołem jest realizowana kontrola poprawności transmisji danych w sieciach Ethernet?

Katalog Nakładów Rzeczowych w projektowaniu sieci służy do

Aby zabezpieczyć system przed atakami typu phishing, nie zaleca się

Aby monitorować stan dysków twardych w serwerach, komputerach osobistych i laptopach, można użyć programu

W sieciach komputerowych miarą prędkości przesyłu danych jest

Technologia ADSL pozwala na nawiązanie połączenia DSL

W sieciach bezprzewodowych typu Ad-Hoc IBSS (Independent Basic Service Set) wykorzystywana jest topologia fizyczna

Jakie narzędzie w systemie Windows służy do przeglądania informacji dotyczących problemów z systemem?

W przypadku adresacji IPv6, zastosowanie podwójnego dwukropka służy do

Ustawienia wszystkich kont użytkowników na komputerze znajdują się w gałęzi rejestru oznaczonej akronimem

Na ilustracji zaprezentowano końcówkę kabla

Aby w systemie Windows, przy użyciu wiersza poleceń, zmienić partycję FAT na NTFS bez utraty danych, powinno się zastosować polecenie

Urządzeniem, które służy do wycinania kształtów oraz grawerowania między innymi w materiałach drewnianych, szklanych i metalowych, jest ploter

Który z zapisów stanowi pełną formę maski z prefiksem 25?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Aby zorganizować pliki na dysku w celu poprawy wydajności systemu, należy:

Hosty A i B nie mają możliwości komunikacji z hostem C. Natomiast komunikacja między hostami A i B przebiega poprawnie. Jakie może być źródło problemu w komunikacji pomiędzy hostami A i C oraz B i C?

W terminalu systemu operacyjnego wydano komendę nslookup. Jakie dane zostały uzyskane?

W jakim oprogramowaniu trzeba zmienić konfigurację, aby użytkownik mógł wybrać z listy i uruchomić jeden z różnych systemów operacyjnych zainstalowanych na swoim komputerze?

W jakich jednostkach opisuje się przesłuch zbliżny NEXT?