Pytanie 1

W SQL klauzula DISTINCT w poleceniu SELECT spowoduje, że otrzymane dane

Wynik: 9/40 punktów (22,5%)

Wymagane minimum: 20 punktów (50%)

W SQL klauzula DISTINCT w poleceniu SELECT spowoduje, że otrzymane dane

Tabela filmy zawiera klucz główny id oraz klucz obcy rezyserID. Tabela reżyserzy posiada klucz główny id. Obie tabele są powiązane relacją jeden do wielu, gdzie strona reżyserzy jest po stronie jeden, a filmy po stronie wiele. Aby wykonać kwerendę SELECT łączącą tabele filmy i reżyserzy, należy użyć zapisu

Grafika powinna być zapisana w formacie GIF, jeśli

Ustalenie klucza obcego jest konieczne do skonstruowania

Czy poniższy kod PHP działa poprawnie, wyświetlając na stronie dane pobrane z bazy danych? Ile pól zostanie zaprezentowanych?

| $ile = mysqli_num_rows($zapytanie); for ($i = 0; $i < $ile; $i++) { $wiersz = mysqli_fetch_row($zapytanie); echo "<p>Klient: $wiersz[0] $wiersz[1], adres: $wiersz[2] </p>"; } |

Jakie wartości zostaną wyświetlone kolejno w wyniku wykonania podanego skryptu?

| <script language = "JavaScript"> var x = 1; var y; ++y; document.write(++x); document.write(" "); document.write(x--); document.write(" "); document.write(x); </script> |

Zgodnie z zasadami ACID, odnoszącymi się do przeprowadzania transakcji, wymóg trwałości (ang. durability) wskazuje, że

Wskaż prawdziwe stwierdzenie dotyczące polecenia:

CREATE TABLE IF NOT EXISTS adres (ulica VARCHAR(70) CHARACTER SET utf8);

Który z poniższych sposobów wyświetlania tekstu nie jest określony w języku JavaScript?

W języku HTML5 do wypełniania podpowiedzią kontrolki pola edycyjnego stosuje się atrybut

W HTML 5 atrybut action jest wykorzystywany w znaczniku

Którą wartość zwróci funkcja zapisana w języku C++, jeżeli jej parametrem wejściowym jest tablica wypełniona w następujący sposób: tablica[6] = {3, 4, 2, 4, 10, 0};?

int fun1(int tab[]) { int wynik = 0; for (int i = 0; i < 6; i++) wynik += tab[i]; return wynik; }

Zasada działania algorytmów zachłannych polega na

Jaki jest cel funkcji napisanej w PHP?

| $zapytanie = mysql_query("SELECT * FROM napisy"); |

Który efekt został zaprezentowany na filmie?

Aby zdefiniować pole w klasie, do którego dostęp mają wyłącznie metody tej klasy, a które nie jest dostępne dla klas dziedziczących, powinno się zastosować kwalifikator dostępu

W PHP, aby stworzyć obiekt pkt dla klasy Punkt, której definicja znajduje się poniżej, należy użyć polecenia

| class Punkt { public $x; public $y; } |

W jaki sposób można ustawić w CSS wygląd hiperłącza, aby linki nieodwiedzone miały kolor żółty, a odwiedzone kolor zielony?

W PHP użyto funkcji is_int(). Które z wymienionych wywołań tej funkcji da wynik TRUE?

W C++ stworzono zmienną: char zm1;. Jak można przypisać do niej wartość, zgodnie ze składnią tego języka?

Znacznik <ins> w języku HTML jest używany do wskazania

Brak odpowiedzi na to pytanie.

Witryna internetowa zawiera poziome menu w formie listy punktowanej. Aby elementy tej listy mogły być wyświetlane w jednej linii, należy przypisać selektorowi li właściwość

Brak odpowiedzi na to pytanie.

Jakie uprawnienia są konieczne do wykonania oraz przywrócenia kopii zapasowej bazy danych Microsoft SQL Server 2005 Express?

Brak odpowiedzi na to pytanie.

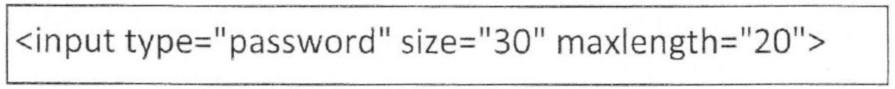

W formularzu HTML wykorzystano znacznik <input>. Wyświetlane pole będzie przeznaczone do wprowadzania maksymalnie

Brak odpowiedzi na to pytanie.

Określ wynik działania załączonego kodu PHP, przy założeniu, że zmienna tab jest tablicą.

$tab = explode(", ", "jelenie,sarny,dziki,lisy,borsuki"); echo $tab[1]." ".$tab[2];

Brak odpowiedzi na to pytanie.

W języku JavaScript rezultat wykonania instrukcji zmienna++; będzie równy wynikowi instrukcji

Brak odpowiedzi na to pytanie.

W języku SQL, aby dodać atrybut klucza podstawowego do pola id w istniejącej tabeli produkt należy użyć składni

Brak odpowiedzi na to pytanie.

Ikona przedstawiająca funkcję w edytorze grafiki rastrowej, znana jako „kubełek”, pozwala na

Brak odpowiedzi na to pytanie.

Która z metod komentowania kodu nie jest używana w PHP?

Brak odpowiedzi na to pytanie.

W HTML-u, aby połączyć w poziomie dwie sąsiednie komórki w danym wierszu tabeli, należy wykorzystać atrybut

Brak odpowiedzi na to pytanie.

Jak określa się metodę sortowania, która polega na podziale na n przedziałów o równej długości, w których odbywa się sortowanie, a następnie posortowane zawartości przedziałów są analizowane i prezentowane?

Brak odpowiedzi na to pytanie.

W języku JavaScript, w celu przekształcenia specjalnie przygotowanego tekstu w tablicę, można wykorzystać metodę

Brak odpowiedzi na to pytanie.

Jakie słowo kluczowe w języku SQL należy zastosować, aby usunąć powtarzające się rekordy?

Brak odpowiedzi na to pytanie.

Która z podanych funkcji napisanych w PHP oblicza sumę połowy a oraz połowy b?

Brak odpowiedzi na to pytanie.

Jaka linia w języku HTML wskazuje kodowanie znaków używane w dokumencie?

Brak odpowiedzi na to pytanie.

Funkcja zapisana w języku PHP ma postać jak poniżej. Jej zadaniem jest

| function fun1($liczba) { if($liczba % 2 == 0) return 1; return 0; } |

Brak odpowiedzi na to pytanie.

Pętla napisana w języku PHP wprowadzi do tablicy liczby

$x=0

for($i=0;$i<10;$i++)

{

$tab[$i]=$x;

$x=$x+10;

}

Brak odpowiedzi na to pytanie.

Jaki atrybut powinien zostać umieszczony w miejscu trzech kropek w znaczniku HTML5 <blockquote>, aby wskazać źródło cytatu?

Brak odpowiedzi na to pytanie.

Wskaż kod równoważny do przedstawionego kodu zapisanego językiem PHP.

|

|

|

|

|

Brak odpowiedzi na to pytanie.

Klucz obcy w tabeli jest ustanawiany w celu

Brak odpowiedzi na to pytanie.