Pytanie 1

W języku MySQL należy wykorzystać polecenie REVOKE, aby użytkownikowi anna cofnąć możliwość wprowadzania zmian wyłącznie w definicji struktury bazy danych. Polecenie, które służy do odebrania tych uprawnień, ma następującą formę

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

W języku MySQL należy wykorzystać polecenie REVOKE, aby użytkownikowi anna cofnąć możliwość wprowadzania zmian wyłącznie w definicji struktury bazy danych. Polecenie, które służy do odebrania tych uprawnień, ma następującą formę

Jaki będzie efekt wykonania poniższego kodu JavaScript?

| var akapit = document.createElement("p"); document.body.appendChild(akapit); |

Edytor, który realizuje zasady WYSIWYG, powinien umożliwiać

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

W każdej iteracji pętli wartość aktualnego elementu tablicy jest przypisywana do zmiennej, a wskaźnik tablicy przesuwa się o jeden, aż do osiągnięcia ostatniego elementu tablicy. To stwierdzenie jest prawdziwe w kontekście instrukcji

W tabeli programiści znajdują się kolumny: id, nick, ilosc_kodu, ocena. W kolumnie ilosc_kodu zapisano liczbę linii kodu, które programista napisał w danym miesiącu. Jakie zapytanie umożliwi obliczenie całkowitej liczby linii kodu stworzonych przez wszystkich programistów?

W języku HTML, atrybut shape w znaczniku area, który definiuje typ obszaru, może mieć wartość

Jakie prawa: CREATE, ALTER, DROP zostały użyte w poleceniu GRANT?

W aplikacjach webowych tablice asocjacyjne to takie tablice, w jakich

Każde informacje, które odnoszą się do innych informacji, określane są jako

Jakim poleceniem SQL można zlikwidować z tabeli artykuly wiersze, które zawierają słowo "sto" w dowolnej lokalizacji pola tresc?

Aby stworzyć tabelę, należy wykorzystać polecenie

Aby zgrupować elementy w jeden blok, jaki znacznik można zastosować?

Aby przyznać użytkownikowi prawa do tabel w bazie danych, powinno się użyć polecenia

Konstrukcja w języku SQL ALTER TABLE USA... służy do

Podane zapytanie SQL przyznaje użytkownikowi adam@localhost uprawnienia:

| GRANT SELECT, INSERT, UPDATE, DELETE ON klienci TO adam@localhost |

Wskaż właściwą zasadę związaną z integralnością danych w bazie danych?

Znacznik <s> w HTML generuje

W języku PHP zmienna globalna $_POST, służąca do odbierania danych z formularza przesłanych metodą POST, jest:

Na podstawie tabeli Towar wykonano poniższe zapytanie SQL. Jaki będzie rezultat tej operacji?

| ID | nazwa_towaru | cena_katalogowa | waga | kolor |

|---|---|---|---|---|

| 1 | Papier ksero A4 | 11 | 2.3 | biel |

| 2 | Zeszyt A5 | 4.2 | 0.13 | wielokolorowy |

| 3 | Zeszyt A5 w linie | 3.5 | 0.12 | niebieski |

| 4 | Kredki 24 kolory | 9 | 0.3 | wielokolorowy |

| 5 | Plecak szkolny | 65.5 | 1.3 | zielony |

Dane z pola input o typie number zostały zapisane do zmiennej a, a następnie przetworzone w kodzie JavaScript w sposób następujący: ```var x = parseFloata);``` Jakiego typu będzie zmienna x?

Aby strona WWW mogła być przesyłana do przeglądarki w formie zaszyfrowanej, należy zastosować protokół

<?php $dane = fread(fopen("plik.txt", "r"), filesize("plik.txt")); ?>Przedstawiony kod zapisany w języku PHP ma za zadanie

Co wpływa na wysokość dźwięku?

Aby ustanowić relację jeden do wielu, w tabeli reprezentującej stronę "wiele", konieczne jest zdefiniowanie

Aby uzyskać dane z tabeli pracownicy dotyczące jedynie osób, które ukończyły 26 lat, należy zastosować zapytanie

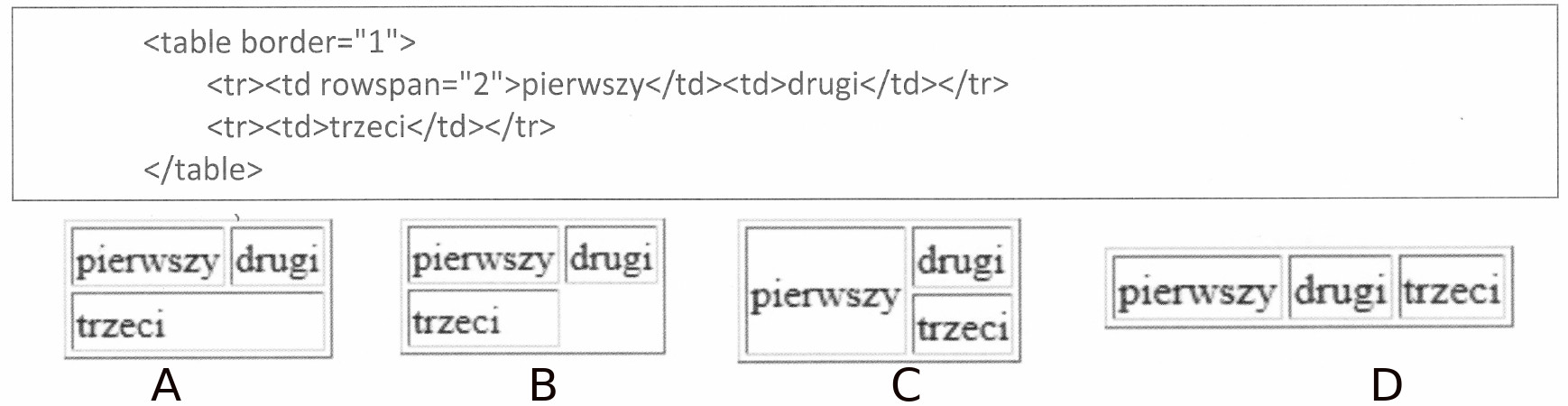

Który z przedstawionych rysunków ilustruje efekt działania zamieszczonego fragmentu kodu HTML?

Dostępna jest tabela uczniowie, która zawiera pól id, imie, nazwisko, data_ur (format rrrr-mm-dd). Które zapytanie w SQL wyświetli tylko imiona oraz nazwiska uczniów urodzonych w roku 2001?

Po wykonaniu fragmentu kodu HTML i JavaScript na stronie będzie wyświetlony obraz z pliku

|

W języku JavaScript zapisano funkcję. Co ona ma za zadanie.

| function fun1(f) { if (f < 0) f = f * (-1); return f } |

Które polecenie SQL zaktualizuje w tabeli tab wartość Ania na Zosia w kolumnie kol?

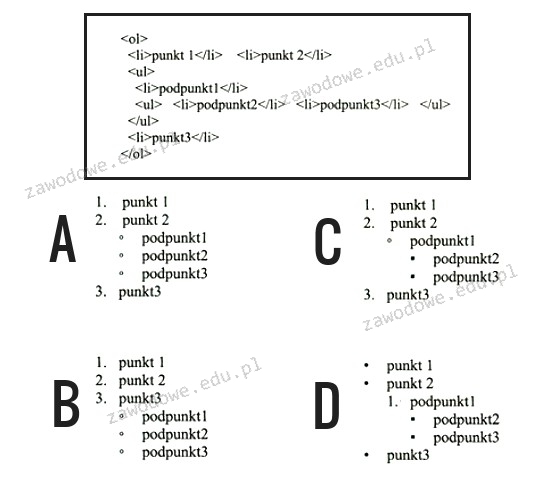

Poniżej znajduje się fragment kodu w języku HTML. Przedstawia on definicję listy:

Wskaź na właściwą sekwencję tworzenia aplikacji?

Jakiego znacznika używa się do definiowania listy definicji w kodzie HTML?

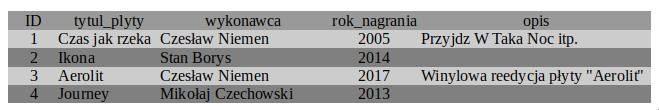

Jaką wartość zwróci zapytanie z ramki wykonane na pokazanej tabeli? ```SELECT COUNT(DISTINCT wykonawca) FROM muzyka;```

Cechy przedstawione w tabeli dotyczą?

|

Kod

$liczba2 = &$liczba1;wskazuje, że zmienna $liczba2 jest

W CSS przypisano regułę: float: left; dla elementu blokowego. Jakie będzie jej zastosowanie?

Jakim formatem kompresji dźwięku, który nie traci jakości, jest?

Który z poniższych zapisów CSS zmieni tło bloku na odcień niebieskiego?