Pytanie 1

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

Wynik: 6/40 punktów (15,0%)

Wymagane minimum: 20 punktów (50%)

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

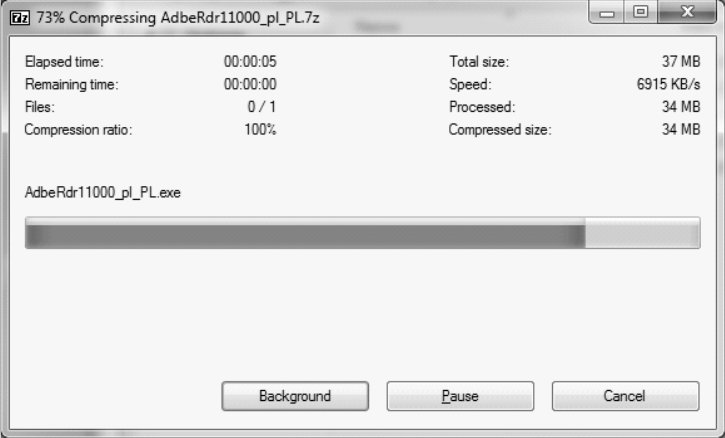

Na załączonym zdjęciu znajduje się

Do zarządzania przydziałami przestrzeni dyskowej w systemach Windows 7 oraz Windows 8 wykorzystywane jest narzędzie

Wypukłe kondensatory elektrolityczne w module zasilania monitora LCD mogą doprowadzić do uszkodzenia

Rodzaj systemu plików, który w systemie Windows pozwala na kompresję danych oraz przydzielanie uprawnień do plików i folderów, to

Na dołączonym obrazku ukazano proces

Aby zobaczyć datę w systemie Linux, można skorzystać z komendy

Jaką minimalną rozdzielczość powinna wspierać karta graficzna, aby możliwe było odtwarzanie materiału wideo w trybie Full HD na 23-calowym monitorze?

Jaki adres IP w formacie dziesiętnym odpowiada adresowi IP 10101010.00001111.10100000.11111100 zapisanym w formacie binarnym?

Brak odpowiedzi na to pytanie.

Jaką liczbę dziesiętną reprezentuje liczba 11110101U2)?

Brak odpowiedzi na to pytanie.

Najłatwiej zidentyfikować błędy systemu operacyjnego Windows wynikające z konfliktów sprzętowych, takich jak przydzielanie pamięci, przerwań IRQ oraz kanałów DMA, przy użyciu narzędzia

Brak odpowiedzi na to pytanie.

Aplikacja komputerowa do organizowania struktury folderów oraz plików to

Brak odpowiedzi na to pytanie.

Jakie polecenie diagnostyczne powinno się użyć, aby uzyskać informacje na temat tego, czy miejsce docelowe odpowiada oraz po jakim czasie nastąpiła odpowiedź?

Brak odpowiedzi na to pytanie.

Jakie polecenie jest wysyłane do serwera DHCP, aby zwolnić wszystkie adresy przypisane do interfejsów sieciowych?

Brak odpowiedzi na to pytanie.

W celu zapewnienia jakości usługi QoS, w przełącznikach warstwy dostępu stosowany jest mechanizm

Brak odpowiedzi na to pytanie.

Jaki program powinien zostać zainstalowany na serwerze internetowym opartym na Linuxie, aby umożliwić korzystanie z baz danych?

Brak odpowiedzi na to pytanie.

Który z poniższych adresów IPv4 wraz z prefiksem reprezentuje adres sieci?

Brak odpowiedzi na to pytanie.

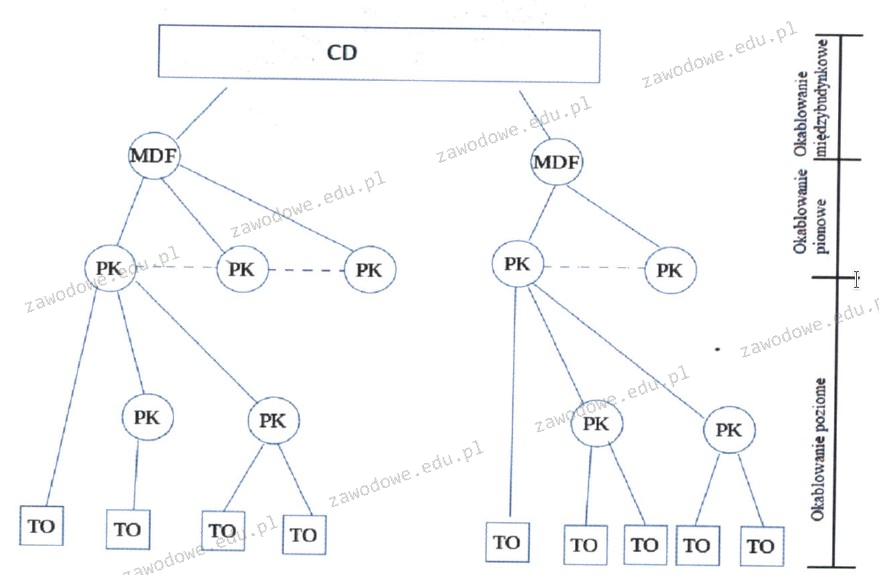

Jakie oznaczenie na schematach sieci LAN przypisuje się punktom rozdzielczym dystrybucyjnym znajdującym się na różnych kondygnacjach budynku według normy PN-EN 50173?

Brak odpowiedzi na to pytanie.

Polecenie dsadd służy do

Brak odpowiedzi na to pytanie.

Który adres IPv4 odpowiada adresowi IPv6 ::1?

Brak odpowiedzi na to pytanie.

Jakie będą wydatki na materiały potrzebne do produkcji 20 kabli typu patchcord o długości 50 cm?

| Nazwa towaru | Cena jedn. brutto |

|---|---|

| wtyk RJ45 | 1,00 zł / szt. |

| koszulka ochronna na wtyk RJ45 | 1,00 zł / szt. |

| skrętka UTP | 1,20 zł / m |

Brak odpowiedzi na to pytanie.

Aby ustalić fizyczny adres karty sieciowej, w terminalu systemu Microsoft Windows należy wpisać komendę

Brak odpowiedzi na to pytanie.

W dokumentacji powykonawczej dotyczącej fizycznej oraz logicznej struktury sieci lokalnej powinny być zawarte

Brak odpowiedzi na to pytanie.

Jakie urządzenie sieciowe zostało pokazane na ilustracji?

Brak odpowiedzi na to pytanie.

Jaki adres IPv4 wykorzystuje się do testowania protokołów TCP/IP na jednym hoście?

Brak odpowiedzi na to pytanie.

Jaką rolę pełni protokół DNS?

Brak odpowiedzi na to pytanie.

Główny protokół stosowany do ustalania ścieżki i przesyłania nią pakietów danych w sieci komputerowej to

Brak odpowiedzi na to pytanie.

W jakiej topologii sieci komputerowej każdy komputer jest połączony z dokładnie dwoma innymi komputerami, bez żadnych dodatkowych urządzeń aktywnych?

Brak odpowiedzi na to pytanie.

Który z protokołów umożliwia terminalowe połączenie ze zdalnymi urządzeniami, zapewniając jednocześnie transfer danych w zaszyfrowanej formie?

Brak odpowiedzi na to pytanie.

Oblicz koszt brutto materiałów niezbędnych do połączenia w sieć w topologii gwiazdy 3 komputerów wyposażonych w karty sieciowe, wykorzystując przewody o długości 2m. Ceny materiałów podano w tabeli.

| Nazwa elementu | Cena jednostkowa brutto |

|---|---|

| przełącznik | 80 zł |

| wtyk RJ-45 | 1 zł |

| przewód typu "skrętka" | 1 zł za 1 metr |

Brak odpowiedzi na to pytanie.

Jaki skrót oznacza rodzaj licencji Microsoft dedykowanej dla szkół, uczelni, instytucji rządowych oraz dużych firm?

Brak odpowiedzi na to pytanie.

Na zaprezentowanym schemacie logicznym sieci przedstawiono

Brak odpowiedzi na to pytanie.

Najskuteczniejszym sposobem na ochronę komputera przed wirusami jest zainstalowanie

Brak odpowiedzi na to pytanie.

W specyfikacji technicznej płyty głównej znajduje się zapis Supports up to Athlon XP 3000+ processor. Co to oznacza w kontekście obsługi procesorów przez tę płytę główną?

Brak odpowiedzi na to pytanie.

Oznaczenie CE wskazuje, że

Brak odpowiedzi na to pytanie.

Aby przywrócić dane, które zostały usunięte za pomocą kombinacji klawiszy Shift + Delete, co należy zrobić?

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Windows służy do monitorowania bieżących połączeń sieciowych?

Brak odpowiedzi na to pytanie.

Atak informatyczny, który polega na wyłudzaniu wrażliwych danych osobowych poprzez udawanie zaufanej osoby lub instytucji, nazywamy

Brak odpowiedzi na to pytanie.

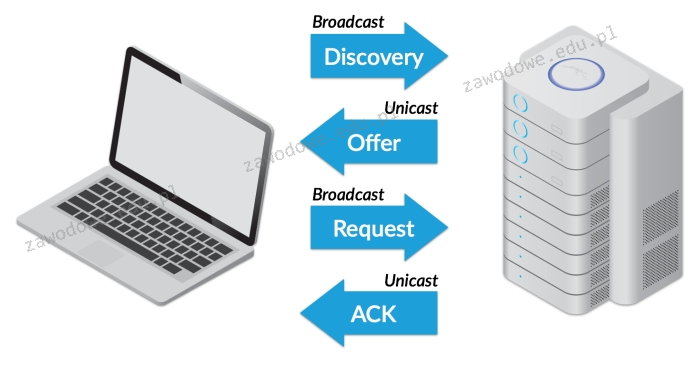

Którego protokołu działanie zostało zaprezentowane na diagramie?

Brak odpowiedzi na to pytanie.

Zintegrowana karta sieciowa na płycie głównej uległa awarii. Komputer nie może załadować systemu operacyjnego, ponieważ brakuje zarówno dysku twardego, jak i napędów optycznych, a system operacyjny jest uruchamiany z lokalnej sieci. W celu przywrócenia utraconej funkcjonalności, należy zainstalować w komputerze

Brak odpowiedzi na to pytanie.