Pytanie 1

Który z podanych adresów protokołu IPv4 jest adresem klasy D?

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Który z podanych adresów protokołu IPv4 jest adresem klasy D?

W jakiej topologii sieci fizycznej każdy komputer jest połączony z dokładnie dwoma sąsiadującymi komputerami, bez użycia dodatkowych urządzeń aktywnych?

Jakie narzędzie jest używane do zakończenia skrętki przy pomocy wtyku 8P8C?

Norma TIA/EIA-568-B.2 definiuje szczegóły dotyczące parametrów transmisji

Która norma w Polsce definiuje zasady dotyczące okablowania strukturalnego?

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

Do przechowywania fragmentów dużych plików programów oraz danych, które nie mieszczą się w całości w pamięci, wykorzystywany jest

Z jakiego oprogramowania NIE można skorzystać, aby przywrócić dane w systemie Windows na podstawie wcześniej wykonanej kopii?

int a;

Podaną zmienną wyświetl na 2 sposoby.

W systemie Windows Server, możliwość udostępnienia folderu jako zasobu sieciowego, który jest widoczny na stacji roboczej jako dysk oznaczony literą, można uzyskać poprzez realizację czynności

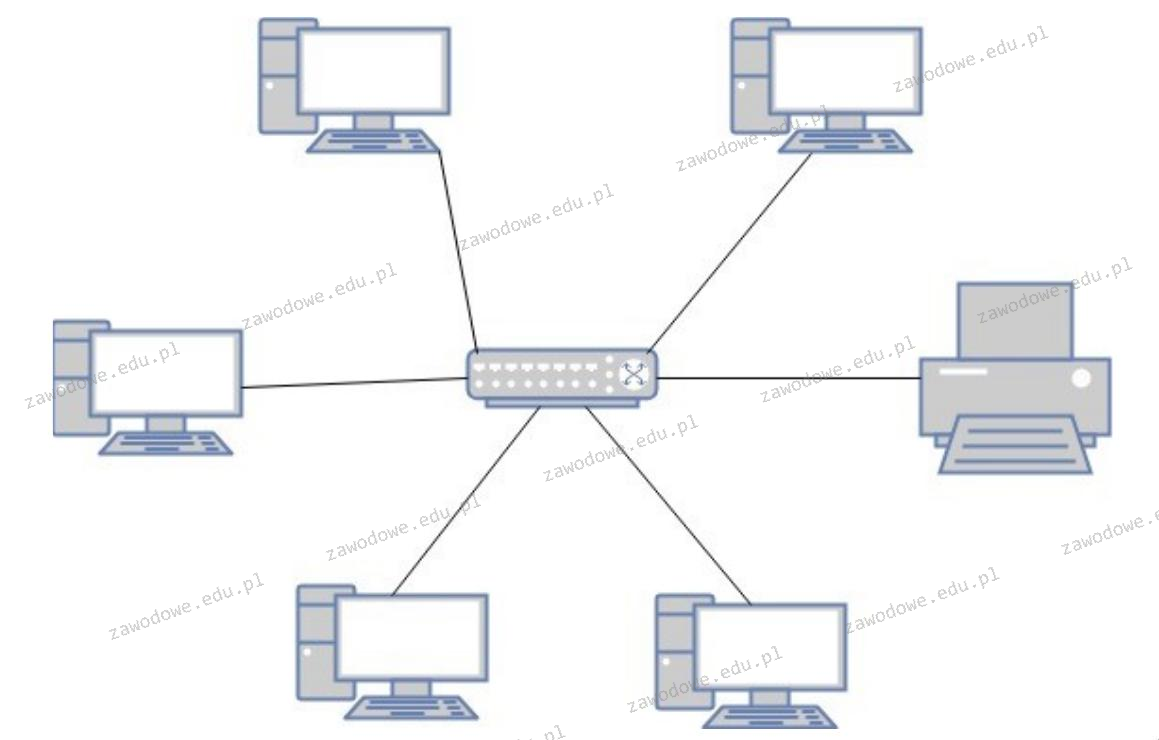

Jaką fizyczną topologię sieci komputerowej przedstawia ilustracja?

Jaką rolę odgrywa ISA Server w systemie operacyjnym Windows?

Aby móc zakładać konta użytkowników, komputerów oraz innych obiektów i przechowywać o nich informacje w centralnym miejscu, konieczne jest zainstalowanie na serwerze Windows roli

Który przyrząd należy wykorzystać do uzyskania wyników testu POST dla modułów płyty głównej?

Na przedstawionym zdjęciu widoczna jest

Aby usunąć konto użytkownika student w systemie operacyjnym Ubuntu, można skorzystać z komendy

Wykonanie polecenia NET USER GRACZ * /ADD zapisanego w wierszu poleceń Windows spowoduje

Aby uzyskać uprawnienia administratora w systemie Linux, należy w terminalu wpisać polecenie

W jakim typie skanera stosuje się fotopowielacze?

Jak nazywa się rodzaj licencji, który sprawia, że program jest w pełni funkcjonalny, ale można go uruchomić jedynie określoną, niewielką liczbę razy od momentu instalacji?

W systemie Windows uruchomiono plik wsadowy z dwoma argumentami. Uzyskanie dostępu do wartości drugiego argumentu w pliku wsadowym jest możliwe przez

Sprzęt używany w sieciach komputerowych, posiadający dedykowane oprogramowanie do blokowania nieautoryzowanego dostępu do sieci, to

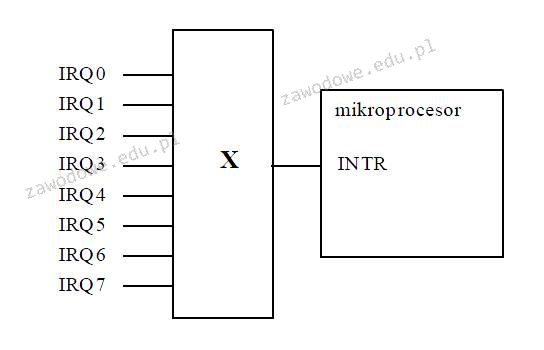

Na podstawie nazw sygnałów sterujących zidentyfikuj funkcję komponentu komputera oznaczonego na schemacie symbolem X?

Jakie zastosowanie ma polecenie md w systemie Windows?

Na rysunku znajduje się graficzny symbol

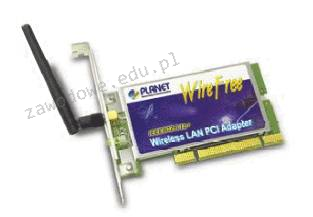

Najwyższą prędkość transmisji danych w sieci bezprzewodowej zapewnia standard

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Która funkcja przełącznika zarządzalnego umożliwia kontrolę przepustowości każdego z wbudowanych portów?

Metoda transmisji żetonu (ang. token) znajduje zastosowanie w topologii

Pamięć Intel® Smart Cache, która jest wbudowana w procesory o wielu rdzeniach, takie jak Intel® Core TM Duo, to pamięć

Po zainstalowaniu z domyślnymi uprawnieniami, system Windows XP nie obsługuje formatu systemu plików

Jakie polecenie umożliwia śledzenie drogi datagramu IP do miejsca docelowego?

Zewnętrzny dysk 3,5 cala o pojemności 5 TB, przeznaczony do archiwizacji lub tworzenia kopii zapasowych, dysponuje obudową z czterema różnymi interfejsami komunikacyjnymi. Który z tych interfejsów powinno się użyć do podłączenia do komputera, aby uzyskać najwyższą prędkość transferu?

Zestaw dodatkowy, który zawiera strzykawkę z cieczą, igłę oraz rękawice ochronne, jest przeznaczony do napełniania pojemników z medium drukującym w drukarkach

Na ilustracji pokazano część efektu działania programu przeznaczonego do testowania sieci. Sugeruje to użycie polecenia diagnostycznego w sieci

TCP 192.168.0.13:51614 bud02s23-in-f8:https ESTABLISHED TCP 192.168.0.13:51615 edge-star-mini-shv-01-ams3:https ESTABLISHED TCP 192.168.0.13:51617 93.184.220.29:http ESTABLISHED TCP 192.168.0.13:51619 93.184.220.29:http ESTABLISHED TCP 192.168.0.13:51620 93.184.220.29:http TIME_WAIT TCP 192.168.0.13:51621 bud02s23-in-f206:https TIME_WAIT TCP 192.168.0.13:51622 xx-fbcdn-shv-01-ams3:https ESTABLISHED TCP 192.168.0.13:51623 108.161.188.192:https ESTABLISHED TCP 192.168.0.13:51626 23.111.9.32:https TIME_WAIT TCP 192.168.0.13:51628 lg-in-f155:https ESTABLISHED TCP 192.168.0.13:51629 waw02s06-in-f68:https ESTABLISHED

Który z podanych adresów należy do kategorii publicznych?

W serwerach warto wykorzystywać dyski, które obsługują tryb Hot plugging, ponieważ

Jakie adresy mieszczą się w zakresie klasy C?

Do realizacji iloczynu logicznego z negacją należy użyć funktora

Do konserwacji elementów optycznych w komputerach zaleca się zastosowanie