Pytanie 1

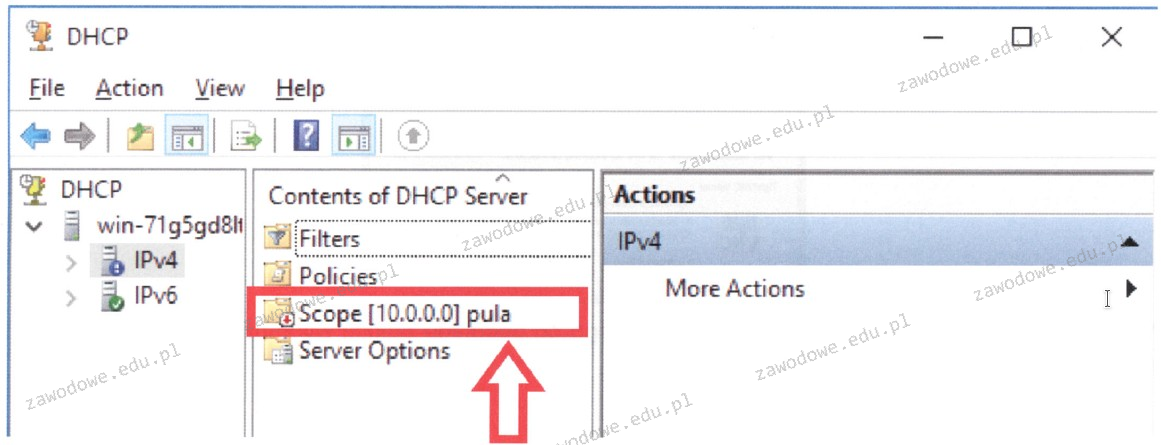

W systemie serwerowym Windows widoczny jest zakres adresów IPv4. Ikona umieszczona obok jego nazwy sugeruje, że

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

W systemie serwerowym Windows widoczny jest zakres adresów IPv4. Ikona umieszczona obok jego nazwy sugeruje, że

Jakie oprogramowanie jest zabronione do użytku na sprzęcie instytucji rządowych lub edukacyjnych?

Do realizacji iloczynu logicznego z negacją należy użyć funktora

Jak najlepiej chronić zebrane dane przed dostępem w przypadku kradzieży komputera?

Drukarka fotograficzna ma bardzo brudną obudowę oraz wyświetlacz. Aby usunąć zabrudzenia bez ich uszkodzenia, należy użyć

Który z symboli w systemach operacyjnych z rodziny Windows powinien być użyty przy udostępnianiu zasobu ukrytego w sieci?

Licencja na Office 365 PL Personal (1 stanowisko, subskrypcja na 1 rok) ESD jest przypisana do

Schemat ilustruje fizyczną strukturę

Thunderbolt to interfejs

Ile par kabli w standardzie 100Base-TX jest używanych do transmisji danych w obie strony?

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

Jakie protokoły są właściwe dla warstwy internetowej w modelu TCP/IP?

Do zarządzania konfiguracją grup komputerowych oraz użytkowników w systemach Windows Server, należy wykorzystać narzędzie

Jakie cechy posiadają procesory CISC?

Jakie porty powinny zostać zablokowane w firewallu, aby nie pozwolić na łączenie się z serwerem FTP?

Instalacja serwera stron www w rodzinie systemów Windows Server jest możliwa dzięki roli

W przypadku wpisania adresu HTTP w przeglądarkę internetową pojawia się błąd "403 Forbidden", co oznacza, że

Jakiej kategorii skrętka pozwala na przesył danych w zakresie częstotliwości nieprzekraczającym 100 MHz przy szybkości do 1 Gb/s?

Wskaż ikonę programu stosowanego do rozpakowania archiwum plików RAR.

Aby uniknąć uszkodzenia sprzętu podczas modernizacji komputera przenośnego polegającej na wymianie modułów pamięci RAM należy

Jednym z metod ograniczenia dostępu do sieci bezprzewodowej dla osób nieuprawnionych jest

Usługa, umożliwiająca zdalną pracę na komputerze z systemem Windows z innego komputera z systemem Windows, który jest połączony z tą samą siecią lub z Internetem, to

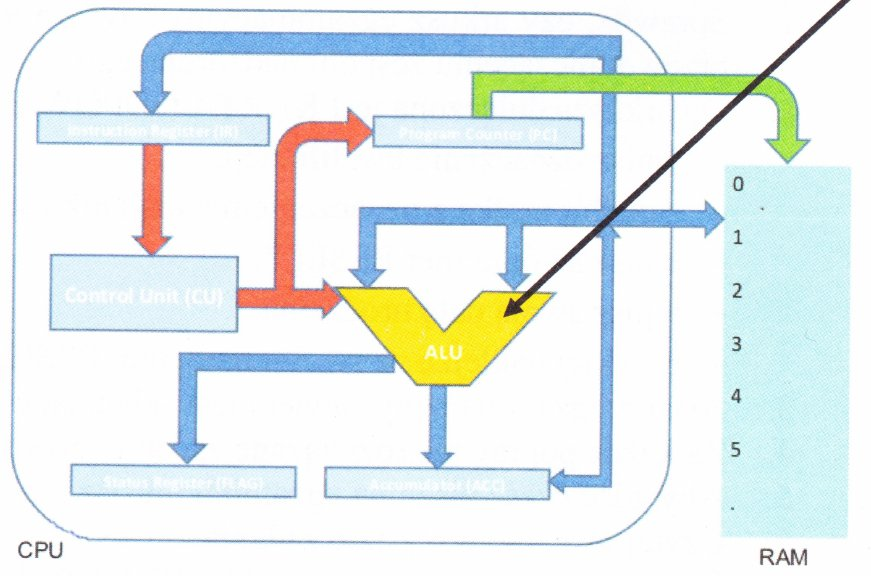

Na diagramie mikroprocesora zidentyfikowany strzałką blok odpowiada za

Co oznacza kod BREAK odczytany przez układ elektroniczny klawiatury?

Dezaktywacja automatycznych aktualizacji systemu Windows skutkuje

Ile par przewodów miedzianej skrętki kategorii 5e jest używanych do transmisji danych w standardzie sieci Ethernet 100Base-TX?

W systemie Windows przypadkowo zlikwidowano konto użytkownika, lecz katalog domowy pozostał nietknięty. Czy możliwe jest odzyskanie nieszyfrowanych danych z katalogu domowego tego użytkownika?

Jak w systemie Windows zmienić port drukarki, która została zainstalowana?

Aby na Pasku zadań pojawiły się ikony z załączonego obrazu, trzeba w systemie Windows ustawić

Aby przetestować w systemie Windows poprawność działania nowo zainstalowanej drukarki, należy

Jakie korzyści płyną z zastosowania systemu plików NTFS?

Sieci lokalne o architekturze klient-serwer są definiowane przez to, że

Zapis #102816 oznacza reprezentację w systemie

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Skrót MAN odnosi się do rodzaju sieci

Aby odzyskać dane z dysku, który został sformatowany, warto użyć programu typu

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

Zadania systemu operacyjnego nie obejmują

Liczba 100110011 zapisana w systemie ósemkowym wynosi

Który z trybów nie jest oferowany przez narzędzie lupa w systemie Windows?