Pytanie 1

Urządzenie pokazane na ilustracji ma na celu

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Urządzenie pokazane na ilustracji ma na celu

Złącze widoczne na obrazku pozwala na podłączenie

Jaką wartość ma transfer danych napędu DVD przy prędkości przesyłu x48?

Jakie polecenie w systemie Linux jest używane do sprawdzania wielkości katalogu?

Dezaktywacja automatycznych aktualizacji systemu Windows skutkuje

Aby podłączyć kartę sieciową przedstawioną na rysunku do laptopa, urządzenie musi być wyposażone w odpowiednie gniazdo

Zestaw dodatkowy, który zawiera strzykawkę z cieczą, igłę oraz rękawice ochronne, jest przeznaczony do napełniania pojemników z medium drukującym w drukarkach

Osoba pragnąca jednocześnie drukować dokumenty w wersji oryginalnej oraz trzech kopiach na papierze samokopiującym, powinna nabyć drukarkę

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

Aplikacją systemu Windows, która umożliwia analizę wpływu różnych procesów i usług na wydajność CPU oraz oceny stopnia obciążenia pamięci i dysku, jest

W skanerach z systemem CIS źródłem światła oświetlającym dokument jest

Jakie narzędzie powinno być użyte do zbadania wyników testu POST dla modułów na płycie głównej?

Kiedy dysze w drukarce atramentowej wyschną z powodu długotrwałych przerw w użytkowaniu, co powinno się najpierw wykonać?

Do kategorii oprogramowania określanego mianem malware (ang. malicious software) nie zalicza się oprogramowania typu

Aby stworzyć nowego użytkownika o nazwie egzamin z hasłem qwerty w systemie Windows XP, należy wykorzystać polecenie

Parametr pamięci RAM określany czasem jako opóźnienie definiuje się jako

Jaki system plików powinien być wybrany przy instalacji systemu Linux?

Najkrótszy czas dostępu charakteryzuje się

Wskaż złącze, które nie jest obecne w zasilaczach ATX?

Jakie wbudowane narzędzie w systemie Windows służy do identyfikowania problemów związanych z animacjami w grach oraz odtwarzaniem filmów?

W systemie Linux uruchomiono skrypt z czterema argumentami. Jak można uzyskać dostęp do listy wszystkich wartości w skrypcie?

Pamięć, która działa jako pośrednik pomiędzy pamięcią operacyjną a procesorem o dużej prędkości, to

Jaką maksymalną prędkość transferu danych pozwala osiągnąć interfejs USB 3.0?

Licencja Windows OEM nie umożliwia wymiany

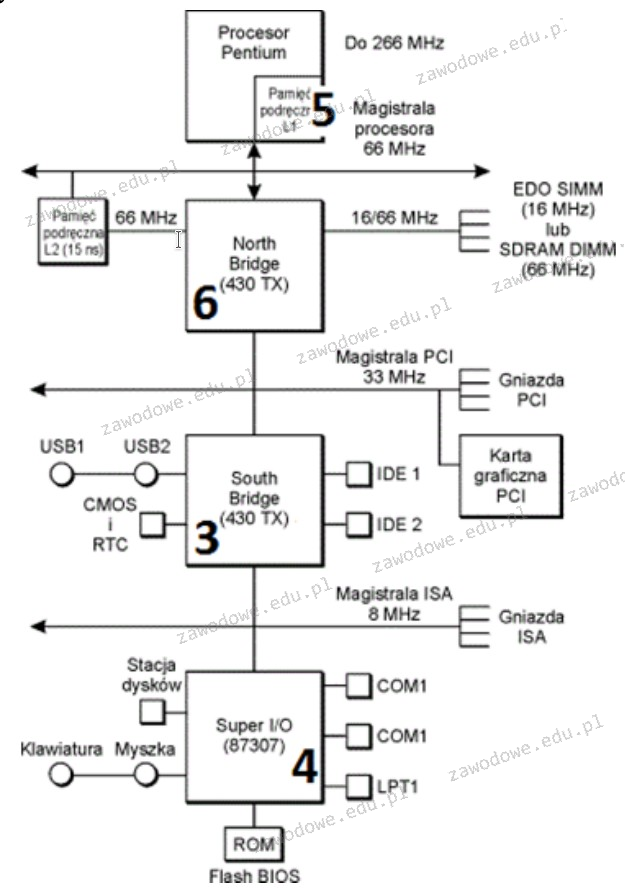

Część płyty głównej, która odpowiada za transmisję danych pomiędzy mikroprocesorem a pamięcią operacyjną RAM oraz magistralą karty graficznej, jest oznaczona na rysunku numerem

Aby odzyskać dane z dysku, który został sformatowany, warto użyć programu typu

Jak określa się technologię stworzoną przez firmę NVIDIA, która pozwala na łączenie kart graficznych?

Który procesor jest kompatybilny z płytą główną o przedstawionej specyfikacji?

ASUS micro-ATX, socket 1150, VT-d, DDR3 `1333, 1600 MHz), ATI Radeon X1250, 3 x PCI-Express x1, 3 x PCI-Express x16, 2 x Serial ATA III, USB 3.0, VGA, HDMI, DVI-D

Aby utworzyć obraz dysku twardego, można skorzystać z programu

W systemie Windows do przeprowadzania aktualizacji oraz przywracania sterowników sprzętowych należy wykorzystać narzędzie

Oświetlenie oparte na diodach LED w trzech kolorach wykorzystuje skanery typu

W instrukcji obsługi karty dźwiękowej można znaleźć następujące dane: - częstotliwość próbkowania wynosząca 22 kHz, - rozdzielczość wynosząca 16 bitów. Jaką przybliżoną objętość będzie miało mono jednokanałowe nagranie dźwiękowe trwające 10 sekund?

W jakim typie skanera wykorzystuje się fotopowielacze?

Jakie materiały eksploatacyjne wykorzystuje się w rzutniku multimedialnym?

Licencja CAL (Client Access License) uprawnia użytkownika do

Plik ma rozmiar 2 KiB. Jest to

Po zauważeniu przypadkowego skasowania istotnych danych na dysku, najlepszym sposobem na odzyskanie usuniętych plików jest

Aby zidentyfikować, który program najbardziej obciąża CPU w systemie Windows, należy otworzyć program

Jakie polecenia należy zrealizować, aby zamontować pierwszą partycję logiczną dysku primary slave w systemie Linux?

Klient dostarczył wadliwy sprzęt komputerowy do serwisu. W trakcie procedury przyjmowania sprzętu, ale przed rozpoczęciem jego naprawy, serwisant powinien