Pytanie 1

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

Co będzie wynikiem działania poniższego kodu SQL?

SELECT COUNT(*) FROM employees WHERE salary > (SELECT AVG(salary) FROM employees);

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

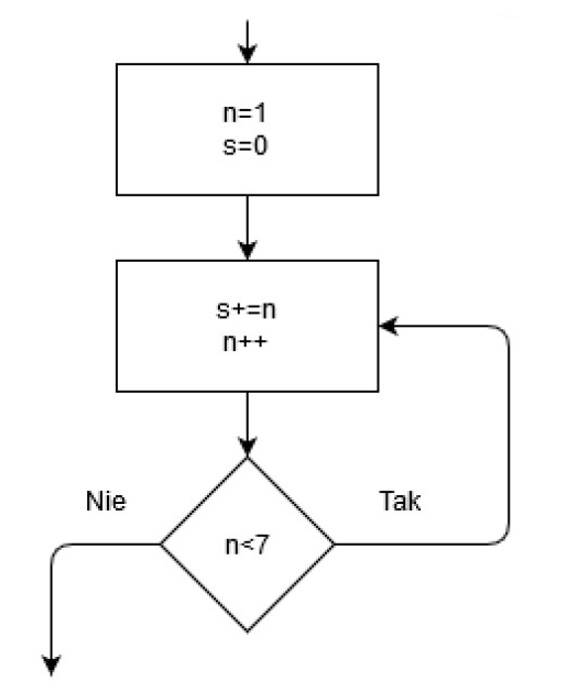

Na schemacie widoczny jest fragment diagramu blokowego pewnego algorytmu. Ile razy zostanie zweryfikowany warunek n<7?

Co zostanie wyświetlone w konsoli po wykonaniu poniższego kodu?

console.log(typeof null); console.log(typeof undefined); console.log(typeof []); console.log(typeof NaN);

Jaki framework umożliwia tworzenie interaktywnych interfejsów użytkownika w języku TypeScript?

Który komponent systemu komputerowego zajmuje się transferem danych pomiędzy procesorem a pamięcią RAM?

Który element HTML5 służy do wyświetlania zawartości video?

Oznaczenie ochrony przeciwpożarowej przedstawione na symbolu wskazuje na

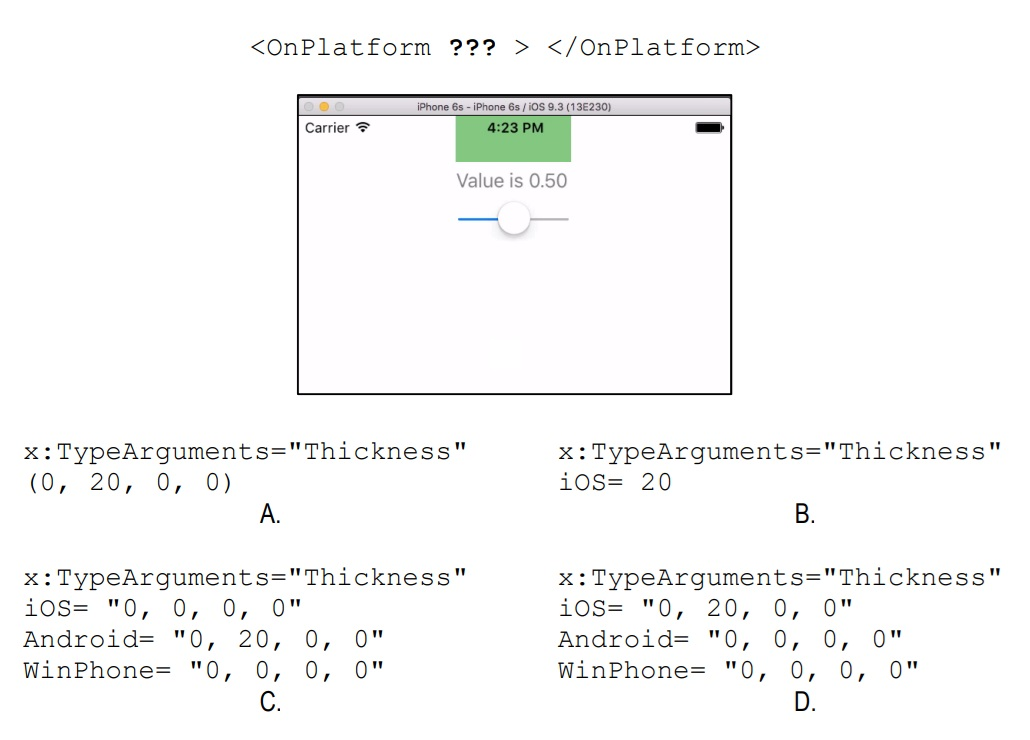

Na przedstawionym obrazie widać fragment emulacji systemu iOS z prostą aplikacją. Górna część ekranu nachodzi na pasek stanu baterii. Który z poniższych zapisów powinien zostać użyty w miejscu znaków zapytania, aby ustawić jedynie marginesy górne tylko dla systemu iOS?

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?

Która z wymienionych metod najlepiej chroni komputer przed złośliwym oprogramowaniem?

Zaprezentowany kod zawiera pola danej klasy. Które pole (pola) mogą być dostępne z poziomu głównego programu poprzez odwołanie w formie nazwaObiektu.nazwaPola?

private int p1; private short p2; public string p3; protected string p4; protected float p5;

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

Co to jest zasięg (scope) zmiennej w programowaniu?

Diagramem, który służy do śledzenia realizacji zadań przez członków zespołu projektowego, może być

Co to jest git rebase?

Jednym z elementów, które mają zostać zaimplementowane w aplikacji, jest możliwość cofnięcia ostatnich działań do 20 operacji wstecz (undo). Struktura danych, która jest odpowiednia do tego celu i pozwala na dostęp tylko do ostatnio dodanego elementu, to:

Która zasada zwiększa bezpieczeństwo w sieci?

Co będzie wynikiem działania poniższego kodu JavaScript?

| const obj = { name: 'John', greet: function() { setTimeout(function() { console.log(`Hello, ${this.name}`); }, 1000); } }; obj.greet(); |

Która z operacji logicznych zwróci wartość "true", gdy obie zmienne są sobie równe?

Jakie ma znaczenie "operacja wejścia" w kontekście programowania?

Który z poniższych aspektów najlepiej definiuje działanie e-sklepu?

Co zostanie wypisane w konsoli po wykonaniu poniższego kodu?

let i = 0; while (i < 5) { i++; if (i === 3) continue; console.log(i); }

Który z wymienionych parametrów dysku twardego ma największy wpływ na jego wydajność?

Metodyka zwinna (ang. agile) opiera się na

Do czego służy operator spread (...) w JavaScript?

Która metoda wyszukiwania potrzebuje posortowanej listy do prawidłowego działania?

Jakie są różnice między procesem kompilacji a interpretacją kodu?

Jakie znaczenie ma poziom dostępności AAA w WCAG 2.0?

Zapisany kod w języku Python ilustruje

pierwiastki = {"N": "Azot", "O": "Tlen", "P": "Fosfor", "Si": "Siarka"}

Który z wymienionych elementów stanowi przykład zbiorowej ochrony?

Zaprezentowany fragment kodu w języku C# tworzy hasło. Wskaż zdanie PRAWDZIWE dotyczące charakterystyki tego hasła:

var random = new Random(); string pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUWXYZ0123456789"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for(int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

1 terabajt (TB) to ile gigabajtów (GB)?

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

Co to jest CORS (Cross-Origin Resource Sharing)?

Która z poniższych nie jest poprawną metodą HTTP?

Przedstawione w filmie działania wykorzystują narzędzie

Która z poniższych technologii jest używana do tworzenia wykresów i animacji w przeglądarce?