Pytanie 1

Symbol graficzny przedstawiony na ilustracji oznacza jaką bramkę logiczną?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Symbol graficzny przedstawiony na ilustracji oznacza jaką bramkę logiczną?

Który z protokołów umożliwia terminalowe połączenie ze zdalnymi urządzeniami, zapewniając jednocześnie transfer danych w zaszyfrowanej formie?

Program CHKDSK jest wykorzystywany do

Ile maksymalnie hostów można przydzielić w sieci o masce 255.255.255.192?

W przypadku dłuższych przestojów drukarki atramentowej, pojemniki z tuszem powinny

Rodzajem macierzy RAID, która nie jest odporna na awarię dowolnego z dysków wchodzących w jej skład, jest

Który zakres adresów pozwala na komunikację multicast w sieciach z użyciem adresacji IPv6?

Które narzędzie należy wykorzystać do uzyskania wyników testu POST dla modułów płyty głównej?

Serwer Apache to rodzaj

Aktywacja opcji OCR podczas ustawiania skanera umożliwia

Wskaż błędny sposób podziału dysku MBR na partycje

Adres IP (ang. Internet Protocol Address) to

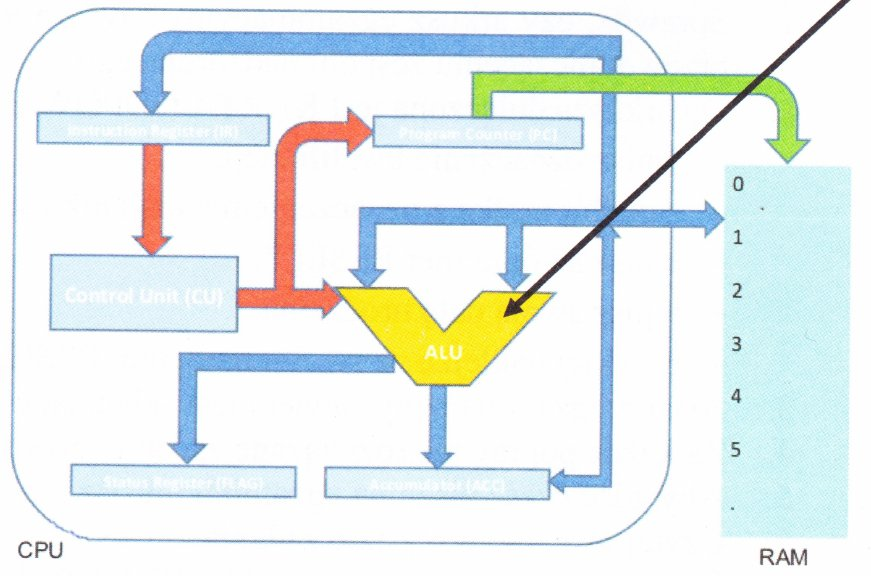

Na diagramie mikroprocesora zidentyfikowany strzałką blok odpowiada za

W systemie Windows uruchomiono plik wsadowy z dwoma argumentami. Uzyskanie dostępu do wartości drugiego argumentu w pliku wsadowym jest możliwe przez

Który algorytm służy do weryfikacji, czy ramka Ethernet jest wolna od błędów?

W wyniku realizacji podanego polecenia ping parametr TTL wskazuje na

C:\Users\Właściciel>ping -n 1 wp.pl

Pinging wp.pl [212.77.98.9] with 32 bytes of data:

Reply from 212.77.98.9: bytes=32 time=17ms TTL=54

Ping statistics for 212.77.98.9:

Packets: Sent = 1, Received = 1, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 17ms, Maximum = 17ms, Average = 17msNa podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

W systemie Linux narzędzie fsck umożliwia

Moduł funkcjonalny, który nie znajduje się w kartach dźwiękowych, to skrót

Jakie polecenie w systemie Linux pozwala na wyświetlenie informacji o bieżącej godzinie, czasie pracy systemu oraz liczbie użytkowników zalogowanych do systemu?

Jakie jest odpowiednik maski 255.255.252.0 w postaci prefiksu?

Który protokół jest odpowiedzialny za przekształcanie adresów IP na adresy MAC w kontroli dostępu do nośnika?

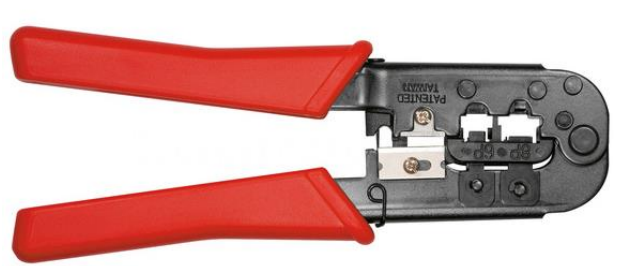

Jakie kable powinny być używane z narzędziem pokazanym na fotografii?

Wskaż urządzenie, które należy wykorzystać do połączenia drukarki wyposażonej w interfejs Wi-Fi z komputerem stacjonarnym bez interfejsu Wi-Fi, ale z interfejsem USB.

Jaką prędkość przesyłu danych określa standard sieci Ethernet IEEE 802.3z?

Aby sprawdzić minimalny czas ważności hasła w systemie Windows, stosuje się polecenie

Protokół, który pozwala na bezpieczną, zdalną obsługę serwera, to

Aby wyświetlić informacje o systemie Linux w terminalu, jakie polecenie należy wprowadzić?

Linux egeg-deeesktop 4.8.0-36-generic #36~16.04.1-Ubuntu SMP Sun Feb 5 09:39:41 UTC 2017 i686 i686 i686 GNU/Linux

Wskaż adresy podsieci, które powstaną po podziale sieci o adresie 172.16.0.0/22 na 4 równe podsieci.

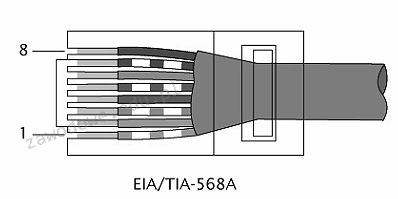

Jakie oznaczenie odnosi się do normy dotyczącej okablowania strukturalnego?

Profil użytkownika systemu Windows, który można wykorzystać do logowania na dowolnym komputerze w sieci, przechowywany na serwerze i mogący być edytowany przez użytkownika, to profil

Jakie polecenie jest używane do ustawienia konfiguracji interfejsu sieciowego w systemie Linux?

W technologii Ethernet 100BaseTX do przesyłania danych wykorzystywane są żyły kabla UTP podłączone do pinów

Która usługa opracowana przez Microsoft, pozwala na konwersję nazw komputerów na adresy URL?

Karta rozszerzeń przedstawiona na zdjęciu dysponuje systemem chłodzenia

Wskaź protokół działający w warstwie aplikacji, który umożliwia odbieranie wiadomości e-mail, a w pierwszym etapie pobiera jedynie nagłówki wiadomości, podczas gdy pobranie ich treści oraz załączników następuje dopiero po otwarciu wiadomości.

Osoba korzystająca z systemu operacyjnego Linux pragnie przypisać adres IP 152.168.1.200 255.255.0.0 do interfejsu sieciowego. Jakie polecenie powinna wydać, mając uprawnienia administratora?

Która z poniższych czynności NIE przyczynia się do personalizacji systemu operacyjnego Windows?

Podczas wymiany uszkodzonej karty graficznej, która współpracowała z monitorem posiadającym jedynie wejście analogowe, jaką kartę należy wybrać?

W przypadku okablowania strukturalnego opartego na skrętce UTP kat.6, jakie gniazda sieciowe powinny być używane?