Pytanie 1

Na podstawie oznaczenia pamięci DDR3 PC3-16000 można stwierdzić, że pamięć ta

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Na podstawie oznaczenia pamięci DDR3 PC3-16000 można stwierdzić, że pamięć ta

Jakie polecenie należy zastosować, aby zamontować pierwszą partycję logiczną dysku primary slave w systemie Linux?

Jakie zakresy częstotliwości określa klasa EA?

Jaką funkcję pełni punkt dostępowy, aby zabezpieczyć sieć bezprzewodową w taki sposób, aby jedynie urządzenia z wybranymi adresami MAC mogły się do niej łączyć?

W złączu zasilania SATA uszkodzeniu uległ żółty kabel. Jakie to ma konsekwencje dla napięcia, które nie jest przesyłane?

Do wyświetlenia daty w systemie Linux można wykorzystać polecenie

Jaki protokół wykorzystuje usługa VPN do hermetyzacji pakietów IP w publicznej sieci?

Protokół, który konwertuje nazwy domen na adresy IP, to

Który z parametrów czasowych w pamięci RAM określany jest jako czas dostępu?

Wartość sumy liczb binarnych 1010 i 111 zapisana w systemie dziesiętnym to

Adres IP 192.168.2.0/24 został podzielony na cztery mniejsze podsieci. Jaką maskę mają te nowe podsieci?

Czym jest klaster komputerowy?

Jakie kanały są najodpowiedniejsze dla trzech sieci WLAN 2,4 GHz, aby zminimalizować ich wzajemne interferencje?

Jakie urządzenie elektroniczne ma zdolność do magazynowania ładunku elektrycznego?

Program, który ocenia wydajność zestawu komputerowego, to

Najbardziej rozwinięty tryb funkcjonowania portu równoległego zgodnego z normą IEEE-1284, który tworzy dwukierunkową szeregę 8-bitową zdolną do przesyłania zarówno danych, jak i adresów z maksymalną prędkością transmisji wynoszącą 2,3 MB/s oraz umożliwia podłączenie do 64 urządzeń, to

W bezprzewodowej sieci firmowej aktywowano usługę, która zajmuje się tłumaczeniem nazw mnemonicznych. Co to za usługa?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jaką liczbę warstw określa model ISO/OSI?

Do jakiego celu służy program fsck w systemie Linux?

Jaką technologię wykorzystuje się do uzyskania dostępu do Internetu oraz odbioru kanałów telewizyjnych w formie cyfrowej?

Tusz w żelu wykorzystywany jest w drukarkach

W systemie Linux program, który odpowiada aplikacji chkdsk z Windows, to

Adapter USB do LPT można zastosować w sytuacji, gdy występuje niezgodność złączy podczas podłączania starszych modeli

Jakie urządzenie powinno być wykorzystane do pomiaru struktury połączeń w sieci lokalnej?

Jak nazywa się seria procesorów produkowanych przez firmę Intel, charakteryzująca się małymi wymiarami oraz niskim zużyciem energii, zaprojektowana z myślą o urządzeniach mobilnych?

W systemie Windows, gdzie można ustalić wymagania dotyczące złożoności hasła?

W jakim typie skanera stosuje się fotopowielacze?

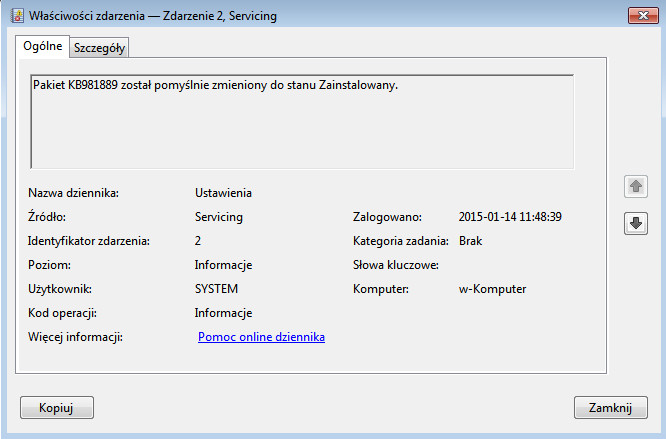

Wpis w dzienniku zdarzeń przedstawiony na ilustracji należy zakwalifikować do zdarzeń typu

Funkcja failover usługi DHCP umożliwia

Jaki protokół służy do przesyłania plików bez konieczności tworzenia połączenia?

W celu poprawy efektywności procesora Intel można wykorzystać procesor oznaczony literą

Rodzaj ataku komputerowego, który polega na pozyskiwaniu wrażliwych informacji osobistych poprzez podszywanie się pod zaufaną osobę lub instytucję, to

Poleceniem systemu Linux służącym do wyświetlenia informacji, zawierających aktualną godzinę, czas działania systemu oraz liczbę zalogowanych użytkowników, jest

Na wyświetlaczu drukarki wyświetlił się komunikat "PAPER JAM". W celu usunięcia problemu, najpierw należy

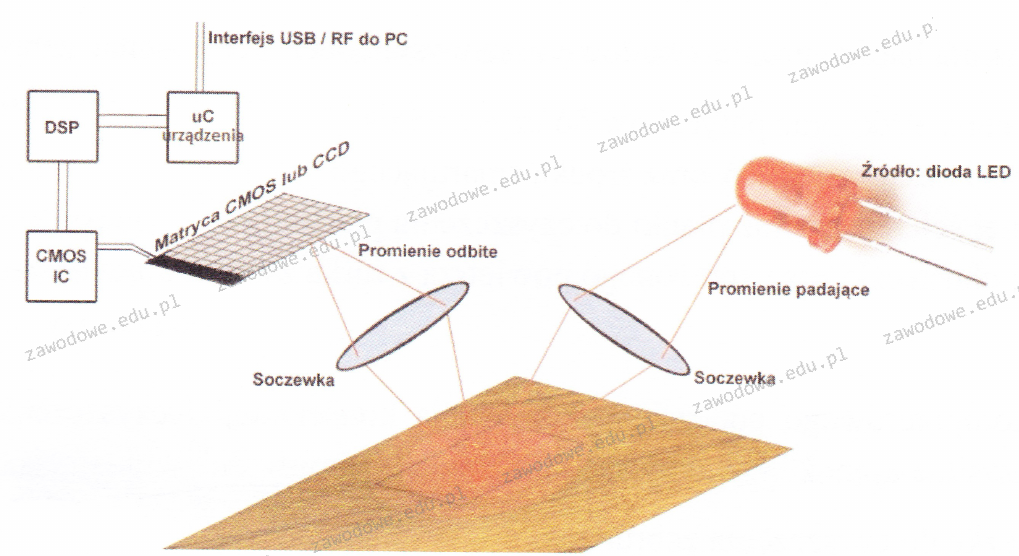

Zilustrowany schemat przedstawia zasadę funkcjonowania

Który system plików powinien być wybrany podczas instalacji Linuxa, aby umożliwić ustalanie uprawnień dla plików i katalogów?

Czym jest MFT w systemie plików NTFS?

W systemie Windows do przeprowadzania aktualizacji oraz przywracania sterowników sprzętowych należy wykorzystać narzędzie

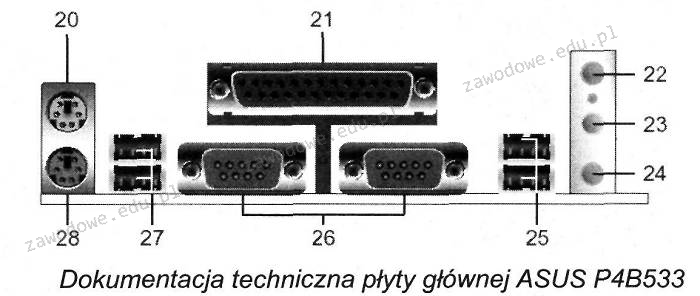

Na zaprezentowanej płycie głównej komputera złącza oznaczono cyframi 25 i 27