Pytanie 1

Który element zabezpieczeń znajduje się w pakietach Internet Security (IS), ale nie występuje w programach antywirusowych (AV)?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Który element zabezpieczeń znajduje się w pakietach Internet Security (IS), ale nie występuje w programach antywirusowych (AV)?

NAT64 (Network Address Translation 64) to proces, który przekształca adresy

Użytkownik, którego profil jest tworzony przez administratora systemu i przechowywany na serwerze, ma możliwość logowania na każdym komputerze w sieci oraz modyfikacji ustawień. Jak nazywa się ten profil?

Jakie protokoły są częścią warstwy transportowej w modelu ISO/OSI?

Po zainstalowaniu roli usług domenowych Active Directory na serwerze Windows, możliwe jest

Jakim skrótem nazywana jest sieć, która korzystając z technologii warstwy 1 i 2 modelu OSI, łączy urządzenia rozmieszczone na dużych terenach geograficznych?

Czy okablowanie strukturalne można zakwalifikować jako część infrastruktury?

Do jakiej sieci jest przypisany host o adresie 172.16.10.10/22?

Jaką wartość ma domyślna maska dla adresu IP klasy B?

Aby utworzyć kontroler domeny w środowisku systemów Windows Server na lokalnym serwerze, należy zainstalować rolę

Narzędzie przedstawione na zdjęciu to

Sieć o adresie IP 172.16.224.0/20 została podzielona na cztery podsieci z maską 22-bitową. Który z poniższych adresów nie należy do żadnej z tych podsieci?

Z powodu uszkodzenia kabla typu skrętka zanikło połączenie pomiędzy przełącznikiem a komputerem stacjonarnym. Jakie urządzenie pomiarowe powinno zostać wykorzystane do identyfikacji i naprawy usterki, aby nie było konieczne wymienianie całego kabla?

Aby sprawdzić funkcjonowanie serwera DNS w systemach Windows Server, można wykorzystać narzędzie nslookup. Gdy w poleceniu podamy nazwę komputera, np. nslookup host.domena.com, nastąpi weryfikacja

ARP (Adress Resolution Protocol) to protokół, którego zadaniem jest przekształcenie adresu IP na

Użytkownik korzysta z polecenia ipconfig /all w systemie Windows. Jaką informację uzyska po jego wykonaniu?

Która norma określa parametry transmisyjne dla komponentów kategorii 5e?

Jaki port jest używany przez protokół FTP (File Transfer Protocol) do przesyłania danych?

Użycie na komputerze z systemem Windows poleceń ```ipconfig /release``` oraz ```ipconfig /renew``` umożliwia weryfikację działania usługi w sieci

Jakie urządzenie należy wykorzystać, aby połączyć lokalną sieć z Internetem dostarczanym przez operatora telekomunikacyjnego?

Kabel skrętkowy, w którym każda para przewodów ma oddzielne ekranowanie folią, a wszystkie przewody są umieszczone w ekranie z folii, jest oznaczany symbolem

Jakie polecenie służy do analizy statystyk protokołów TCP/IP oraz bieżących połączeń sieciowych w systemach operacyjnych rodziny Windows?

Aby aktywować FTP na systemie Windows, konieczne jest zainstalowanie roli

Usługi wspierające utrzymanie odpowiedniej kondycji oraz poziomu bezpieczeństwa sieci kontrolowanej przez Serwer Windows to

Licencja typu TRIAL pozwala na korzystanie z oprogramowania

Na którym rysunku został przedstawiony panel krosowniczy?

Na podstawie jakiego adresu przełącznik podejmuje decyzję o przesyłaniu ramki?

Który z poniższych adresów IP należy do sieci o adresie 10.16.0.0/13?

Podłączając wszystkie elementy sieciowe do switcha, wykorzystuje się topologię fizyczną

Administrator sieci planuje zapisać konfigurację urządzenia Cisco na serwerze TFTP. Jakie polecenie powinien wydać w trybie EXEC?

Adres MAC (Medium Access Control Address) stanowi sprzętowy identyfikator karty sieciowej Ethernet w warstwie modelu OSI

Punkty abonenckie są rozmieszczone w równych odstępach, do nawiązania połączenia z najbliższym punktem wymagane jest 4 m kabla, a z najdalszym - 22 m. Koszt zakupu 1 m kabla wynosi 1 zł. Jaką kwotę trzeba przeznaczyć na zakup kabla UTP do połączenia 10 podwójnych gniazd abonenckich z punktem dystrybucyjnym?

Administrator Active Directory w domenie firma.local zamierza ustanowić mobilny profil dla wszystkich użytkowników. Powinien on być przechowywany na serwerze serwer1, w katalogu pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia te wymagania?

Protokół, który komputery wykorzystują do informowania ruterów w swojej sieci o zamiarze dołączenia do określonej grupy multicastowej lub jej opuszczenia, to

Jaką funkcję punkt dostępu wykorzystuje do zabezpieczenia sieci bezprzewodowej, aby jedynie urządzenia z określonymi adresami fizycznymi mogły się z nią połączyć?

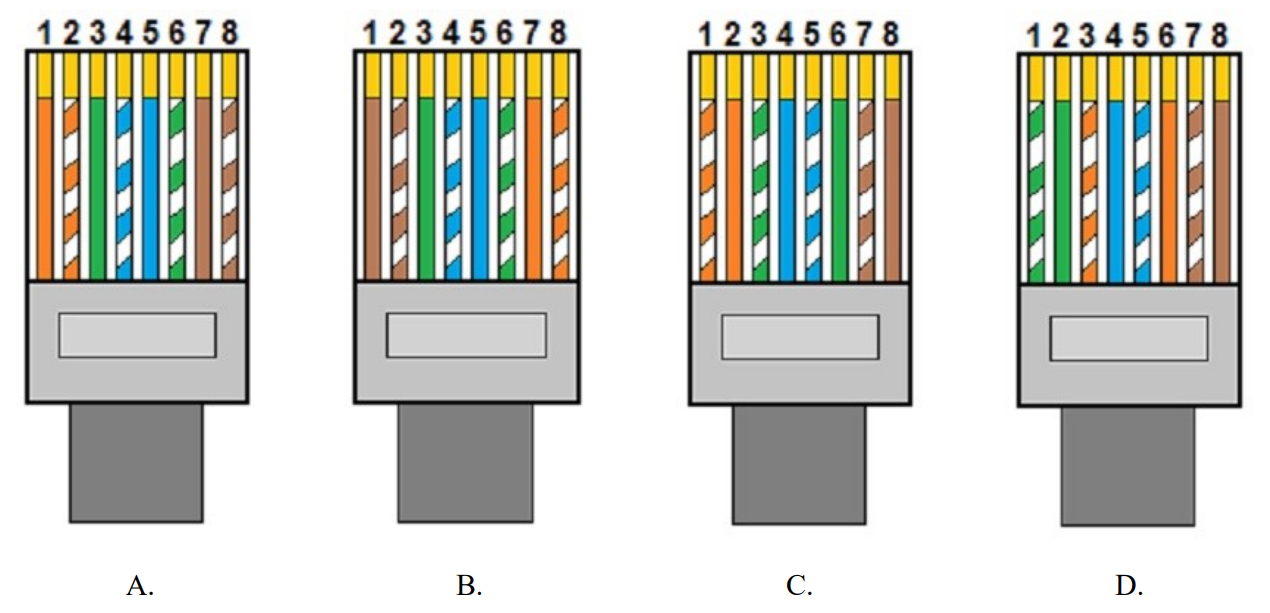

Który rysunek przedstawia ułożenie żył przewodu UTP we wtyku 8P8C zgodnie z normą TIA/EIA-568-A, sekwencją T568A?

Aby stworzyć las w strukturze katalogowej AD DS (Active Directory Domain Services), konieczne jest zrealizowanie co najmniej

Które urządzenie sieciowe jest widoczne na zdjęciu?

Jaki jest prefiks lokalnego adresu dla łącza (Link-Local Address) w IPv6?

Umowa użytkownika w systemie Windows Serwer, która po wylogowaniu nie zachowuje zmian na serwerze oraz komputerze stacjonarnym i jest usuwana na zakończenie każdej sesji, to umowa