Pytanie 1

Aby przyznać użytkownikowi prawa do tabel w bazie danych, powinno się użyć polecenia

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Aby przyznać użytkownikowi prawa do tabel w bazie danych, powinno się użyć polecenia

Aby zapewnić integralność danych w bazie programu Microsoft Access, należy zastosować

Która z metod wyświetlenia tekstu nie jest określona w języku JavaScript?

W języku SQL, w wyniku wykonania poniższego zapytania:

ALTER TABLE osoba DROP COLUMN grupa;

Element <meta charset="utf-8"> definiuje metadane odnoszące się do strony internetowej dotyczące

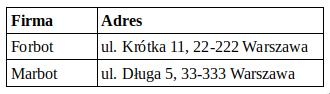

Jakie informacje można uzyskać na temat normalizacji tej tabeli?

W poleceniu CREATE TABLE zastosowanie klauzuli PRIMARY KEY przy definiowaniu kolumny tabeli spowoduje, że ta kolumna stanie się

Odizolowane środowisko ogólnego przeznaczenia, utworzone na fizycznym serwerze z wykorzystaniem technologii wirtualizacji, to

W zamieszczonym przykładzie pseudoklasa hover sprawi, że styl pogrubiony będzie przypisany

| a:hover { font-weight: bold; } |

Kanał alfa jest wykorzystywany do określenia

W języku HTML zapis < spowoduje w przeglądarki wyświetlenie znaku

Aby zapewnić integralność danych w bazie programu Microsoft Access, należy zastosować

Jakiego zdarzenia należy użyć, aby funkcja JavaScript była uruchamiana za każdym razem, gdy użytkownik wprowadzi jakikolwiek znak w polu edycji?

Aby przywrócić bazę danych o nazwie Sklep z pliku towary.sql, należy w miejsce gwiazdek wpisać nazwę użytkownika. Polecenie wygląda następująco:

mysql -u ******* -p Sklep < towary.sql

Która z pętli w PHP umożliwia przeprowadzenie operacji na wszystkich elementach tablicy z automatycznym nadawaniem indeksów jej elementom?

Do zdefiniowania listy nienumerowanej w języku HTML, jaki znacznik należy zastosować?

Zachowanie integralności encji w bazie danych będzie miało miejsce, jeżeli między innymi

Który z wymienionych formatów umożliwia zapisanie materiału wideo z towarzyszącą ścieżką dźwiękową?

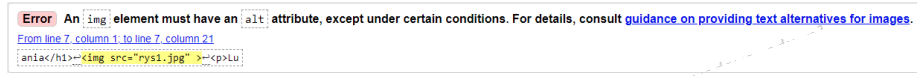

Po przeprowadzeniu walidacji dokumentu HTML pojawił się błąd przedstawiony na zrzucie. Jak można go usunąć?

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

W CSS zapis selektora p > i { color: red; } wskazuje, że kolor czerwony zostanie zastosowany do

Który z wariantów znacznika jest poprawny pod względem użytych atrybutów?

Jaką klauzulę należy wykorzystać w instrukcji CREATE TABLE w SQL, by dane pole rekordu pozostawało wypełnione?

W instrukcji CREATE TABLE w SQL atrybut wskazujący, która kolumna w tabeli pełni rolę klucza podstawowego, to

W MS SQL Server predefiniowana rola o nazwie dbcreator umożliwia użytkownikowi

W formularzu dokumentu PHP znajduje się pole <input name="im" />. Po wpisaniu przez użytkownika ciągu „Janek”, aby dodać wartość tego pola do bazy danych, w tablicy $_POST będzie obecny element

Aby zdefiniować pole w klasie, do którego dostęp mają jedynie metody tej klasy, a które jest niedostępne dla klas dziedziczących, konieczne jest zastosowanie kwalifikatora dostępu

W języku HTML, aby uzyskać następujący efekt formatowania, należy zapisać kod:

pogrubiony pochylony lub w górnym indeksie |

Tabela gory zawiera dane o polskich wzniesieniach oraz łańcuchach górskich, w których te wzniesienia się znajdują. Aby uzyskać Koronę Gór Polskich, czyli najwyższe wzniesienie w każdym z łańcuchów górskich, należy wykonać kwerendę

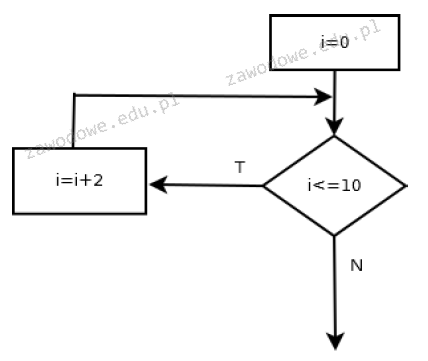

Algorytm pokazany na ilustracji można zapisać w języku JavaScript przy użyciu instrukcji

Jak nazywa się element systemu zarządzania treścią, który jest bezpośrednio odpowiedzialny za wygląd strony internetowej?

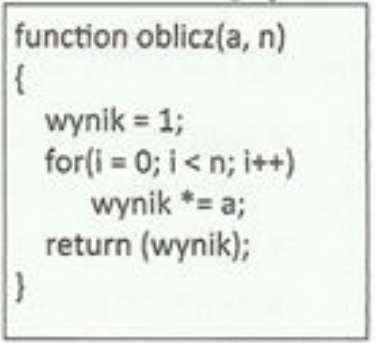

Funkcja przedstawiona w kodzie JavaScript ma na celu

W języku SQL wydano polecenie

CREATE USER 'anna'@'localhost' IDENTIFIED BY '54RTu8';Jednak operacja ta zakończyła się niepowodzeniem z powodu błędu: #1396 - Operation CREATE USER failed for 'anna'@'localhost'. Możliwą przyczyną tego problemu bazy danych może być:

Projektant stworzył logo dla witryny internetowej. Jest to czarny symbol na przezroczystym tle. Aby zachować wszystkie cechy obrazu i umieścić go na stronie, projektant powinien zapisać obraz w formacie

W każdej iteracji pętli wartość aktualnego elementu tablicy jest przypisywana do zmiennej, a wskaźnik tablicy przesuwa się o jeden, aż do osiągnięcia ostatniego elementu tablicy. To stwierdzenie jest prawdziwe w kontekście instrukcji

Aby przywrócić bazę danych MS SQL z archiwum, należy użyć polecenia

Na tabeli dania, której wiersze zostały pokazane poniżej, wykonano przedstawioną kwerendę:

SELECT * FROM dania WHERE typ < 3 AND cena < 30 LIMIT 5;Ile wierszy wybierze ta kwerenda?

| id | typ | nazwa | cena |

|---|---|---|---|

| 1 | 1 | Gazpacho | 20 |

| 2 | 1 | Krem z warzyw | 25 |

| 3 | 1 | Gulaszowa ostra | 30 |

| 4 | 2 | Kaczka i owoc | 30 |

| 5 | 2 | Kurczak pieczony | 40 |

| 6 | 3 | wierzbowy przysmak | 35 |

| 7 | 2 | Mintał w panierce | 30 |

| 8 | 2 | Alle kotlet | 30 |

| 9 | 3 | Owoce morza | 20 |

| 10 | 3 | Grzybki, warzywka, sos | 15 |

| 11 | 3 | Orzechy i chipsy | 10 |

| 12 | 3 | Tatar i jajo | 15 |

| 13 | 3 | Bukiet warzyw | 10 |

Zdefiniowano funkcję w języku PHP:

function policz($Z) {Funkcja policz została wywołana z parametrem $Z = 1. Jaki rezultat zostanie zwrócony?

while($Z < 5) {

$Z += 2 * $Z + 1;

}

return $Z;

}

Na ilustracji przedstawiono wybór formatu pliku do importu bazy danych. Który format powinien być wykorzystany, jeśli dane zostały wyeksportowane z programu Excel i zapisane jako tekst z użyciem przecinka do oddzielania wartości pól?

W tabeli podzespoly należy zaktualizować wartość pola URL na "toshiba.pl" dla wszystkich wierszy, gdzie producent to TOSHIBA. W SQL zapis tej modyfikacji będzie wyglądać następująco: