Pytanie 1

W językach programowania o układzie strukturalnym, aby przechować dane o 50 uczniach (ich imionach, nazwiskach oraz średniej ocen), konieczne jest zastosowanie

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

W językach programowania o układzie strukturalnym, aby przechować dane o 50 uczniach (ich imionach, nazwiskach oraz średniej ocen), konieczne jest zastosowanie

Aby przekształcić obraz z formatu JPEG do PNG bez utraty jakości, tak aby kolor biały w oryginalnym obrazie został zastąpiony przezroczystością w wersji docelowej, należy najpierw

Czynność, w której identyfikuje się i eliminuje błędy w kodzie źródłowym programów, to

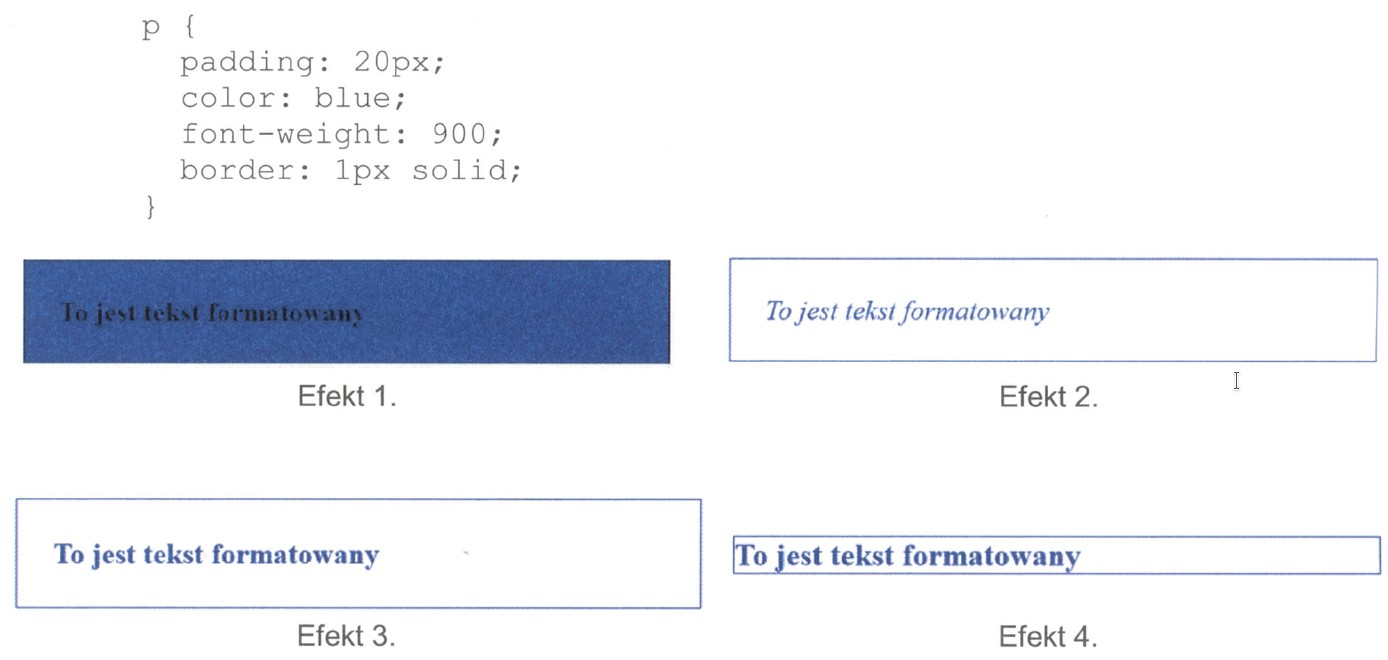

Który z akapitów został sformatowany według podanego stylu, przy założeniu, że pozostałe właściwości akapitu mają wartości domyślne?

Aby zmienić wartość atrybutu elementu opisanego w CSS przy użyciu skryptu JavaScript, należy zastosować następujący zapis

Po uruchomieniu zamieszczonego w ramce skryptu w języku JavaScript, w przeglądarce zostanie wyświetlona wartość:

var a = 5; var b = a--; a *= 3; document.write(a + "," + b);

Jakiego języka można użyć do nawiązania połączenia z bazą MySQL w trakcie tworzenia aplikacji internetowej?

Użytkownik Jan będzie miał możliwość realizacji

GRANT ALL PRIVILEGES ON dane.* TO 'Jan'@'localhost';

Aby uruchomić skrypt JavaScript, potrzebne jest oprogramowanie

Kolor zapisany w modelu RGB(255, 0, 0) to

Jakie polecenie pozwala na kontrolowanie oraz optymalizację bazy danych?

Jaki jest domyślny port dla serwera HTTP?

Instrukcja SQL przedstawiona w formie graficznej

| ALTER TABLE 'miasta' ADD 'kod' text; |

Element lub zestaw elementów, który jednoznacznie identyfikuje każdy pojedynczy rekord w tabeli bazy danych, nazywamy kluczem

Aby przekształcić tekst "ala ma psa" na "ALA MA PSA", należy zastosować funkcję PHP

Podczas walidacji witryn internetowych nie analizuje się

Wskaż metodę biblioteki Math języka JavaScript, która dla parametru x = 2.8 zwróci wartość 2.

Testy aplikacji webowej, których celem jest ocena wydajności aplikacji oraz bazy danych, a także architektury serwera i konfiguracji, określane są mianem testów

Plik cookie utworzony przedstawionym poleceniem PHP:

setcookie("osoba", "Anna Kowalska", time() + (3600 * 24));

Uprawnienia obiektowe, przyznawane użytkownikom serwera bazy danych, mogą umożliwiać lub uniemożliwiać

Jakie z poniższych stwierdzeń poprawnie opisuje zdefiniowaną tabelę?

CREATE TABLE dane (kolumna INTEGER(3));

Podczas wykonywania zapytania można skorzystać z klauzuli DROP COLUMN

Który z zaprezentowanych kodów HTML sformatuje tekst zgodnie z podanym wzorem?

Uwaga: słowo "stacji" jest napisane większą czcionką niż pozostałe wyrazy w tej linijce)

Stoi na stacji lokomotywa ...

W zamieszczonym kodzie PHP, zamiast znaków zapytania powinien być wyświetlony komunikat:

$x = mysql_query('SELECT * FROM mieszkancy');

if (!$x)

echo '??????????????????????';Który z podanych znaczników HTML nie jest używany do formatowania tekstu?

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Częstotliwość próbkowania ma wpływ na

Podaj polecenie SQL, które pozwoli na dodanie kolumny miesiacSiewu do tabeli rośliny znajdującej się w bazie danych

Aby zweryfikować ustawienia w pliku php.ini, można wykonać skrypt PHP, który zawiera polecenie

Czym w relacyjnej bazie danych jest odpowiednik encji?

W systemach bazodanowych, aby przedstawić dane, które spełniają określone kryteria, należy stworzyć

Jakie są wyniki wykonania zapytania SQL?

| SELECT count(*) FROM Uczniowie WHERE srednia=5; |

W języku JavaScript zapisano poniższy fragment kodu. `````` Po uruchomieniu skryptu zmienna x

Po wykonaniu instrukcji języka JavaScript x = Math.ceil(2.4); wartość zmiennej x będzie wynosić

Które z poniższych twierdzeń na temat języków programowania jest FAŁSZYWE?

Skrypt stworzony w języku JavaScript wyznacza cenę promocyjną dla swetrów w barwach: zielonej, niebieskiej (zmienna kolor) przy wydatkach przekraczających 200 zł (zmienna zakupy). Warunek niezbędny do obliczeń powinien być zapisany z użyciem wyrażenia logicznego?

Podczas zapisywania hasła użytkownika w serwisie internetowym (np. w bankowości online), w celu zabezpieczenia go przed ujawnieniem, zazwyczaj stosuje się funkcję

Wykorzystanie definicji stylu CSS spowoduje, że nagłówki drugiego poziomu będą się wyświetlać

| h2 { text-decoration: overline; font-style: italic; line-height: 60px; } |

Dla dowolnego a z zakresu (0,99) celem funkcji napisanej w języku JavaScript jest

function fun(a)

{

for(n=a; n <=100; n++)

document.write(n);

return(n);

}

CAPTCHA to metoda zabezpieczeń stosowana na stronach WWW, która umożliwia