Pytanie 1

Pojęcie krotka odpowiada

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Pojęcie krotka odpowiada

W SQL, aby uniemożliwić stworzenie konta przy wykonywaniu kwerendy CREATE USER, gdy konto już istnieje, można zastosować następującą składnię

W relacyjnym modelu danych, krotki definiuje się jako

Jakie narzędzie pozwala na zaimportowanie pliku z danymi SQL do bazy danych MySQL?

W systemie bazy danych dotyczącej pojazdów, pole kolor w tabeli samochody może przyjmować wartości tylko z listy lakier. Aby zrealizować połączenie między tabelami samochody a lakier przez relację, należy użyć kwerendy

Którą kwerendę należy wykonać, aby zaktualizować wszystkim rekordom z tabeli pracownicy wartość w kolumnie plec na K, przyjmując na potrzeby zadania, że każde imię żeńskie kończy się literą a?

Jaką funkcję SQL można uznać za nieprzyjmującą argumentów?

Elementem wykorzystywanym w bazie danych do podsumowywania, prezentowania oraz drukowania danych jest

Aby przedstawić dane w bazach danych, które spełniają określone kryteria, należy stworzyć

Element lub grupa elementów, która w jednoznaczny sposób identyfikuje każdy pojedynczy rekord w tabeli w bazie danych, nazywa się kluczem

Które z poniższych stwierdzeń na temat klucza głównego jest prawdziwe?

W tabeli mieszkancy znajdują się różne dane. Aby przefiltrować jedynie mieszkańców, którzy mają przypisaną dzielnicę = 1, stworzono dla uproszczenia działania wirtualną tabelę (widok) poprzez zastosowanie kwerendy

W języku SQL aby zmodyfikować dane w tabeli, należy posłużyć się poleceniem

W SQL, aby dodać nowy wiersz do bazy danych, należy użyć polecenia

Jak nazywa się metoda udostępniania bazy danych w programie Microsoft Access, która dotyczy wszystkich obiektów bazy umieszczonych na dysku sieciowym i wykorzystywanych jednocześnie przez kilku użytkowników?

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w języku SQL pozwala na

Jakie polecenie pozwala na dodanie kolumny zadaniekompletne do tabeli zadania?

Fragment kodu SQL wskazuje, że klucz obcy

… FOREIGN KEY (imie) REFERENCES obiekty (imiona) …

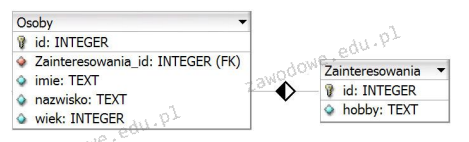

Tabele Osoby oraz Zainteresowania są połączone relacją jeden do wielu. Jakie zapytanie SQL należy użyć, aby w oparciu o tę relację poprawnie wyświetlić imiona i odpowiadające im hobby?

Jak można utworzyć kopię zapasową bazy danych MySQL?

Obejrzyj tabelę mieszkań, która zawiera kolumny: adres, metraż, ile_pokoi, standard, status, cena. Wykonanie poniższej kwerendy SQL SELECT spowoduje wyświetlenie:

| SELECT metraz, cena FROM mieszkania WHERE ile_pokoi > 3; |

Jakie mechanizmy przydzielania zabezpieczeń, umożliwiające wykonywanie działań na bazie danych, są związane z tematyką zarządzania kontami, użytkownikami oraz ich uprawnieniami?

Jaką rolę pełni funkcja PHP o nazwie mysql_select_db()?

W systemie baz danych MySQL komenda CREATE USER pozwala na

Relacja wiele-do-wielu w bazach danych występuje pomiędzy tabelami, gdy

Które zapytanie MySQL należy użyć, aby usunąć jedynie pracowników, którzy zarabiają nie mniej niż 500 i nie więcej niż 1000 zł oraz ich miejsce pracy zawiera frazę tx

Przedstawione polecenie SQL nadaje użytkownikowi adam@localhost prawa:

GRANT SELECT, INSERT, UPDATE, DELETE ON klienci TO adam@localhost

Jak można zweryfikować spójność danych w bazie MySQL?

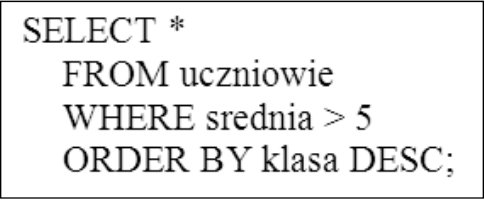

W jaki sposób zostanie uporządkowana lista, stworzona z wszystkich kolumn tabeli uczniowie, zawierająca uczniów z średnią powyżej 5, która zostanie zwrócona jako rezultat przedstawionego zapytania?

Jaką wartość uzyska zmienna x po wykonaniu kodu PHP zaprezentowanego w ramce?

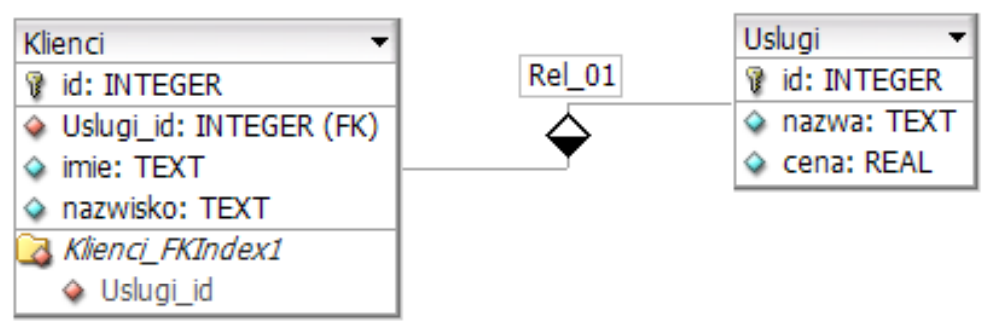

Z przedstawionych tabel Klienci i Uslugi należy wybrać jedynie imiona klientów oraz odpowiadające im nazwy usług, które są droższe niż 10 zł. Kwerenda wybierająca te dane ma postać

Z ilustracji można odczytać, że użytkownik bazy danych posiada uprawnienia do:

Jaką wartość uzyska zmienna x po wykonaniu poniższego kodu PHP?

mysqli_query($db, "DELETE FROM produkty WHERE status < 0"); $x = mysqli_affected_rows($db);

ALTER TABLE transport MODIFY COLUMN rok_produkcji INT;Wykonanie powyższej kwerendy SQL w bazie MySQL spowoduje:

W bazie danych wykonano poniższe polecenia dotyczące uprawnień użytkownika adam:

GRANT ALL PRIVILEGES ON klienci TO adam;Po wykonaniu tych instrukcji użytkownik adam uzyska dostęp do:

REVOKE SELECT, INSERT, UPDATE ON klienci FROM adam;

W teorii relacji operacja selekcji polega na

Wynikiem realizacji kwerendy

SELECT sezon, SUM(liczba_dn) FROM rezerwacje GROUP BY sezon;na podstawie poniższej tabeli rezerwacje jest:

Dostosowanie wyglądu strony dla konkretnego użytkownika i jego identyfikacja w serwisie są możliwe dzięki systemowi

Podane zapytanie SQL przyznaje użytkownikowi adam@localhost uprawnienia:

| GRANT SELECT, INSERT, UPDATE, DELETE ON klienci TO adam@localhost |

Systemem zarządzania wersjami w projekcie programistycznym, który działa w trybie rozproszonym, jest