Pytanie 1

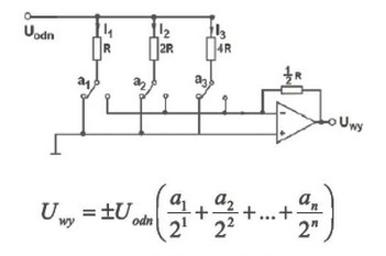

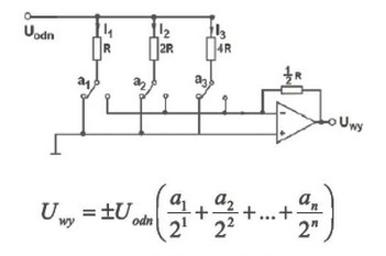

Która sekwencja została podana na wejście przetwornika C/A,jeżeli na wyjściu przetwornika otrzymano napięcieUwy = 3 V przy napięciu odniesienia Uodn =-4V ?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Która sekwencja została podana na wejście przetwornika C/A,jeżeli na wyjściu przetwornika otrzymano napięcieUwy = 3 V przy napięciu odniesienia Uodn =-4V ?

Na rysunku przedstawiony jest nagłówek

Komutacja kanałów to proces polegający na

Jak powstaje sygnał dyskretny?

W jakiej technologii telekomunikacyjnej występuje podstawowy dostęp do sieci składający się z dwóch cyfrowych kanałów transmisyjnych B, każdy o prędkości 64 kb/s oraz jednego cyfrowego kanału sygnalizacyjnego D o przepustowości 16 kb/s?

Jakie jest natężenie ruchu telekomunikacyjnego w ciągu doby na jednej linii, jeśli jest ona używana przez 12 h?

Jakie są zadania bloku MSC w sieci GSM?

Modulacja PCM (Pulse Code Modulation) jest wykorzystywana do przedstawiania

W europejskiej plezjochronicznej strukturze cyfrowej PDH sygnał E3 powstaje w wyniku zwielokrotnienia

Jakie medium transmisyjne gwarantuje największy zasięg sygnału?

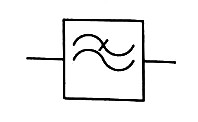

Urządzenie na obudowie którego znajduje się symbol przedstawiony na rysunku

Błąd, który występuje przy przypisywaniu wartości sygnału analogowego do określonych przedziałów ciągłych w formie cyfrowej, nosi nazwę błąd

W systemie GPON (Gigabit Passive Optical Networks) maksymalne wartości przepustowości są ustalone dla połączeń.

Na terenie osiedla znajduje się czterech dostawców telewizji kablowej, oferujących również szerokopasmowy dostęp do Internetu i telefonię cyfrową. Korzystając z tabeli wskaż najtańszego dostawcę.

| Dostawca | Pakiet telewizyjny | Internet | Pakiet telefoniczny |

|---|---|---|---|

| D1 | 30 zł | 50 zł | 40 zł |

| D2 | 60 zł | 40 zł | 60 zł |

| D3 | 50 zł | 30 zł | 50 zł |

| D4 | 90 zł | 20 zł | 30 zł |

Jak nazywa się procedura, która weryfikuje kluczowe komponenty komputera podczas jego uruchamiania?

Jaki typ modulacji łączy w sobie modulację amplitudy oraz fazy?

Podstawową miarą przepływności w medium transmisyjnym jest ilość

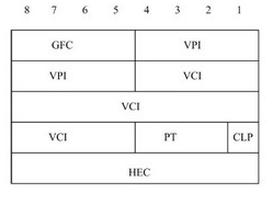

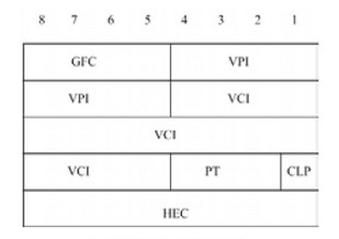

Jakie są długości nagłówka oraz pola informacyjnego komórki w standardzie ATM (Asynchronous Transfer Mode)?

Jaką maksymalną przepływność osiąga system ISDN z pierwotnym dostępem PRA przeznaczony dla użytkowników końcowych?

Jaką liczbę punktów komutacyjnych posiada pojedynczy komutator prostokątny z pełnym dostępem, mający 8 wejść i 4 wyjścia?

Standardy 802.11 b oraz g dzielą dostępne pasmo na nakładające się kanały, których częstotliwości środkowe różnią się o 5 MHz. Zgodnie z ETSI w Europie można wyróżnić takie kanały

Rysunek przedstawia nagłówek

Umożliwienie użycia fal nośnych o identycznych częstotliwościach w komórkach sieci telefonii komórkowej, które nie sąsiedzą ze sobą, stanowi przykład zastosowania zwielokrotnienia

Który adres IPv4 nie jest adresem prywatnym w klasie B?

Aby zapobiec pętli sieciowej w topologii sieci LAN, używa się protokołu

Sygnał wykorzystywany w procesie modulacji określa się mianem sygnału

Rysunek przedstawia złącze światłowodowe typu

Jakie rodzaje zakończeń sieciowych ISDN są oferowane przez operatora sieci?

Które z elementów półprzewodnikowych nie mają złączy?

Przedstawiony symbol graficzny często spotykany na schematach blokowych urządzeń elektronicznych sieci teleinformatycznych jest oznaczeniem

W jakiej macierzy dyskowej sumy kontrolne są umieszczane na ostatnim dysku?

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

Celem wizowania anten kierunkowych jest

W jakich miarach określa się natężenie ruchu w sieciach telekomunikacyjnych?

Średnica rdzenia włókna światłowodowego o jednomodowej strukturze mieści się w zakresie

Aby zapewnić prawidłowe funkcjonowanie urządzeń w serwerowni, konieczne jest dostarczenie powietrza o takich parametrach:

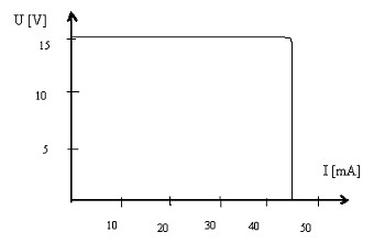

Na rysunku zamieszczono charakterystykę

Co oznacza zapis 2B1Q na zakończeniu sieciowym u abonenta?

Który kabel jest przedstawiony na rysunku?

Możliwość używania fal nośnych o identycznych częstotliwościach w komórkach systemu telefonii komórkowej, które nie sąsiadują ze sobą, stanowi przykład zastosowania zwielokrotnienia