Pytanie 1

Pole autor w tabeli ksiazka jest:

CREATE TABLE ksiazka (

id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY,

tytul VARCHAR(200),

autor SMALLINT UNSIGNED NOT NULL,

CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id)

);

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Pole autor w tabeli ksiazka jest:

CREATE TABLE ksiazka (

id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY,

tytul VARCHAR(200),

autor SMALLINT UNSIGNED NOT NULL,

CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id)

);

Jaki selektor stylizuje akapity tekstu z klasą tekst oraz element blokowy z identyfikatorem obrazki?

Semantyczny znacznik sekcji języka HTML 5 przeznaczony do umieszczenia stopki strony WWW to

W programie napisanym w języku C++ należy wczytać zmienną całkowitą o nazwie liczba i wyświetlić ją tylko w przypadku, gdy przyjmuje trzycyfrowe wartości parzyste. Instrukcja warunkowa, która to sprawdza, powinna być oparta na wyrażeniu logicznym

Osobistym środkiem ochrony dla oczu i twarzy może być

W relacyjnym modelu baz danych, termin krotka odnosi się do

W języku HTML, aby połączyć w pionie dwie sąsiadujące komórki w kolumnie tabeli, należy użyć atrybutu

Podstawowym celem korzystania z edytora WYSIWYG jest

Używając komendy BACKUP LOG w MS SQL Server, można

$liczba = 10;

while($liczba<50){

echo "$liczba";

$liczba=$liczba+5;

}

Jakie liczby zostaną wyświetlone w wyniku działania tej pętli w języku PHP?

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

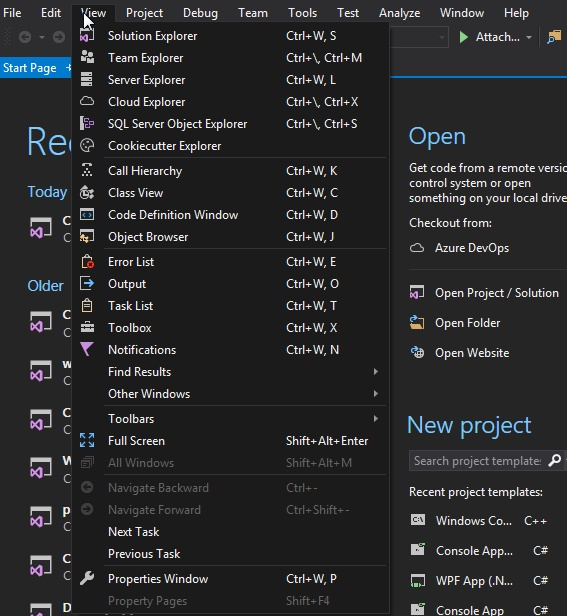

W danym środowisku programistycznym, aby uzyskać dostęp do listy błędów składniowych po nieudanej kompilacji, należy użyć kombinacji klawiszy

Jak nazywa się domyślny plik konfiguracyjny dla serwera Apache?

Jaką rolę pełni funkcja PHP o nazwie mysql_select_db()?

W języku SQL do grupy operacji DCL (ang. Data Control Language) należą polecenia:

Jakie oznaczenie w języku PHP wskazuje na komentarz wieloliniowy?

Badania dotyczące skalowalności oprogramowania mają na celu sprawdzenie, czy aplikacja

Tabela faktury w bazie danych zawiera pola: numer, data, id_klienta, wartość oraz status. Każdego dnia tworzony jest raport dotyczący faktur z dnia bieżącego. Zawiera on jedynie numery oraz wartości faktur. Która z poniższych kwerend SQL pozwoli na wygenerowanie tego raportu?

Język JavaScript wspiera

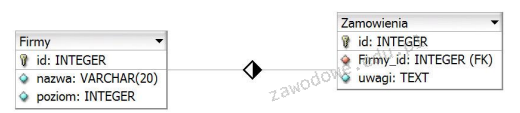

Tabele: Firmy oraz Zamówienia są ze sobą powiązane relacją jeden do wielu. Aby uzyskać tylko identyfikatory zamówień wraz z odpowiadającymi im nazwami firm dla przedsiębiorstw, których poziom wynosi 4, należy użyć polecenia

Zmienna zadeklarowana w C++ jako double x*; to

W języku PHP do zmiennej a przypisano tekst, w którym słowo Kowalski pojawia się wielokrotnie. Aby jednym poleceniem zamienić wszystkie wystąpienia słowa Kowalski na słowo Nowak, trzeba użyć polecenia

Jaką czynność należy wykonać przed zrobieniem kopii zapasowej danych w MySQL?

W języku JavaScript zapis w ramce oznacza, że x=przedmiot.nazwa);

Ile razy wykona się poniższa pętla napisana w języku PHP, przy założeniu, że zmienna kontrolna nie jest zmieniana w jej wnętrzu?

for ($i = 0; $i <= 10; $i+=2) { ... }

Który z typów relacji wymaga stworzenia tabeli pośredniej, która łączy klucze główne obu tabel?

Globalne zmienne do przechowywania informacji o ciasteczkach oraz sesjach: $_COOKIE oraz $_SESSION stanowią część języka

Zdarzenie JavaScript, które jest wywoływane po pojedynczym kliknięciu dowolnego elementu na stronie, określa się jako

Aby posortować listę uczniów według daty urodzenia w bazie danych, jakie polecenie należy zastosować?

Jakim słowem kluczowym można zestawić wyniki dwóch zapytań SELECT, które operują na różnych tabelach, aby utworzyć jeden zbiór danych?

Jaką rolę pełni funkcja PHP o nazwie mysql_num_rows()?

W poleceniu CREATE TABLE zastosowanie klauzuli PRIMARY KEY przy definiowaniu kolumny tabeli spowoduje, że ta kolumna stanie się

Przed przystąpieniem do tworzenia kopii zapasowej bazy danych, aby była ona poprawna i zdatna do późniejszego przywrócenia, konieczne jest sprawdzenie

Który z typów formatów oferuje największą kompresję pliku dźwiękowego?

Przy założeniu, że nie istnieją inne definicje, jakie skutki będzie miało poniższe formatowanie CSS?

| <style> td {padding: 30px; } </style> … <td style="padding: 10px;">Anna</td> <td>Ewa</td> |

Wskaż, na czym polega błąd w kodzie napisanym w języku C++.

char str1[30] = 'Ala ma kota'; printf("%s", str1);

Jakie imiona spełniają warunki klauzuli LIKE w zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

W CSS, aby ustawić wcięcie pierwszej linii akapitu na 30 pikseli, należy użyć następującego zapisu

W HTML-u, aby umieścić animację FLASH w formacie .swf na stronie internetowej, należy skorzystać ze znacznika

Aby graficznie tworzyć strony internetowe, należy skorzystać z.