Pytanie 1

Jakie prawa: CREATE, ALTER, DROP zostały użyte w poleceniu GRANT?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jakie prawa: CREATE, ALTER, DROP zostały użyte w poleceniu GRANT?

Programista stworzył pętlę w języku C++ mającą na celu obliczenie wartości 5! (5! = 1 * 2 * 3 * 4 * 5). Niestety, popełnił błąd logiczny polegający na tym, że

| int a = 1; for (int i = 1; i < 5; i++) { a = a * i; } cout << a; |

W języku PHP zmienna o nazwie $_SESSION przechowuje

Integralność referencyjna w relacyjnych bazach danych wskazuje, że

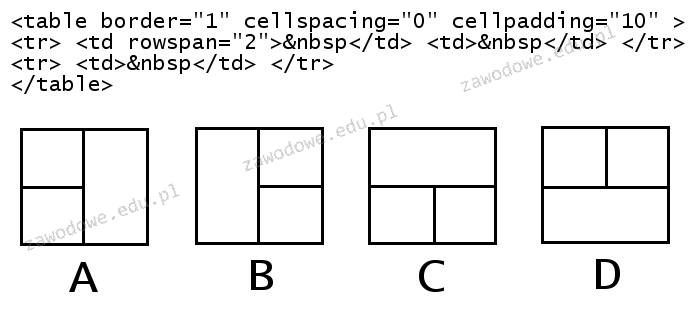

Funkcja colspan umożliwia łączenie komórek tabeli w układzie poziomym, natomiast rowspan w układzie pionowym. Która z poniższych tabel odpowiada fragmentowi kodu w języku HTML?

DOM oferuje metody oraz właściwości, które w języku JavaScript umożliwiają

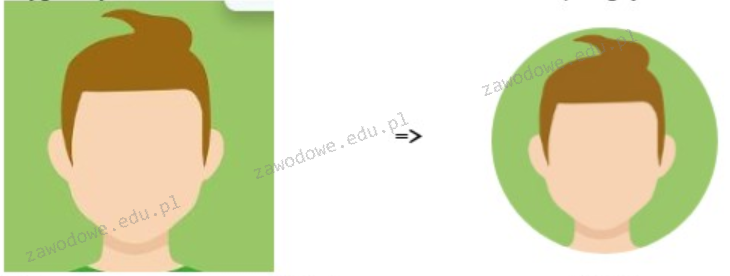

Wskaż styl CSS za pomocą, którego uzyskano przedstawiony efekt

| | | |

Znacznik <s> w HTML generuje

Czego nie należy robić, aby zabezpieczyć serwer bazy danych przed atakami hakerów?

W aplikacji PHP, która zarządza bazą danych, aby uzyskać numer błędu oraz jego opis po dokonaniu jakiejkolwiek operacji, jakie funkcje powinny być wykorzystane?

Jakie dane zostaną wyświetlone po wykonaniu podanych poleceń?

bool gotowe = true; cout << gotowe;

Instrukcja w języku JavaScript

var napis1 = new napisy();ma na celu

Jaką wartość wyświetli się po uruchomieniu poniższego kodu JavaScript? ```javascript document.write(Math.round(4.51) + Math.pow(2, 3)); ```

Kolumna, która pełni funkcję klucza głównego w tabeli, powinna

Tabela samochody zawiera poniższe rekordy.

| id | klasa_id | marka | model | rocznik |

|---|---|---|---|---|

| 1 | 1 | ford | ka | 2017 |

| 2 | 2 | seat | toledo | 2016 |

| 3 | 3 | opel | zafira | 2018 |

| 4 | 2 | fiat | 500X | 2018 |

| 5 | 3 | opel | insignia | 2017 |

SELECT model FROM samochody WHERE rocznik > 2017 AND marka = "opel";

Które wyrażenie należy wstawić w miejsce ??? w pętli zapisanej w języku C++, aby zostały wyświetlone jedynie elementy tablicy tab

int tab[6];

for (int i = 0; ???; i++)

cout << tab[i];

Ile razy wykona się poniższa pętla napisana w języku PHP, przy założeniu, że zmienna kontrolna nie jest zmieniana w jej wnętrzu?

for ($i = 0; $i <= 10; $i+=2) { ... }

Rozważ tabelę pracownicy. Jakie jest polecenie MySQL, które usuwa wszystkie wpisy z tabeli, gdzie pole rodzaj_umowy jest puste?

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Wskaż konstrukcję pętli w języku JavaScript, która wyświetli sześć kolejnych liczb parzystych

W CSS zapisano stylizację ```css p > i {color: blue} ``` oznacza to, że kolorem niebieskim zostanie wyświetlony

W bazie danych dotyczącej pojazdów pole kolor w tabeli samochody może mieć wartości jedynie z definicji lakier. Aby nawiązać relację między tabelami samochody a lakier, należy użyć kwerendy

Naciśnięcie przycisku o nazwie "niebieski" spowoduje uruchomienie podanego kodu JavaScript. Jaki będzie rezultat jego działania?

W CSS, stosowanie poniższego kodu na stronie z kilkoma akapitami, gdzie każdy składa się z kilku linijek, spowoduje, że

| p::first-line { font-size: 150%; } |

Które z poniższych formatowań nie jest zapisane w języku CSS?

<script> var imiona = ["Ala", "Ola", "Ela", ""]; tymczasowa=imiona.length; </script>Przedstawiony kod JavaScript powoduje przypisanie do zmiennej tymczasowa wartości:

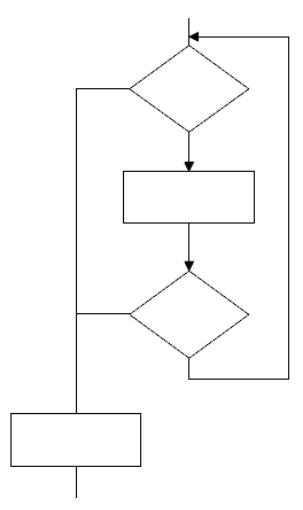

W analizowanym fragmencie algorytmu wykorzystano

Do uruchomienia kodu napisanego w języku PHP konieczne jest posiadanie w systemie

Który atrybut należy dodać do znacznika <video>, aby wyciszyć dźwięk odtwarzanego w przeglądarce filmu?

<video> <source src="film.mp4" type="video/mp4"> </video>

Podaj dwa sposoby ochrony bazy danych Microsoft Access?

Jakie obiekty w bazie danych służą do podsumowywania, prezentacji oraz drukowania danych?

W JavaScript poprawnie zdefiniowana zmienna to

Celem testów wydajnościowych jest ocena

Jaki atrybut powinien zostać umieszczony w miejscu trzech kropek w znaczniku HTML5 <blockquote>, aby wskazać źródło cytatu?

Dla jakich nazwisk użyta w zapytaniu klauzula LIKE jest poprawna?

| SELECT imie FROM mieszkancy WHERE imie LIKE '_r%'; |

Element lub grupa elementów, która w jednoznaczny sposób identyfikuje każdy pojedynczy rekord w tabeli w bazie danych, nazywa się kluczem

Funkcją w PHP, która służy do tworzenia ciasteczek, jest

Aby obraz dodany za pomocą kodu HTML był zrozumiały dla programów wspierających osoby niewidome, konieczne jest zdefiniowanie atrybutu

W CSS wprowadzono formatowanie

p > i {color: blue} Co oznacza, że tekst zapisany będzie w kolorze niebieskim

Jaką wartość przyjmie zmienna $a po wykonaniu poniższej sekwencji poleceń w języku PHP?

$a = 1; $a++; $a += 10; --$a;