Pytanie 1

Jakie jest rozgłoszeniowe IP dla urządzenia o adresie 171.25.172.29 z maską 255.255.0.0?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Jakie jest rozgłoszeniowe IP dla urządzenia o adresie 171.25.172.29 z maską 255.255.0.0?

Jaką kwotę trzeba będzie zapłacić za wymianę karty graficznej w komputerze, jeśli koszt karty wynosi 250 zł, czas wymiany to 80 minut, a cena za każdą rozpoczętą roboczogodzinę to 50 zł?

Jaką fizyczną topologię sieci komputerowej przedstawiono na załączonym rysunku?

W komunikacie o błędzie w systemie, informacja przedstawiana w formacie heksadecymalnym oznacza

IMAP jest protokołem do

Komputer ma podłączoną mysz bezprzewodową, a kursor podczas pracy nie porusza się płynnie, „skacze” po ekranie. Przyczyną usterki urządzenia może być

Administrator systemu Linux wydał komendę mount /dev/sda2 /mnt/flash. Co to spowoduje?

Prawo majątkowe twórcy dotyczące oprogramowania komputerowego

Do serwisu komputerowego przyniesiono laptopa, którego matryca wyświetla obraz w bardzo słabej jakości. Dodatkowo obraz jest znacząco ciemny i widoczny jedynie z niewielkiej odległości. Co może być przyczyną tej usterki?

Jak brzmi nazwa profilu użytkownika w systemie Windows, który jest zakładany podczas pierwszego logowania do komputera i zapisany na lokalnym dysku twardym, a wszelkie jego modyfikacje odnoszą się wyłącznie do maszyny, na której zostały przeprowadzone?

Komputer wyposażony w BIOS firmy Award wygenerował komunikat o treści Primary/Secondary master/slave hard disk fail. Komunikat ten może oznaczać konieczność wymiany

Która z grup w systemie Windows Serwer dysponuje najmniejszymi uprawnieniami?

Karta sieciowa przedstawiona na ilustracji jest w stanie przesyłać dane z maksymalną szybkością

Wykonanie polecenia net localgroup w systemie Windows spowoduje

Na fotografii ukazana jest pamięć o 168 stykach

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Internet Relay Chat (IRC) to protokół wykorzystywany do

Licencja grupowa na oprogramowanie Microsoft należy do typu

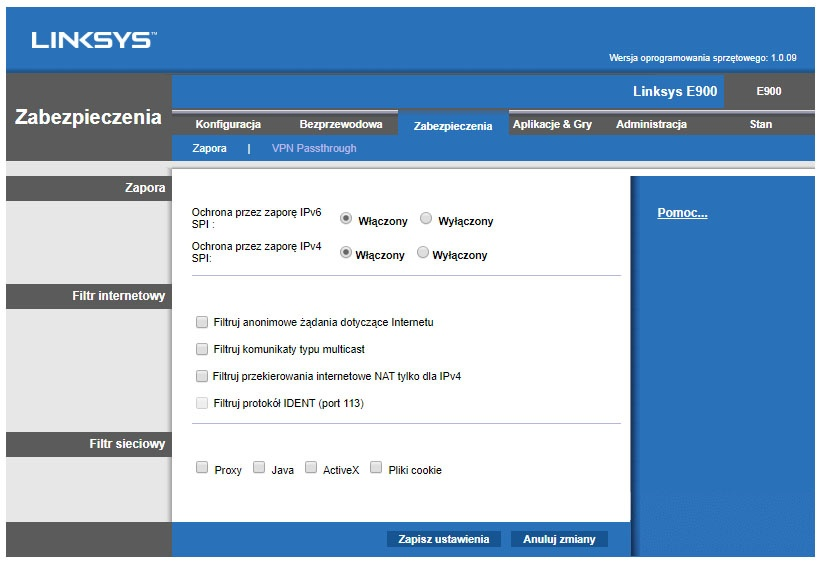

Na ilustracji przedstawiono okno konfiguracji rutera. Wskaż opcję, która wpływa na zabezpieczenie urządzenia przed atakami DDoS.

Liczby 1001 i 100 w wierszu pliku /etc/passwd reprezentują

W systemie Linux prawa dostępu do katalogu są ustawione w formacie rwx--x--x. Jaką liczbę odpowiadają tę konfigurację praw?

Komputer jest połączony z myszą bezprzewodową, a kursor w trakcie używania nie porusza się płynnie, tylko "skacze" po ekranie. Możliwą przyczyną awarii urządzenia może być

Aby przywrócić poprawne wersje plików systemowych w systemie Windows, wykorzystuje się narzędzie

Jaka jest maska dla adresu IP 192.168.1.10/8?

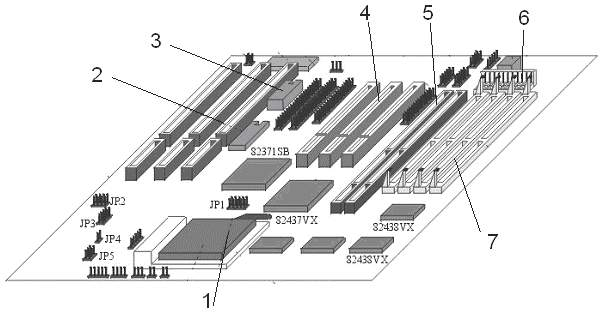

Na schemacie płyty głównej port PCI oznaczony jest numerem

Polecenie chmod +x test

Po uruchomieniu komputera, procedura POST wskazuje 512 MB RAM. Natomiast w ogólnych właściwościach systemu operacyjnego Windows wyświetla się wartość 480 MB RAM. Jakie są powody tej różnicy?

W systemie Linux, jakie polecenie służy do zmiany hasła użytkownika?

Jak nazywa się pamięć podręczna?

Na ilustracji zaprezentowano porty, które są częścią karty

Rejestry procesora są resetowane poprzez

Które z kont nie jest wbudowanym kontem w systemie Windows XP?

Systemy operacyjne należące do rodziny Linux są dystrybuowane na mocy licencji

NAT64 (Network Address Translation 64) to proces, który dokonuje mapowania adresów

Litera S w protokole FTPS odnosi się do zabezpieczania danych przesyłanych poprzez

Narzędziem wbudowanym w systemie Windows, wykorzystywanym do diagnozowania problemów związanych z działaniem animacji w grach lub odtwarzaniem filmów, jest

Jakie miejsce nie jest zalecane do przechowywania kopii zapasowej danych z dysku twardego komputera?

W klasycznym adresowaniu, adres IP 74.100.7.8 przynależy do

Partycja w systemie Linux, która tymczasowo przechowuje dane w przypadku niedoboru pamięci RAM, to

W sieciach bezprzewodowych Ad-Hoc (Independent Basic Service Set) wykorzystywana jest fizyczna struktura