Pytanie 1

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

Na ilustracji przedstawiono diagram funkcjonowania

Na zamieszczonym zdjęciu widać

Na ilustracji zaprezentowano graficzny symbol

Elementem, który umożliwia wymianę informacji pomiędzy procesorem a magistralą PCI-E, jest

Jakie urządzenie sieciowe reprezentuje ten symbol graficzny?

Minimalna ilość pamięci RAM wymagana dla systemu operacyjnego Windows Server 2008 wynosi przynajmniej

Do serwisu komputerowego przyniesiono laptopa, którego matryca wyświetla obraz w bardzo słabej jakości. Dodatkowo obraz jest znacząco ciemny i widoczny jedynie z niewielkiej odległości. Co może być przyczyną tej usterki?

Wtyczka zaprezentowana na fotografie stanowi element obwodu elektrycznego zasilającego

Kopie listy kontaktów telefonu można odzyskać z pliku o rozszerzeniu

Urządzenie, które pozwala komputerom na bezprzewodowe łączenie się z siecią komputerową przewodową, to

Kiedy w komórce arkusza MS Excel zamiast liczb wyświetlają się znaki ########, to przede wszystkim należy zweryfikować, czy

Gdy system operacyjny laptopa działa normalnie, na ekranie wyświetla się komunikat o konieczności sformatowania wewnętrznego dysku twardego. Może to sugerować

Który z podanych adresów IPv4 należy do kategorii B?

Zgodnie z aktualnymi przepisami BHP, odległość oczu od ekranu monitora powinna wynosić

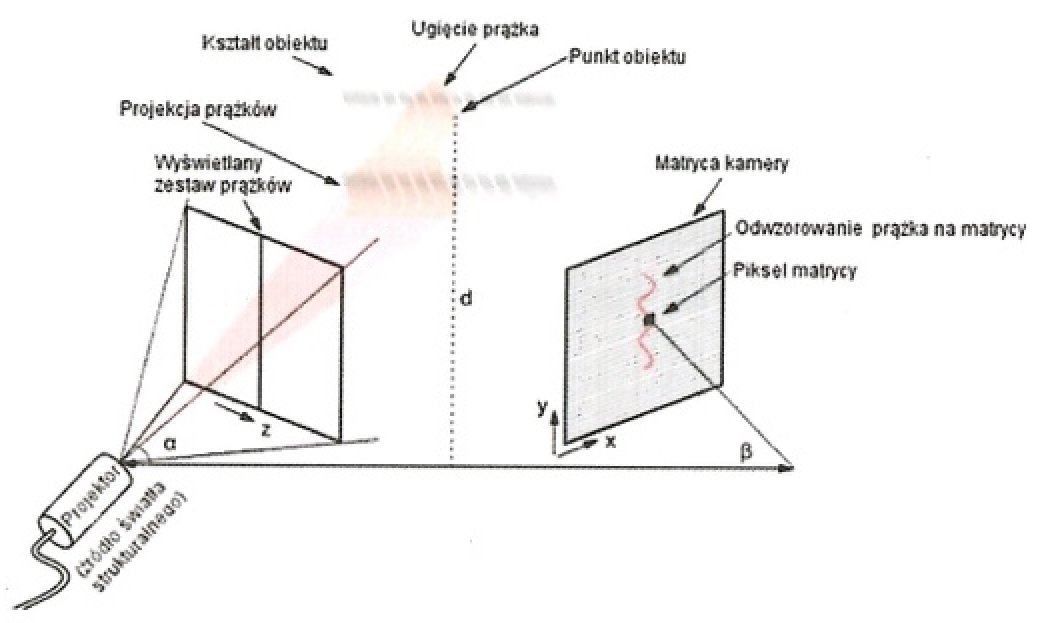

Zaprezentowany diagram ilustruje zasadę funkcjonowania skanera

Jakie oprogramowanie dostarcza najwięcej informacji diagnostycznych na temat procesora CPU?

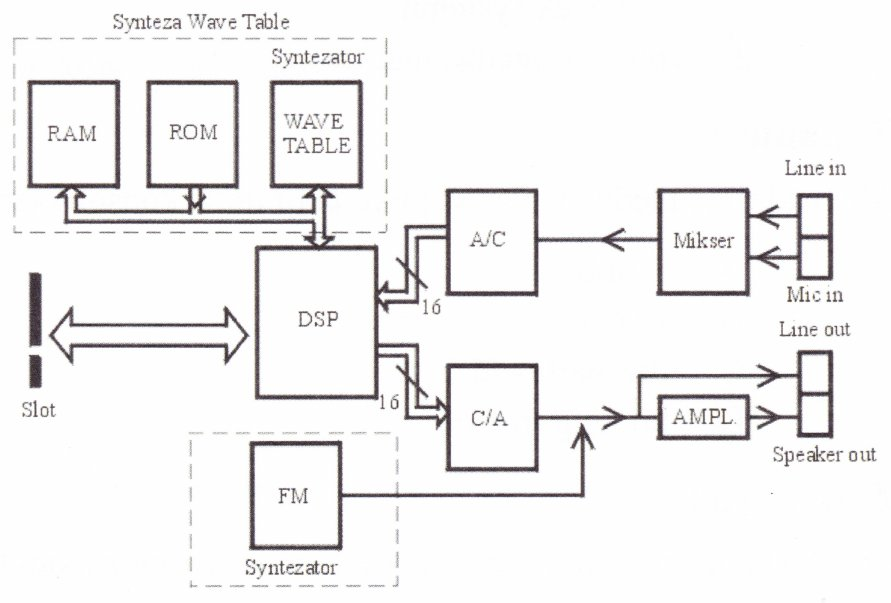

Na zdjęciu widać kartę

AES (ang. Advanced Encryption Standard) to standard szyfrowania, który?

Jakie urządzenie można kontrolować pod kątem parametrów za pomocą S.M.A.R.T.?

Na 16 bitach możemy przechować

Jakie będą łączne wydatki na wymianę karty graficznej w komputerze, jeżeli nowa karta kosztuje 250 zł, czas wymiany wynosi 80 minut, a każda rozpoczęta robocza godzina to koszt 50 zł?

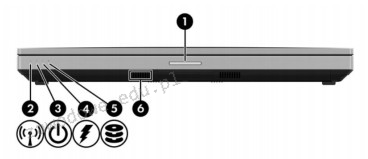

Na ilustracji zaprezentowane jest oznaczenie sygnalizacji świetlnej w dokumentacji technicznej laptopa. Podaj numer kontrolki, która świeci się w czasie ładowania akumulatora?

Jakie są prędkości przesyłu danych w sieciach FDDI (ang. Fiber Distributed Data Interface) wykorzystujących technologię światłowodową?

Aby skonfigurować wolumin RAID 5 na serwerze, wymagane jest minimum

W celu zbudowania sieci komputerowej w danym pomieszczeniu wykorzystano 25 metrów kabli UTP, 5 gniazd RJ45 oraz odpowiednią liczbę wtyków RJ45 potrzebnych do stworzenia 5 kabli połączeniowych typu patchcord. Jaki jest całkowity koszt zastosowanych materiałów do budowy sieci? Ceny jednostkowe materiałów są przedstawione w tabeli.

| Material | Jednostka miary | Cena |

|---|---|---|

| Skrętka UTP | m | 1 zł |

| Gniazdo RJ45 | szt. | 10 zł |

| Wtyk RJ45 | szt. | 50 gr |

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jaką maksymalną prędkość przesyłania danych osiągają urządzenia zgodne ze standardem 802.11g?

Skaner, który został przedstawiony, należy podłączyć do komputera za pomocą złącza

Co oznacza standard 100Base-T?

Zamiana baterii jest jedną z czynności związanych z użytkowaniem

Obudowa oraz wyświetlacz drukarki fotograficznej są bardzo zabrudzone. W celu ich oczyszczenia, należy zastosować

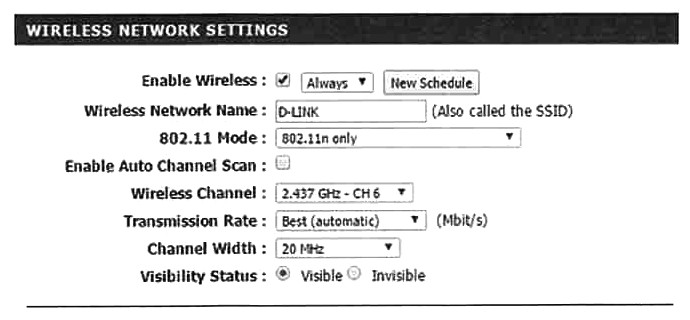

Który z parametrów w ustawieniach punktu dostępowego jest odpowiedzialny za login używany podczas próby połączenia z bezprzewodowym punktem dostępu?

Które medium transmisyjne charakteryzuje się najmniejszym ryzykiem narażenia na zakłócenia elektromagnetyczne przesyłanego sygnału?

Liczba 100110011 zapisana w systemie ósemkowym wynosi

Wskaż tryb operacyjny, w którym komputer wykorzystuje najmniej energii

Aby zapobiec uszkodzeniu sprzętu podczas modernizacji laptopa, która obejmuje wymianę modułów pamięci RAM, należy

ARP (Adress Resolution Protocol) to protokół, który pozwala na przekształcenie adresu IP na

Złącze o rozmiarze ferruli 1,25 to jakie?

Po zainstalowaniu systemu Windows 7 zmieniono konfigurację dysku SATA w BIOS-ie komputera z AHCI na IDE. Przy ponownym uruchomieniu komputera system będzie