Pytanie 1

Co to jest destructuring assignment w JavaScript?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Co to jest destructuring assignment w JavaScript?

Które z poniższych stwierdzeń najlepiej charakteryzuje tablicę asocjacyjną?

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

Jak oddziaływanie monotonnego środowiska pracy może wpłynąć na organizm człowieka?

Co to jest BEM w kontekście CSS?

Dziedziczenie jest używane, gdy zachodzi potrzeba

Który z poniższych wzorców projektowych jest używany do tworzenia pojedynczej instancji klasy w całej aplikacji?

Która z wymienionych kart graficznych oferuje lepszą wydajność w grach komputerowych?

Kolor Pale Green w modelu RGB przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Jakie środowisko deweloperskie jest powszechnie wykorzystywane do produkcji aplikacji webowych w języku Java?

Jaka będzie zawartość zmiennej filteredItems po wykonaniu poniższego kodu?

const items = [ { id: 1, name: 'phone', price: 500 }, { id: 2, name: 'laptop', price: 1000 }, { id: 3, name: 'tablet', price: 750 } ]; const filteredItems = items.filter(item => item.price > 600) .map(item => item.name);

Które z wymienionych opcji wspiera osoby niewidome w korzystaniu z witryn internetowych?

Jakie rozwiązanie jest najbardziej odpowiednie przy projektowaniu aplikacji, która ma funkcjonować na różnych systemach operacyjnych?

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Która z operacji logicznych zwróci wartość "true", gdy obie zmienne są sobie równe?

Jaką rolę odgrywa destruktor w definicji klasy?

Co to jest WebSockets?

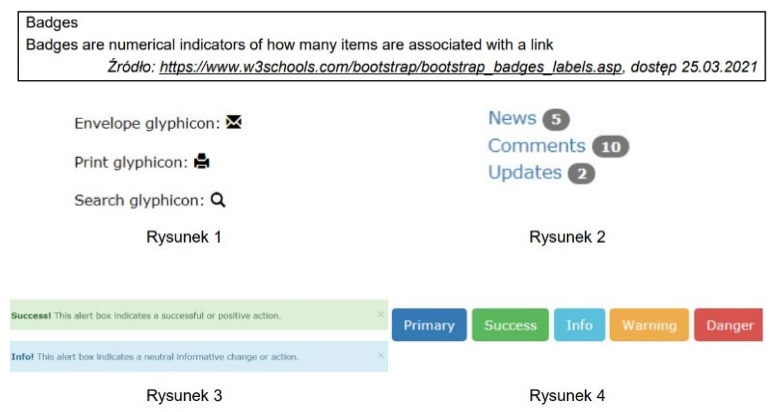

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Jakiego typu funkcja jest tworzona poza klasą, ale ma dostęp do jej prywatnych i chronionych elementów?

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

W zestawieniu przedstawiono doświadczenie zawodowe członków zespołu IT. Osobą odpowiedzialną za stworzenie aplikacji front-end powinna być:

| Pracownik | Znajomość technologii/programów |

|---|---|

| Anna | Inscape, Corel Draw |

| Krzysztof | Angular |

| Patryk | HTML, CSS |

| Ewa | Django, .NET |

Który z wymienionych poniżej przykładów ilustruje prawidłowy szkielet zarządzania wyjątkami w języku C++?

Jakiego kwalifikatora powinno się użyć dla metody, aby umożliwić do niej dostęp jedynie z wnętrza tej klasy oraz klas dziedziczących, a także, by metoda ta nie była dostępna w żadnej funkcji?

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Która z poniższych informacji o pojęciu obiekt jest prawdziwa?

Jakie działanie wykonuje polecenie "git pull"?

Które narzędzie służy do tworzenia makiet interfejsu użytkownika (UI mockups)?

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

Która z poniższych nie jest cechą architektury mikroserwisów?

Jakie jest główne zadanie kontrolera w architekturze MVC (Model-View-Controller)?

Która z poniższych nie jest poprawną metodą HTTP?

Która z poniższych technologii jest używana do tworzenia wykresów i animacji w przeglądarce?

Który z wymienionych typów testów najlepiej ocenia odporność aplikacji na intensywne obciążenie?

Jakie elementy powinny być ujęte w dokumentacji programu?

Jakie metody można wykorzystać do przechowywania informacji o użytkownikach w aplikacji mobilnej na systemie Android?

Programista może wykorzystać framework Angular do realizacji aplikacji:

Co to jest kontener Docker?