Pytanie 1

Jakie języki programowania funkcjonują po stronie serwera?

Wynik: 13/40 punktów (32,5%)

Wymagane minimum: 20 punktów (50%)

Jakie języki programowania funkcjonują po stronie serwera?

Została zaprezentowana tabela o nazwie konta. Aby obliczyć liczbę rejestracji w poszczególnych latach oraz wyświetlić te wartości razem z rokiem rejestracji, należy wykonać zapytanie

SELECT ocena FROM oceny WHERE ocena > 2 ORDER BY ocena;Załóżmy, że istnieje tabela oceny zawierająca kolumny id, nazwisko, imię oraz ocena. Przykładowe zapytanie ilustruje:

Element <meta charset="utf-8"> definiuje metadane odnoszące się do strony internetowej dotyczące

W bazie danych znajduje się tabela ksiazki, która zawiera pola: tytul, id_autora, data_wypoz oraz id_czytelnika. Co dzień generowany jest raport dotyczący książek wypożyczonych w danym dniu, który prezentuje tylko tytuły książek. Która z poniższych kwerend SQL będzie odpowiednia do utworzenia tego raportu?

Głównym zadaniem systemu CMS jest

Która właściwość języka CSS może przyjmować wartości: underline, overline, line-through?

Jednym z rodzajów testów jednostkowych jest badanie ścieżek, które polega na

Przy założeniu, że nie istnieją inne definicje, jakie skutki będzie miało poniższe formatowanie CSS?

| <style> td {padding: 30px; } </style> … <td style="padding: 10px;">Anna</td> <td>Ewa</td> |

Prezentowany fragment dokumentu HTML z użyciem JavaScript spowoduje, że po naciśnięciu przycisku

<img src="obraz1.png"> <img src="obraz2.png" id="id1"> <button onclick="document.getElementById('id1').style.display='none'">Przycisk</button>

Posiadając tabelę zawierającą zwierzeta z kolumnami nazwa, gatunek, gromada, cechy, dlugosc_zycia, aby uzyskać listę nazw zwierząt, które żyją co najmniej 20 lat oraz należą do ssaków, należy wykonać zapytanie:

Funkcja drzewo kontekstowe w edytorze WYSIWYG Adobe Dreamweaver ma na celu

Jakiego języka należy użyć do stworzenia aplikacji internetowej, która działa po stronie klienta?

Baza danych gromadzi dane multimedialne, co wiąże się z koniecznością przechowywania znacznych ilości danych binarnych. Jakiego typu należy użyć dla takich danych?

W MS SQL Server predefiniowana rola o nazwie dbcreator umożliwia użytkownikowi

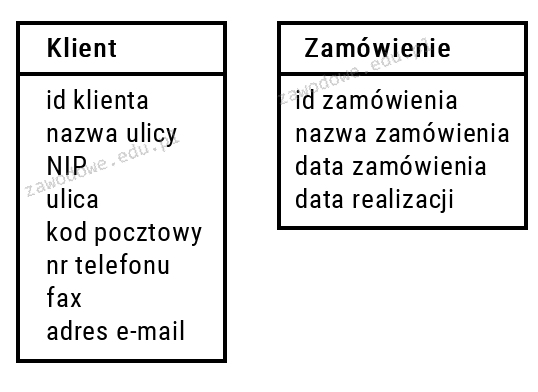

Jaką relację w projekcie bazy danych powinno się ustalić pomiędzy tabelami przedstawionymi na rysunku, przy założeniu, że każdy klient sklepu internetowego złoży co najmniej dwa zamówienia?

Pętla zapisana w języku PHP wstawi do tablicy liczby:

$x = 0; for ($i = 0; $i < 10; $i++) { $tabl[$i] = $x; $x = $x + 10; }

GRANT CREATE, ALTER ON sklep.* TO adam; Zakładając, że użytkownik adam nie dysponował wcześniej żadnymi uprawnieniami, to polecenie SQL przyzna mu prawa jedynie do

Cechy przedstawione w tabeli dotyczą?

|

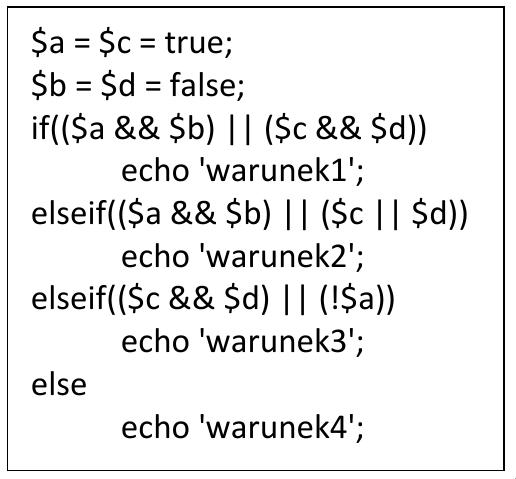

Wynikiem realizacji zamieszczonego kodu PHP jest pokazanie komunikatu

Który składnik języka HTML jest niezbędny, aby uniknąć błędu w walidacji HTML5?

Do jakiego celu służy certyfikat SSL?

Rozmiar grafiki JPEG zamieszczonej na stronie www może wpływać na

Które z poniższych stwierdzeń o językach programowania jest fałszywe?

Funkcja PHP var_dump() wyświetla informację na temat zmiennej: jej typ i wartość. Wynikiem dla przedstawionego fragmentu kodu jest:

$x = 59.85; var_dump($x);

Za pomocą podanego zapytania w tabeli zostanie wykonane

ALTER TABLE nazwa1 ADD nazwa2 DOUBLE NOT NULL;

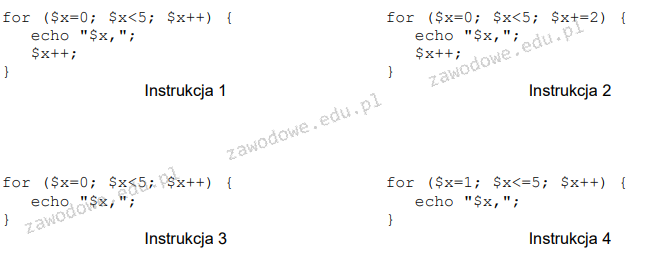

$x = 0; while($x < 5) { echo "$x,"; $x++; } Wskaż instrukcję, która jest funkcjonalnie równoważna dla podanej pętli while w języku PHP.

Jaką czynność należy wykonać przed zrobieniem kopii zapasowej danych w MySQL?

Język HTML oferuje nagłówki, które służą do tworzenia hierarchii zawartości. Te nagłówki występują wyłącznie w zakresie

Jakie uprawnienia są wymagane do tworzenia i przywracania kopii zapasowej bazy danych Microsoft SQL Server 2005 Express?

W języku JavaScript wartość typu boolean może być przedstawiana przez

Jakie mechanizmy są kluczowe dla Systemu Zarządzania Bazą Danych?

Podczas transmisji cyfrowego materiału wideo parametrem, który wpływa na jakość obrazu i dźwięku, jest bitrate. Ta wielkość określa liczbę

W języku SQL zrealizowano polecenia GRANT przedstawione w ramce. Kto uzyska prawo do przeglądania oraz modyfikowania danych?

| GRANT ALL ON frmy TO 'adam'@'localhost'; GRANT ALTER, CREATE, DROP ON frmy TO 'anna'@'localhost'; GRANT SELECT, INSERT, UPDATE ON frmy TO 'tomasz'@'localhost'; |

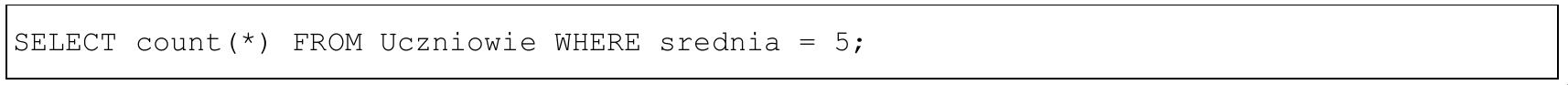

Co uzyskujemy po wykonaniu zapytania SQL?

Zdefiniowano poniższą funkcję w PHP:

function policz($Z) { while($Z < 5) { $Z += 2 * $Z + 1; } return $Z; }Funkcję policz wywołano z wartością argumentu $Z = 1. Jaki rezultat zostanie zwrócony?

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Jaką funkcję w edytorze grafiki rastrowej trzeba wykorzystać, żeby przygotować rysunek do publikacji na stronie tak, aby widoczne było jedynie to, co znajduje się w obrębie ramki?

W celu zmiany struktury tabeli w systemie MySQL trzeba wykonać polecenie

Aby obraz umieszczony za pomocą kodu HTML mógł być rozpoznawany przez programy wspierające osoby niewidome, konieczne jest określenie atrybutu