Pytanie 1

Jakie urządzenie wskazujące działa na podstawie zmian pojemności elektrycznej?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Jakie urządzenie wskazujące działa na podstawie zmian pojemności elektrycznej?

W nagłówku ramki standardu IEEE 802.3, który należy do warstwy łącza danych, znajduje się

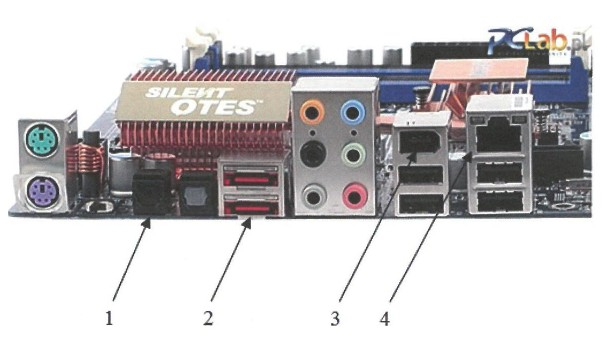

Który z portów na zaprezentowanej płycie głównej umożliwia podłączenie zewnętrznego dysku przez interfejs e-SATA?

Sprzęt sieciowy umożliwiający połączenie pięciu komputerów w tej samej sieci, minimalizując ryzyko kolizji pakietów, to

Programem, który pozwala na zdalne monitorowanie działań użytkownika w sieci lokalnej lub przejęcie pełnej kontroli nad zdalnym komputerem, jest

Jakie narzędzie w systemie Windows pozwala na ocenę wpływu poszczególnych procesów i usług na wydajność procesora oraz na obciążenie pamięci i dysku?

Ile maksymalnie urządzeń, wliczając w nie huby oraz urządzenia końcowe, może być podłączonych do interfejsu USB za pomocą magistrali utworzonej przy użyciu hubów USB?

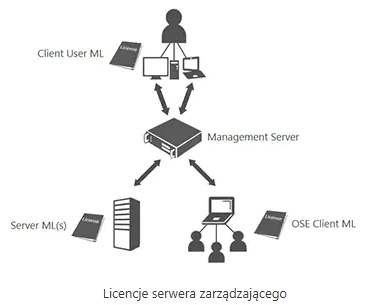

Wskaż model licencjonowania serwera zarządzającego (Management Serwer), oferowanego firmom przez Microsoft, którego schemat przedstawiono na ilustracji.

Jak nazywa się protokół bazujący na architekturze klient-serwer oraz na modelu żądanie-odpowiedź, który jest używany do transferu plików?

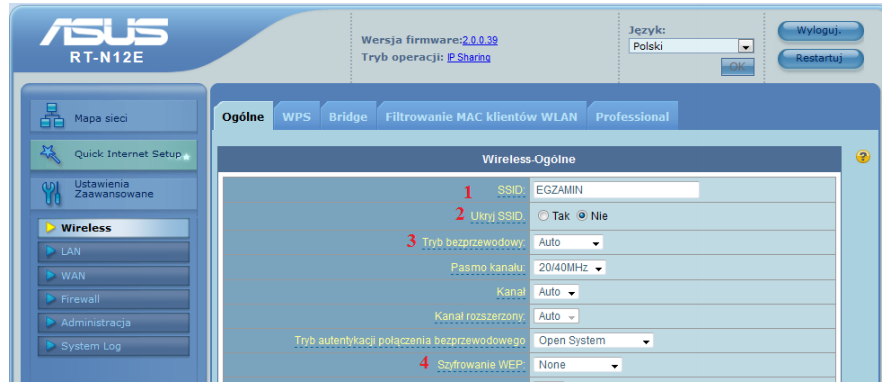

Aby zablokować widoczność identyfikatora sieci Wi-Fi, konieczne jest dokonanie zmian w ustawieniach rutera w sekcji oznaczonej numerem

Jaką zmianę sygnału realizuje konwerter RAMDAC?

Jaki typ zabezpieczeń w sieciach WiFi oferuje najwyższy poziom ochrony?

W hierarchicznym modelu sieci, komputery należące do użytkowników są składnikami warstwy

Który z protokołów umożliwia szyfrowane połączenia?

Po włączeniu komputera wyświetlił się komunikat: Non-system disk or disk error. Replace and strike any key when ready. Co może być tego przyczyną?

Aby umożliwić transfer danych między siecią w pracowni a siecią ogólnoszkolną o innej adresacji IP, należy zastosować

Aby zainstalować openSUSE oraz dostosować jego ustawienia, można skorzystać z narzędzia

W komputerach obsługujących wysokowydajne zadania serwerowe, konieczne jest użycie dysku z interfejsem

Który z poniższych programów NIE służy do testowania sieci komputerowej w celu wykrywania problemów?

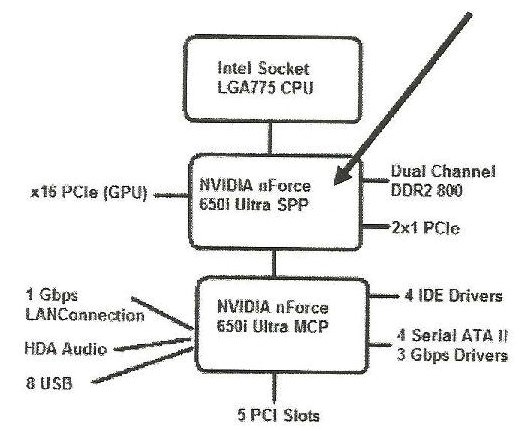

Jaką rolę pełni komponent wskazany strzałką na schemacie chipsetu płyty głównej?

Które wbudowane narzędzie systemu Windows pozwala rozwiązywać problemy z błędnymi sektorami i integralnością plików?

Wyższą efektywność aplikacji multimedialnych w systemach z rodziny Windows zapewnia technologia

W systemie Linux do bieżącego śledzenia działających procesów wykorzystuje się polecenie:

Sygnatura (ciąg bitów) 55AA (w systemie szesnastkowym) kończy tablicę partycji. Jaka jest odpowiadająca jej wartość w systemie binarnym?

Podczas skanowania reprodukcji obrazu z magazynu, na skanie obrazu ukazały się regularne wzory, zwane morą. Jakiej funkcji skanera należy użyć, aby usunąć te wzory?

Najłatwiej zidentyfikować błędy systemu operacyjnego Windows wynikające z konfliktów sprzętowych, takich jak przydzielanie pamięci, przerwań IRQ oraz kanałów DMA, przy użyciu narzędzia

Możliwość odzyskania listy kontaktów na telefonie z systemem Android występuje, jeśli użytkownik wcześniej zsynchronizował dane urządzenia z Google Drive za pomocą

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jakie urządzenie jest używane do łączenia lokalnej sieci bezprzewodowej z siecią kablową?

Rozkaz procesora, przetwarzający informację i zamieniający ją na wynik, należy do grupy rozkazów

Moduł w systemie Windows, który odpowiada za usługi informacyjne w Internecie, to

Błędy systemu operacyjnego Windows spowodowane przez konflikty zasobów sprzętowych, takie jak przydział pamięci, przydział przerwań IRQ i kanałów DMA, najłatwiej jest wykryć za pomocą narzędzia

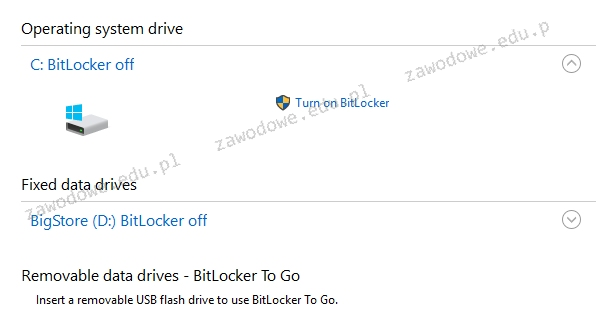

Prezentowane wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate jest przeznaczone do

W sieciach komputerowych miarą prędkości przesyłu danych jest

Wskaż rysunek ilustrujący symbol używany do oznaczania portu równoległego LPT?

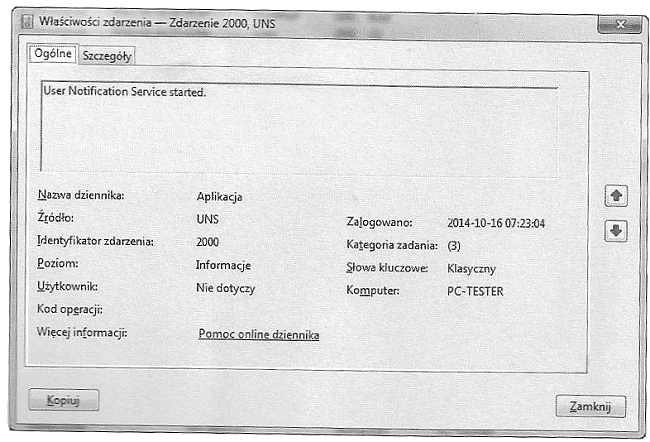

Wpis przedstawiony na ilustracji w dzienniku zdarzeń klasyfikowany jest jako zdarzenie typu

Które z kart sieciowych o podanych adresach MAC zostały wytworzone przez tego samego producenta?

Jakie narzędzie jest używane do zakończenia skrętki przy pomocy wtyku 8P8C?

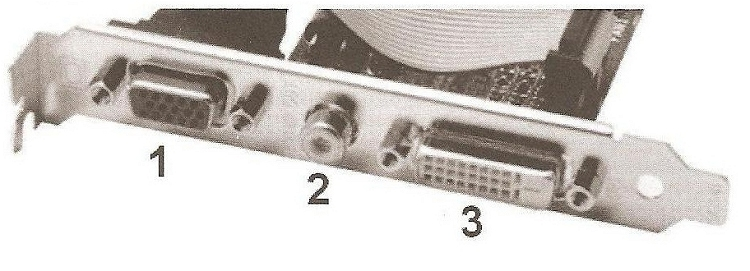

Na ilustracji pokazano porty karty graficznej. Które złącze jest cyfrowe?

Ile pinów znajduje się w wtyczce SATA?